ランサム(身代金)ウェアとは、アセットを乗っ取り人質に取った上でその所有者を脅し、金銭の支払いと引き換えに、秘密を守り抜き出したデータを返却してビジネスが継続できるよう復号化キーを提供すると提案するものです。

身代金の平均金額は跳ね上がっており、2021年には530万ドルになりましたがこれは前年度から518%の伸びです。しかしランサムウェア攻撃から復旧するためのコストは身代金金額をはるかに上回ります。ランサムウェア攻撃後の平均ダウンタイムは21日間であり、ランサムウェアの被害にあった組織の66%は、攻撃を受けた後に著しい売り上げの損失を報告しています。

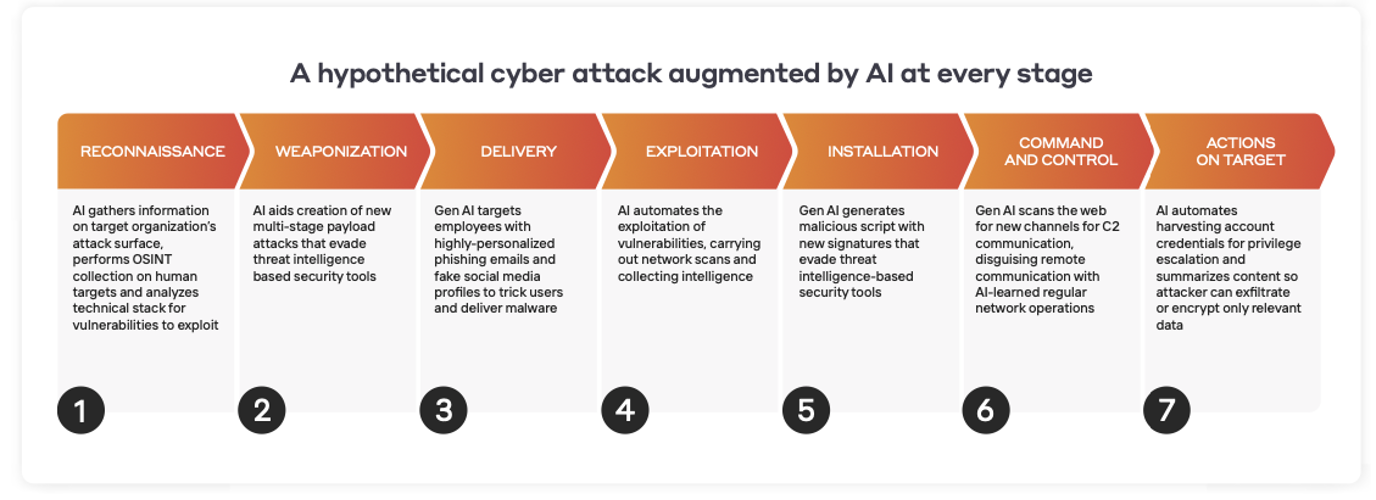

本稿では、この大きなトピックをステップごとに解説します。ランサムウェアは多段階から構成される問題であり、あらゆる段階で自律的かつ効果的に封じ込めることのできる多段階のソリューションを必要とします。以下をお読みになり、自己学習型AIと自動遮断技術が進行中のランサムウェアをどのように阻止するかをご確認ください。

1.最初の侵入(Eメール)

最初の侵入 (ランサムウェア攻撃の第一段階)はRDPブルートフォース(露出したインターネットサービス)、悪意あるウェブサイト、ドライブバイ(通りすがり)ダウンロード、社内の認証情報を持つ内部関係者の脅威、システムおよびソフトウェアの脆弱性、その他さまざまな攻撃ベクトルの組み合わせにより実行されます。

しかし最もよく使われる最初の攻撃ベクトルはEメールです。組織のセキュリティ上の最大の弱点はその組織の人々であることがしばしばです。そして攻撃者達はこれを悪用する方法を探すのに長けています。よく下調べされ、的を絞り、本物のように見えるEメールが従業員を狙い、反応を引き出そうとしています。リンクをクリックする、添付ファイルを開く、あるいは認証情報またはその他の機密情報を漏らすように仕向けるのです。

ゲートウェイ:以前に見たものを阻止

これまでのほとんどのEメールツールは、過去の攻撃のインジケータに基づいて次の脅威を発見しようとします。ブラックリストに含まれているIPアドレスまたはEメールドメインからEメールが来て、これまでどこかで見られたことのある既知のマルウェアを使っていた場合、攻撃はブロックできるかもしれません。

しかし現実には、大半の防御システムがこうした過去にもとづいたアプローチを取っているということを攻撃者は知っているため、自らの攻撃インフラを絶えず更新してこれらのツールを回避しています。1個当たり数セントで新しいドメインを購入し、あるいはコードを少し書き換えただけの独自マルウェアを作成することにより、彼らは大半のEメールゲートウェイの従来型アプローチの先を行き、出し抜いているのです。

実例:サプライチェーンフィッシング攻撃

対照的に、組織内のあらゆるEメールユーザーにとっての「通常」に対するDarktraceの進化する理解は、脅威を指し示すわずかな逸脱を、Eメールの送信者あるいは悪意あるコンテンツが脅威インテリジェンスに知られていない場合でも検知することができます。McLaren Racingを狙った最近の攻撃をこのテクノロジーが阻止できたのはこうした能力によるものです。この攻撃では、悪意あるリンクを含んだEメールが十数人の従業員に送付されました。ランサムウェアの前兆かもしれないこれらのEメールは従来型のEメールツールをすり抜けました。主としてこのEメールが既知のサプライヤーからのものであったという理由によるものですが、Darktraceはアカウント乗っ取りを認識しEメールを保留しました。

2.最初の侵入(サーバーサイド)

組織がインターネットに向けた境界を急速拡大したことで、アタックサーフェスが拡大し、ブルートフォース攻撃やサーバーサイド攻撃に道を開くこととなりました。

インターネットに接続されたサーバーやシステムの多数の脆弱性が今年発表されており、攻撃者にとってインターネットに接続されたインフラを標的としエクスプロイトすることはかつてなく簡単になっています。ShodanやMassScanのようなツールを使えばインターネット上で脆弱なシステムをスキャンして検索することは簡単になっています。

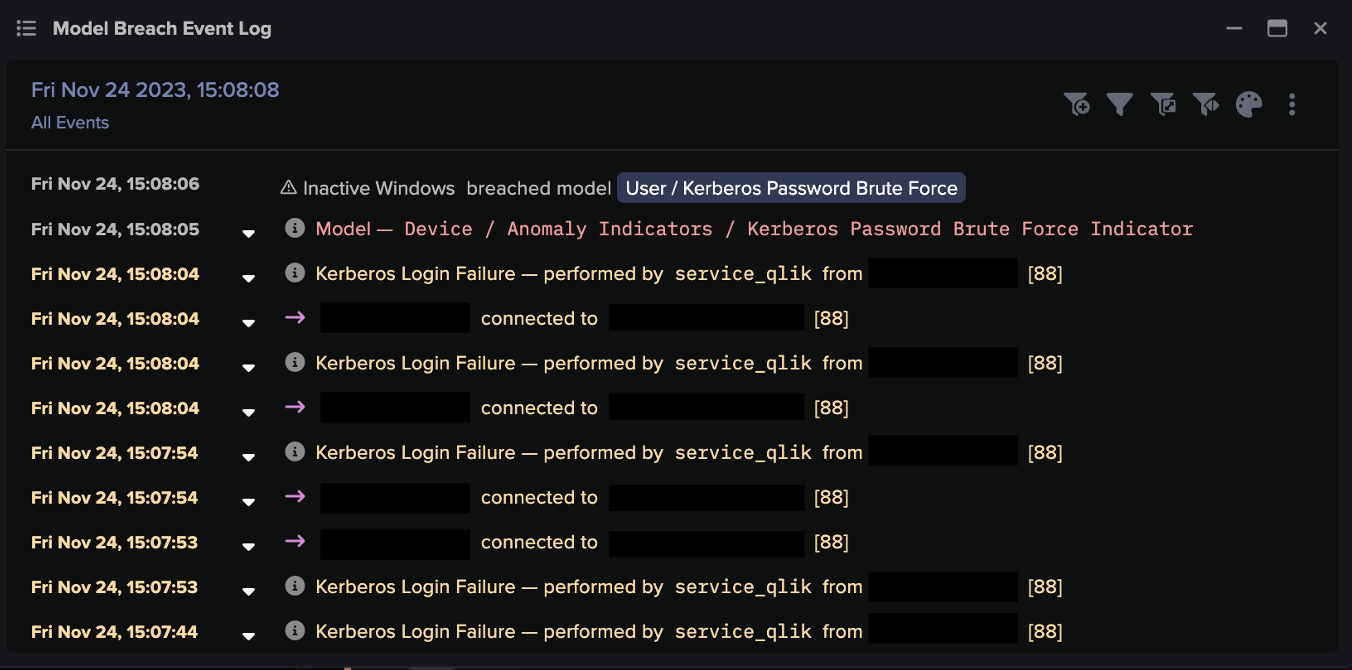

また、攻撃者達はRDPブルートフォースや盗み出した認証情報を使って最初の侵入を成功させることもできます。攻撃者達はしばしば、以前に実行したデータダンプから正規の認証情報を再利用します。これは昔ながらのブルートフォース攻撃よりも格段に正確であり、目立ちません。

多くのランサムウェア攻撃がRDPを侵入ベクトルとして使用しています。これは、 ‘Living off the Land’(環境に寄生する)という、大きなトレンドの一部であると言えます。正規の市販ツール(RDP、SMB1プロトコルの不正使用、あるいはWMIやPowershellなどのさまざまなコマンドラインツール)により検知と特定をあいまいにし、よくある管理者のアクティビティに紛れ込む手法です。バックアップの隔離や設定の強化、システムへのパッチを確実にするだけでは不十分であり、あらゆる異常なアクションをリアルタイムに検知することが必要なのです。

アンチウイルス、ファイアウォールとSIEM

マルウェアがダウンロードされた場合、エンドポイントのアンチウイルスはマルウェアが以前にも見られたものであり記録されている場合に限り検知できます。ファイアウォールは通常組織単位で設定を必要とし、しばしばビジネスのニーズに基づいて設定変更する必要があります。攻撃がファイアウォールのルールやシグネチャに一致しない場合、ファイアウォールを通過します。

SIEMおよびSOARツールも既知のマルウェアがダウンロードされているかをチェックし、事前にプログラムされたルールを活用して事前にプログラムされた対応を適用します。これらのツールはパターンを探しますが、そのパターンは前もって定義されたものであり、このアプローチでは新しい攻撃が前に見られた攻撃と十分に似た特徴を持っている必要があります。

実例:Dharma ランサムウェア

Darktraceはインターネットに接続されているサーバーのオープンRDP接続を悪用した、英国にある組織に対する標的型Dharmaランサムウェア攻撃を検知しました。RDPサーバーがインターネット上の未知のIPアドレスから多数の接続を受け始めたのです。この攻撃で使用されたRDPの認証情報は、以前の段階で一般的なブルートフォース攻撃、クレデンシャルスタッフィング攻撃、あるいはフィッシングにより漏えいしていたと思われます。実際、現在人気を集めているテクニックは、市場でRDP認証情報を買い、すぐさま最初のアクセスにとりかかることです。

図2:異常なRDPアクティビティを含む、この攻撃中に発生したモデル違反

残念なことにこのケースでは、自動遮断技術がインストールされておらず、Dharmaランサムウェア攻撃はその最終段階まで進行し、セキュリティチームは暗号化の途中でRDPサーバーの電源を落とすという力づくかつ破壊的なアクションをとらざるを得ませんでした。

3.足掛かりの確立とC2

フィッシングの成功か、ブルートフォース攻撃か、それとも何か他の手法によるものかはわかりませんが、攻撃者が侵入したとします。すると、彼らは侵害されたデバイスに接触し足掛かりを確立します。

この段階は、後に続く攻撃の段階をリモートでコントロールできるようにするものです。これらのCommand and Control (C2)通信において、攻撃者がさらにマルウェアをデバイスに転送することもあります。これにより攻撃者は組織内にさらに大きな足掛かりを確立し、水平移動の準備を行います。

攻撃者は出来合いのプラグインをあれこれ組み合わせてマルウェアの機能を適応させ、検知されることなく組織内に潜むことができます。より最新型で高度なランサムウェアは自力で周囲の環境に適応し、自律的に機能することにより、C2サーバーから切り離された状態でも通常のアクティビティに溶け込むことができます。これらの「自給自足型」ランサムウェアは、悪意ある外部接続だけに基づいて脅威を阻止しようとする従来型の防御システムには大きな問題です。

接続を単独で見ることと、ビジネスを理解することの違い

IDSやファイアウォールなど従来型のセキュリティツールはそれぞれの接続を単独で見る傾向にあり、以前の、そして関係があるかもしれない接続のコンテキストでは見ていないため、C2を特定することが非常に困難です。

IDSやファイアウォールは「既知の悪」ドメインのブロックや何らかの地理的ブロックを使うこともありますが、その場合攻撃者は新しいインフラを利用してこれらを回避するでしょう。

また、これらのツールは周期性や、接続が規則的または不規則な間隔でビーコニングしているか、あるいはドメインの新しさや環境のコンテキストから見た珍しさなどについては分析を行っていないことが多いと言えます。

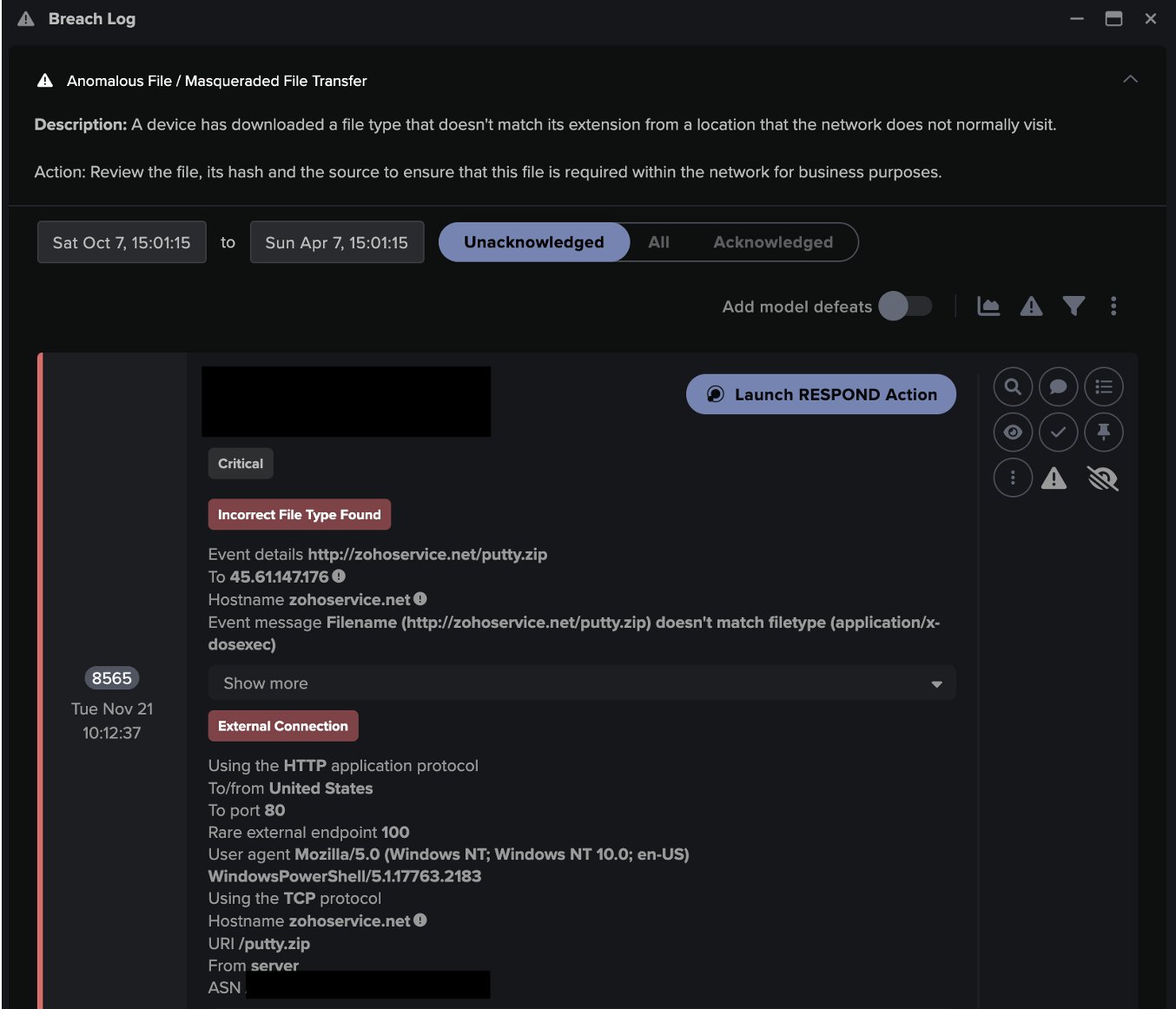

デジタルエンタープライズに対するDarktraceの進化する理解により、疑わしいC2接続とそれに続くダウンロードは、普段使っているプログラムや手法を使って実行されていても特定されます。AI テクノロジーが脅威のかすかな多数の兆候を相関づけ、その一部に若いまたは不審なエンドポイントへの接続、異常なファイルダウンロード、リモートデスクトップの着信、普段とは異なるデータアップロードおよびダウンロードが含まれます。

これらが脅威として検知された場合、自動遮断技術によりこれらの通信およびダウンロードを遮断し、その一方で通常の業務は続けることができます。

実例:WastedLocker攻撃

WastedLockerランサムウェアが米国の農業団体を攻撃したとき、Darktraceは最初の異常なSSL C2アクティビティを即座に検知(通信先の珍しさ、JA3の異変および頻度の分析に基づき)しました。Darktrace RESPOND(この時点ではPassiveモードに設定されており、自律的アクションを取る権限を与えられていませんでした)は443番ポートのC2トラフィックおよび135番ポートの並列内部スキャニングを即座にブロックすることを推奨しました。

ビーコニングがその後、bywce.payment.refinedwebs[.]comに対して、HTTPで /updateSoftwareVersionにアクセスしようとすると、Darktrace RESPONDは対応をエスカレートさせ、以降C2チャネルをブロックしました。

4.水平移動

攻撃者は一旦組織内に足掛かりをつかむと、より広範なデジタルエステート、およびその中での自身の存在についての知識を深めていきます。このような方法で、彼らが最終的に抜き出し暗号化しようとするファイルを見つけ、アクセスします。まず偵察を始め、ネットワークをスキャンし、それを構成するデバイスの全体像を構築し、最も高価値なアセットの場所を特定します。

その後水平移動を開始します。そしてさらに多くのデバイスを感染させ、権限を昇格させて(たとえば管理者認証情報を得ることにより)、環境に対するコントロールを高めようとします。デジタルエステート内で権威とプレゼンスを獲得すると、彼らは攻撃の最終段階に進むことができます。

最近のランサムウェアには、保存されているパスワードを自動的に検索し、ネットワークを通して拡散する機能が組み込まれています。さらに高度なタイプは、異なる環境内で自らをそれに合わせて構築できるよう設計されています。そのためシグネチャが常に変化し、検知がより難しくなっています。

従来のツール:既知の脅威への不器用な対応

静的なルールやシグネチャに依存しているために、従来型ソリューションでは重要なビジネス上のオペレーションを妨げることなく水平移動や権限昇格を防止することが困難です。理論的には、ファイアウォールやNACを適切なネットワーク分離と完璧な設定で利用している組織はネットワーク間での水平移動を阻止できるはずですが、保護と分断の間の完璧なバランスを取ることはほぼ不可能です。

一部の組織はIntrusion Prevent Systems(IPS)を使って既知の脅威がパケット内で検知された場合にネットワークトラフィックを拒否しますが、前の段階同様、最新のマルウェアは検知を回避しようとするため、データベースを常に更新しておく必要があります。また、これらのソリューションは、イングレス/エグレスポイントに設置され、ネットワーク可視性が限られています。Intrusion Detection System (IDS)はアウトオブラインに設置されることもありますが、対処機能は持っていません。

自己学習型アプローチ

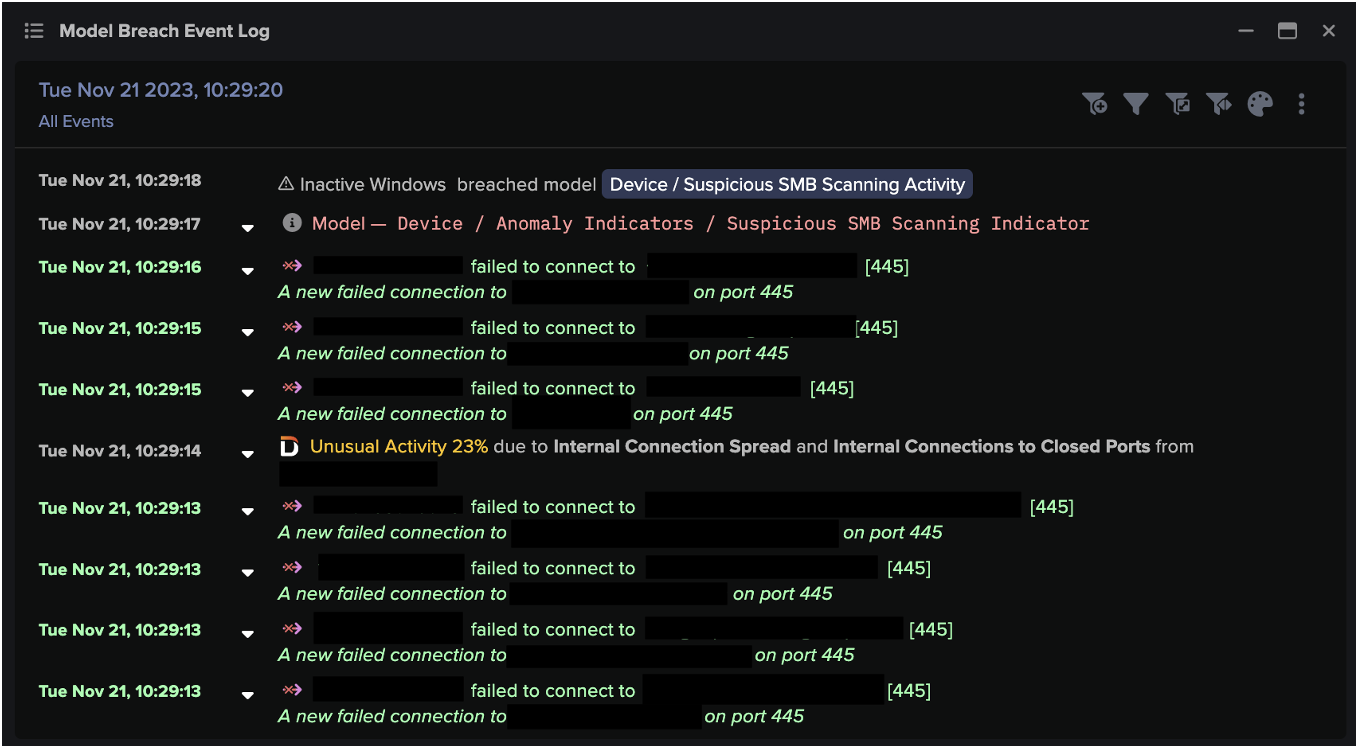

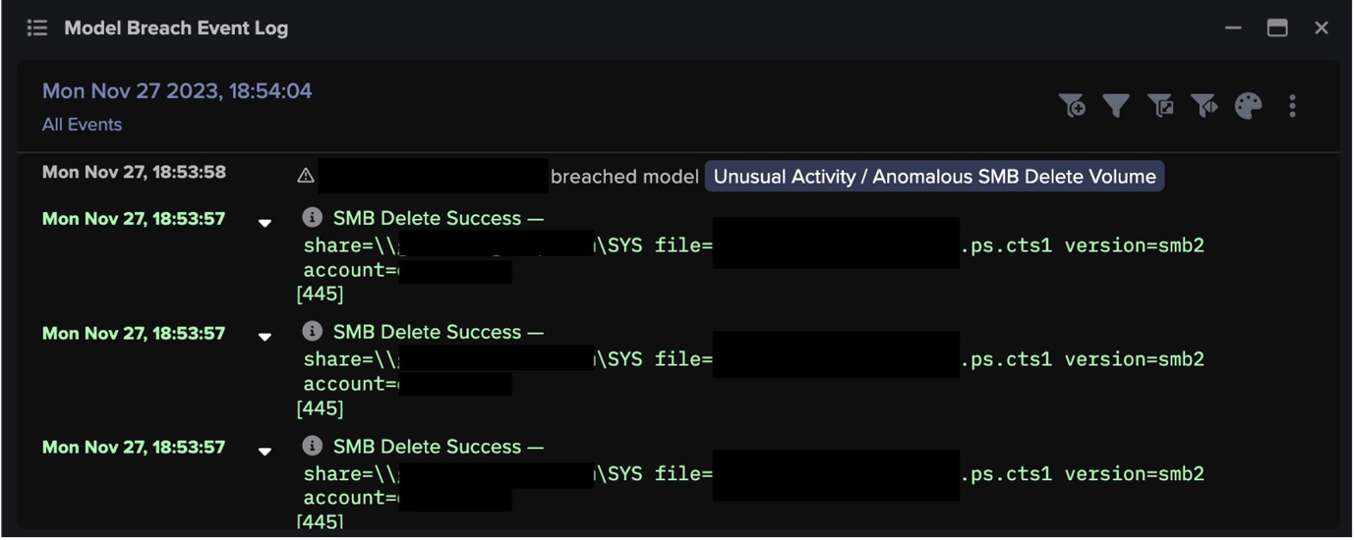

DarktraceのAIは組織の「自己」を学習することにより、攻撃者が新しいインフラを使おうと、「環境に寄生する」手法を取ろうと関係なく、水平移動を示すと思われる疑わしいアクティビティを検知することが可能です。Darktraceが検知するアクティビティの種類には、普段と異なるスキャニングアクティビティ、普段と異なるSMB、RDP、SSHアクティビティが含まれます。この段階で検知される他のモデル違反には次が含まれます:

- ハイリスクデバイス上での疑わしいアクティビティ

- SMB書き込みに含まれるNumeric EXE

- New or Uncommon Service Control

これに基づき自動遮断技術は的を絞ったアクションによりこの段階で脅威を阻止します。異常な接続をブロックし、感染したデバイスに対し通常の「生活パターン」を強制する、またはデバイスを自動的にピアグループにクラスタ化し、グループの「生活パターン」を強制することによりピアグループが行っていないことを行わないようにするなどが可能です。

悪意ある挙動が続き、そして必要である場合に限り、Darktraceは感染デバイスを隔離します。

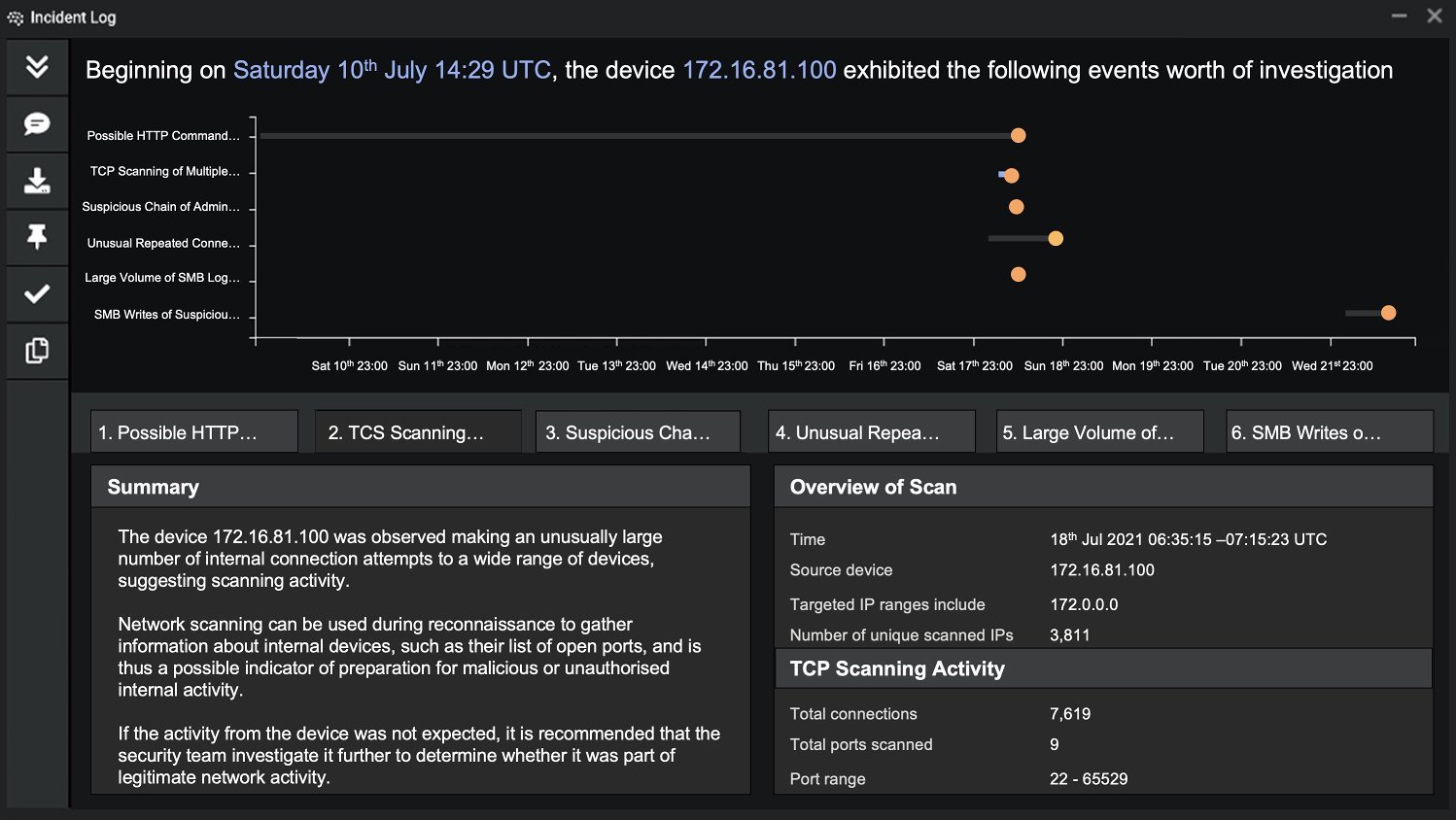

実例:通常とは異なる一連のRDP接続

シンガポールのある組織において、1台のサーバーへの侵入がボットネットの作成につながり、主に通常とは異なる一連のRDP接続を確立することにより水平移動を開始しました。それに続いて、サーバーは外部SMBおよびRPC接続をインターネット上の未知のエンドポイントに対して開始しました。これは脆弱なホストをさらに見つけようとしたものです。

その他Darktraceによって検知された水平移動関連アクティビティとしては、SMBファイル共有プロトコルを介し、さまざまなユーザー名を使って複数の内部デバイスにアクセスしようとして失敗している様子もみられました。これはブルートフォースによるネットワークアクセスの試行を表しています。

5.データ抜き出し

これまでは、ランサムウェアはオペレーティングシステムやネットワークファイルの暗号化だけの問題でした。

しかし最近の攻撃では、組織が悪意ある暗号化に備えてますます入念にデータバックアップを行うようになるなかで、脅威アクター達は暗号化が行われる前に主要なデータを抜き出しておいてバックアップを破壊するという「二重恐喝」に移行しました。抜き出されたデータは組織を脅すために使われ、攻撃者はもし身代金を支払わなければ機密情報をオンラインで公開する、または組織の競合に売却すると脅迫するのです。

また、最近のランサムウェアの中には、Box、Dropboxなどのクラウドファイルストレージレポジトリを探すものもあります。

こうしたインシデントの多くが開示されていないのは、IPが盗まれても、法律で開示を義務付けられているとは限らないからです。しかし、顧客データの場合、組織はインシデントの開示を法律で義務付けられておりコンプライアンス違反の罰金という重荷ものしかかります。そして最近ではこの金額はかなり高額となっています(Marriott: 2380万ドル、British Airways: 2600万ドル、 Equifax: 5億7500万ドルなど)。また、データ流出が発生したことを顧客に知らせなければならないことで、評判上の打撃も受けます。

従来のツール:いつもの話

ここまでご理解いただいた方には、この筋書きはすでにおなじみになったと思われます。この段階のランサムウェアを阻止するために、ほとんどの防御システムは事前にプログラムされた「悪」の定義や、個別のシナリオに対応するために構築されたルールに依存しており、組織はリスクの高い、終わりのないいたちごっこに陥ります。

ファイアウォールやプロキシは、特定のエンドポイントやデータボリュームに基づく事前にプログラムされたポリシーに従って接続をブロックしますが、攻撃者は環境に寄生する手法を使って、その組織で一般に許可されているサービスを利用する可能性が高いでしょう。

これらのツールの有効性はデータボリュームによって異なります。これらは既知のマルウェアを使い、防御を回避するテクニックを使っていない「ショーウィンドウ破り型」攻撃には効果的かもしれませんが、「ローアンドスロー型」のデータ抜き出しや新種あるいは高度なものを見つけられる可能性は低いでしょう。

一方、目立ちにくいローアンドスロー型のデータ抜き出しであっても、そもそも期待される動作からの逸脱が含まれているため、Darktraceにより検知され自動遮断技術により阻止されます。機密性が高いファイルが失われることもなく、攻撃者が脅迫によって身代金を要求することはできません。

実例:通常とは異なる一連のRDP接続

このような遅い段階でDarktrace RESPONDがランサムウェアを阻止した事例を見つけるのは難しくなります。通常ここに至るまでに脅威は封じ込められているからです。これが効果的なセキュリティの両刃の剣で、早期の封じ込めによりお話がつまらなくなってしまうのです!しかし、カナダのエネルギー企業での事例により二重恐喝ランサムウェア攻撃の影響を知ることができます。この組織はDarktrace DETECTを導入していましたが、RESPONDは導入しておらず、Darktrace AIの検知結果を積極的に監視している人もいなかったため、攻撃の進行を許してしまいました。

攻撃者は内部のファイルサーバーに接続することに成功し、1.95 TBのデータをダウンロードしました。また、このデバイスがRcloneソフトウェアをダウンロードしている様子も見られました。これはオープンソースのツールで、正規のファイルストレージサービスであるpCloudにデータを自動的に同期させるために適用されたものと思われます。データ抜き出しが完了した後、デバイス ‘serverps’ はついに12台のデバイス上のファイルを*.06d79000という拡張子で暗号化し始めました。ほとんどのランサムウェアインシデント同様、暗号化は業務時間外(現地時間の深夜)に実行されました。これはセキュリティチームが迅速に対応できる可能性を最小化するためでした。

ここで注意したいのが、上記の3-5段階の順序は決まったものではなく、攻撃によって違いがあります。場合によってはデータが抜き出された後にさらなる水平移動やC2ビーコニングがあります。この期間全体を「滞留時間」といいます。数日で発生するケースもあれば、攻撃者が数か月も居座り、ゆっくりと情報を集め「ローアンドスロー」方式でデータを抜き出し、一定のしきい値を超えるデータ転送にフラグを立てるよう設定されているルールベースの検知からの検知を免れようとします。悪意あるアクティビティをある期間に渡って包括的に理解することによってのみ、このレベルのアクティビティを特定し、より危険なランサムウェアの後期段階に至る前にセキュリティチームが脅威を除去できるようになります

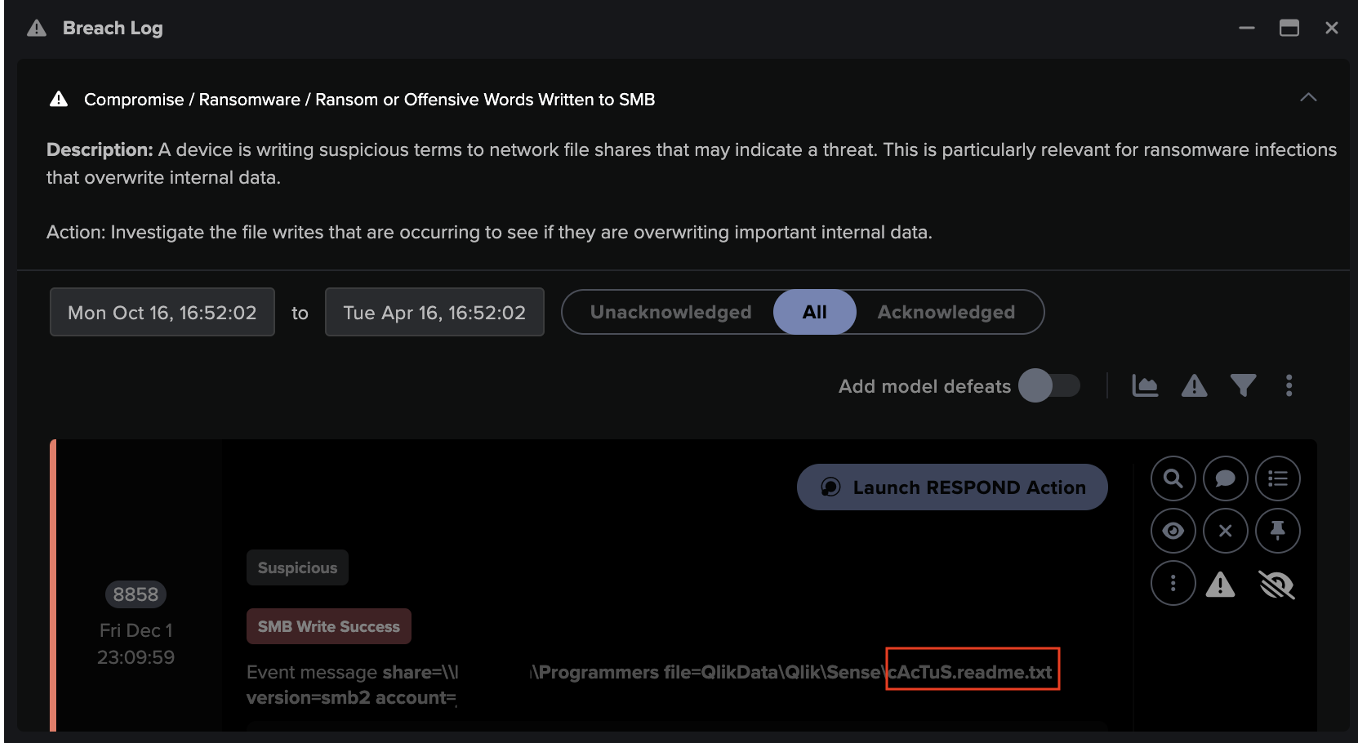

6.データ暗号化

対称鍵暗号化、非対称鍵暗号化、あるいはその組み合わせにより、攻撃者は組織のネットワーク内のできる限りのデータを、攻撃が検知される前に使用不能にしようとします。

対応する復号化鍵は攻撃者だけが持っており、この時点で彼らは組織のデータをどうにでもできる完全な支配力を持ちます。

あらかじめプログラミングされた対処および阻止

このような暗号化を阻止すると謳っているツールは多岐に渡ります。しかし、それぞれにブラインドスポットが存在し、これらを利用して高度な攻撃者はこの重要な段階で検知を回避することが可能になります。また、アクションが実行されても、多くの場合それらは非常に破壊的であり、大規模なシャットダウンを引き起こして通常の業務のオペレーションを継続することができなくなります。

内部ファイアウォールがクライアントによるサーバーへのアクセスを阻止するため、もし攻撃者が上記のようなテクニックのいずれかを使ってサーバー内に侵入した場合、彼らは完全にやりたい放題になります。

同様にアンチウイルスツールは既知のマルウェアのみを探します。これまでに検知されたことのないランサムウェアの場合、ここでアンチウイルスが機能することはおそらくないでしょう。

暗号化を自律的に阻止

よく知られたツールや手法が使われていたとしても、自動遮断技術は静的なルールやシグネチャを使用することなく、暗号化を試みているデバイスに対して通常の生活パターンを強制することができます。このアクションは単独で行うことも、ネイティブセキュリティコントロールとのインテグレーションを通じて行うこともでき、他のセキュリティツールへの投資効果を最大化できます。的を絞った自動遮断技術により、通常の業務を続けつつ暗号化を防止することができます。

7.脅迫文

暗号化の前の段階では、このランサムウェア攻撃はまだ「ランサム(身代金)ウェア」ではないことに注意してください。この段階に至って初めて、その名前が付けられるのです。

身代金要求文が展開されます。攻撃者は復号化鍵と引き換えに金銭の支払いを要求し、抜き出した機密データを公開すると脅迫します。組織は身代金を支払うか、あるいはデータを失い、場合によっては競合の手に渡るあるいは公開されることになってもよいかを決めなければなりません。ランサムウェア脅威アクターの要求の平均金額は2021年には530万ドルに上昇しており、実際に食肉加工企業グループが1100万ドルを支払い、またColonial Pipelineインシデント後DarkSideはビットコインで900億ドル以上を手にしたとも言われています。

この時点までのすべての段階は、典型的な、従来型のランサムウェア攻撃です。しかし、ランサムウェアは手あたり次第のデバイスの暗号化から、概してビジネスの中断を狙い、複数のテクニックを使って人質を取る手法へとシフトしています。恐喝のその他の手法はデータ抜き出しだけでなく、企業ドメインの乗っ取り、バックアップの削除や暗号化、産業用制御システムに近いシステムへの攻撃、企業のVIPに対する攻撃など、枚挙にいとまがありません。

場合によっては、攻撃者は第2段階から第6段階へ一気に進みすぐに恐喝を行うこともあります。Darktraceが最近阻止したEメール攻撃では、攻撃者は面倒な手間を省いてEメールで直接恐喝してきました。攻撃者はその組織の機密データを抜き出したと言い、安全に返却する代わりにビットコインでの支払いを要求したのです。その主張が事実だったかどうかはさておき、この攻撃が示すことは、恐喝において暗号化は必ずしも必要というわけではなく、こうした嫌がらせはさまざまな形で存在するということです。

本シリーズの最初の記事で紹介したEメールの例同様、Darktrace/Emailが介入しこのEメールを阻止する一方で、他のEメールは通過させ、大きな被害が出る可能性もあったこの恐喝の試みを回避しました。

暗号化にしてもその他の種類の脅迫にしても、そのメッセージはいつも同じです。支払え、さもなければ、というものです。この段階では、前に述べたような、攻撃を最も早い段階で阻止できたであろう組織の選択肢について検討を開始するには遅すぎます。次のような二者択一があるだけです。「支払うべきか支払わないべきか」、それが問題です。

多くの場合、身代金を支払った後に金銭的問題は終わったと思いがちですが、これはほんの始まりにすぎません。

8. クリーンアップ

最初に攻撃の発生を許した脆弱性を是正するための努力が行われます。組織はランサムウェア被害者の約80%が将来再び標的とされることを認識しておくべきでしょう。

従来型のツールは多くの場合最初の侵害を許した脆弱性を明らかにすることができません。干し草の山から針を探すように、セキュリティチームはファイアウォールやIDSが出力する限られたログから有益な情報を探すのに苦労するでしょう。アンチウイルスソリューションは一部の既知のマルウェアを見つけるかもしれませんが、新種の攻撃ベクトルを特定することはできません。

DarktraceのCyber AI Analystを使えば、組織は攻撃のあらゆる段階において、デジタルエステートのすべてのカバレッジエリアに対して完全な可視性を得ることができ、ランサムウェア攻撃はミステリーではなくなります。また、自動遮断技術により攻撃を停止させることのできたはずのアクションを確認することもできます。

9.復旧

組織はデジタル環境の秩序を取り戻す試みを開始します。復号化鍵に対してお金を払っていても、多くのファイルが暗号化されたままあるいは破損しているということもあります。身代金支払いの他に、ネットワーク停止、ビジネスの中断、対処のための作業、広報の問題などはすべて重い金銭的損失につながります。

被害を受けた組織はこれに加えて評判上の損害を被ることになります。被害組織の66%はランサムウェア攻撃後に著しい売り上げ低下を経験しており、32%はランサムウェアの直接的な結果として最高責任者レベルの人材を失っています。

結論

ほとんどのランサムウェア攻撃において、上記のような各段階は一般に見られますが、詳しく調べ始めた瞬間、すべてのランサムウェア攻撃はそれぞれ異なっていることに気づくでしょう。

多くの標的型ランサムウェア攻撃はランサムウェアアフィリエイトによって実行されており、侵入時のツール、テクニックおよび手順(TTP)は同じランサムウェアマルウェアが使われていても、大きく異なります。つまり、同じランサムウェアファミリーを使った2つのランサムウェア攻撃を比較しても、まったく異なるTTPが見出される可能性が高いということです。このことから、次のランサムウェア攻撃がどのようなものかを予測することは不可能です。

これは過去の攻撃データに基づく従来型のツールにとどめを刺すものとなります。上記の事例は自己学習型テクノロジーと自動遮断技術が、Eメールとネットワークに渡ってランサムウェアをあらゆる段階で阻止する唯一の解決策であることを示しているのです。

![Cyber AI Analyst Incident Log showing the offending device making over 1,000 connections to the suspicious hostname “zohoservice[.]net” over port 8383, within a specific period.](https://assets-global.website-files.com/626ff4d25aca2edf4325ff97/662971c1cf09890fd46729a1_Screenshot%202024-04-24%20at%201.55.10%20PM.png)