刻々と変化する脅威の中で、世界中のセキュリティベンダーは、既知の攻撃ベクトルや脅威に対して迅速に適応し、反応し、対応することを強いられています。このような状況の中、悪意のある脅威アクターは、ネットワークにアクセスするための新しい方法を常に探しています。ネットワークの脆弱性を利用した新たな攻撃や、新しい配信方法など、攻撃者とその手法は絶えず進化しています。脅威インテリジェンスを活用して、ネットワークに対する既知の脅威を常に把握することは組織にとって重要ですが、インテリジェンスだけでは、ますます多様化する攻撃者から身を守るには不十分です。新たな脅威を検知し、それに対応できる自律的な意思決定者を持つことは、ネットワークの侵害を防ぐために最も重要なことです。

2023年1月末、脅威アクターはOneNoteの添付ファイルを悪用して、マルウェア株であるQakbotをユーザーのデバイスに配信するようになりました。この新しい配信方法が広く採用された結果、2023年1月末から2023年2月末までの間に、Darktraceの顧客ベースにおいてQakbotの感染が急増しました。自己学習型AIを活用した Darktrace は、キルチェーンの複数の段階でこの脅威を検知し、対応することで、顧客のネットワークに損害を与え、広範な侵害を防ぐことができました。

QakbotとOneNoteの最近の兵器化

Qakbotは、2007年に銀行情報などの機密データを盗むために設計されたバンキング型トロイの木馬として初めて登場しました。それ以来、Qakbotは、バックドア、ペイロード配信、偵察、ラテラルムーブメント、データ漏えいなどの機能を備えた、高度にモジュール化された多目的ツールに進化しています。Qakbotの主要な配信方法は常にEメールベースですが、脅威アクターは状況の変化に直面し、QakbotのEメールベースの配信方法を変更することが知られています。2022年前半、Microsoftは、XL4とVBAマクロをデフォルトでブロックするバージョンのOfficeの展開を開始しました[1]/[2]/[3]。この変更以前は、QakbotのEメールキャンペーンは、悪意のあるマクロを含むOfficeの添付ファイルを含む詐欺的なEメールの拡散で構成されているのが普通でした。マイクロソフトがマクロをデフォルトでブロックするようになったことで、脅威アクターはOffice添付ファイルによるQakbotの配信を中止し、HTMLスマグリングと呼ばれる手法で主にHTML添付ファイルを使用するようになったようです [4]/[5]。2022年5月にMicrosoft Support Diagnostic Tool(MSDT)のFollina脆弱性(CVE-2022-30190)が公開された後 [6]、Qakbotのアクターはこの脆弱性を利用して、Qakbotペイロードのメールベースの配信を促進すると見られています[7]/[8]/[9]。

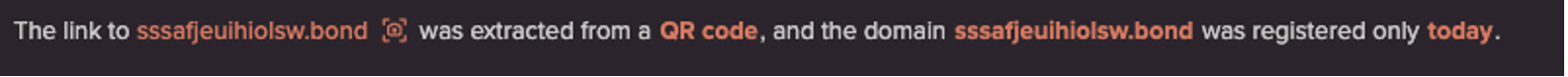

QakbotのアクターがEメールベースの配信方法を適応させる傾向にあることを考えると、彼らが2022年12月に出現したOneNoteベースの斬新な配信方法をいち早く利用したことは驚くことではありません。2022年12月以降、脅威アクターはOneNoteの添付ファイルを使用して、Formbook [10] から AsynRAT [11] 、Emotet [12] まで、さまざまなマルウェア株を配信していることが確認されています。OneNoteドキュメントを悪用してマルウェアを配信することは、OneNoteがHTAファイル、CMDファイル、BATファイルなどの実行可能なファイルタイプを埋め込むことができるために可能になっているのです。2023年1月末、アクターはOneNoteの添付ファイルを利用してQakbotを配信し始めました[13]/[14]。Qakbotのアクターがこの新しい配信方法を採用したことで、より広い脅威ランドスケープとDarktrace の顧客ベース全体で、Qakbotの感染が急増することになりました。

観測された一連の活動

2023年1月31日から2月24日にかけて、Darktraceはその顧客基盤において以下の活動パターンのバリエーションを観察しました:

1. ユーザーの端末がOneNote関連のエンドポイントに通信する

2. ユーザーの端末が、空のHostヘッダー、5桁または6桁の数字と'.dat'で構成されるターゲットURI、cURLまたはPowerShellを参照するUser Agentヘッダーで外部GET要求を行う。このGETリクエストに対して、DLLファイルが応答する

3. ユーザーのデバイスが、ポート443および2222を介したSSL接続を珍しい外部エンドポイントに行い、ポート65400を介したTCP接続を23.111.114[.]52に行う

4. ユーザーのデバイスは、bonsars[.]com(IP:194.165.16[.]56)という外部ホストに対して443番ポートでSSL接続を行い、78.31.67[.]7に対して443番ポートでTCP接続を行う

5. ユーザーの端末が内部システムのEndpoint Mapperサービスを呼び出し、Service Control Manager(SCM)に接続する

6. ユーザーのデバイスが、アルゴリズムで生成された名前と「.dll」または「.dll.cfg」というファイル拡張子を持つファイルを、社内システムのSMB共有にアップロードする

7. ユーザー端末が「.dll」「.dll.cfg」ファイルをアップロードしたシステムに対してサービスコントロール要求を行う

これらの活動の連鎖をさらに調査したところ、悪意のあるOneNoteの添付ファイルとの相互作用によって開始されたQakbot感染の一部であることが判明しました。

配信フェーズ

悪意のあるOneNoteの添付ファイルをユーザーが操作した場合、デバイスがOneNote関連のエンドポイント(www.onenote[.]com、contentsync.onenote[.]com、learningtools.onenote[.]com など)へのHTTPS接続によって証明され、通常とは異なる外部エンドポイントからQakbot DLLを取得する結果となりました。悪意のあるOneNoteの添付ファイルをユーザーが操作した結果、cURLを使用してQakbot DLLを取得したケースもあれば、PowerShellを使用してQakbot DLLをダウンロードしたケースもありました。これらの結果は、武器となったOneNoteの添付ファイルに埋め込まれた実行ファイルの内容の違いを反映しています。cURLとPowerShellのUser Agentヘッダに加えて、これらのOneNote添付ファイルとの対話によって引き起こされたHTTPリクエストには、空のホストヘッダやターゲットURIの最後のセグメントが5桁または6桁と'.dat'からなるといった他の特徴もありました。

コマンド&コントロール フェーズ

Qakbot DLLを取得した後、ユーザーのデバイスは、ポート443および2222を介して非常に珍しい外部のエンドポイントに多数のSSL接続を行い、ポート65400を介して23.111.114[.]52に大量のTCP接続を行うことが確認されました。これらの接続は、Qakbotに感染したデバイスがコマンド&コントロール(C2)インフラストラクチャと通信していることを示していました。また、Qakbotに感染したデバイスは、xfinity[.]com、yahoo[.]com、verisign[.]com、oracle[.]com、broadcom[.]com などの正規エンドポイントに断続的に接続しているのが確認されており、おそらくQakbotによる接続チェックのためと考えられます。

Cobalt StrikeとVNCフェーズ

Qakbotに感染したデバイスは、C2サーバーとの通信を確立した後、外部エンドポイントである bonsars[.]com へのSSL接続と、外部エンドポイントである 78.31.67[.]7 へのTCP接続が確認されています。bonsars[.]comへのSSL接続はCobalt Strike BeaconからのC2接続であり、78.31.67[.]7へのTCP接続はQakbotのVNC (Virtual Network Computing) モジュールからのC2接続でした [15]/[16].これらの接続の発生は、行為者がQakbotの感染を利用して、VNCペイロードとともにCobalt Strike Beaconを感染したシステム上にドロップしたことを示しています。Cobalt StrikeとVNCの導入により、行為者はQakbotに感染したシステムへの「ハンズオンキーボード」アクセスが可能になったと思われます。

横移動のフェーズ

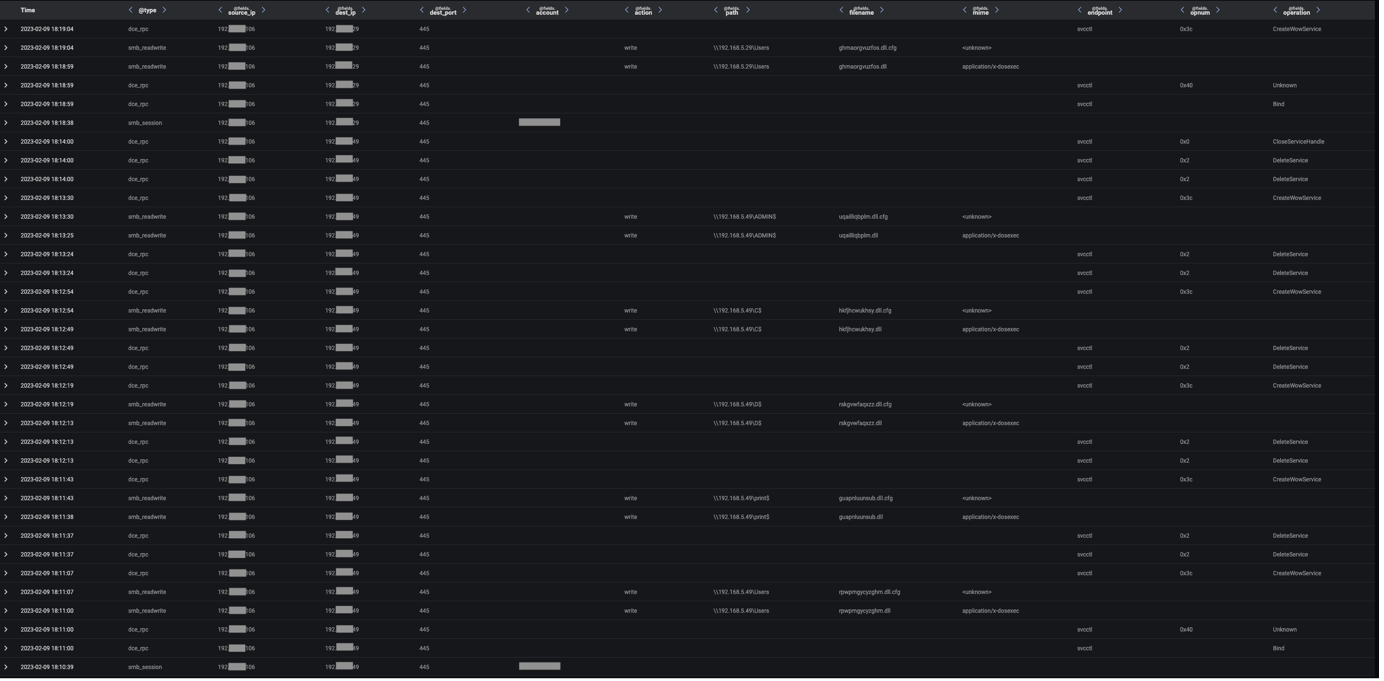

Qakbotに感染したシステムにCobalt Strike BeaconとVNCモジュールを投下した後、感染者は強化された足場を利用して、内部システムのサービスコントロールマネージャ(SCM)に接続し、ラテラルムーブメントに備えました。SCMに接続する前に、感染したシステムはEndpoint Mapperサービスを呼び出しており、内部システムで公開されているMicrosoft Remote Procedure Call(MSRPC)サービスを特定するためと思われます。MSRPCサービスであるService Control Manager(SCM)は、Cobalt Strikeがリモートシステム上でサービスを作成・開始するために悪用することが知られています。このサービスへの接続は、svcctl RPCインターフェースへのOpenSCManager2(Opnum:0x40)およびOpenSCManagerW(Opnum: 0xf)コールによって証明されました。

社内システムでSCMに接続した後、感染したデバイスはSMBを使用して、「.dll」「.dll.cfg」拡張子のファイルをSMB共有に配布していることが確認されました。これらのアップロードの後、svcctlインターフェースへのCreateWowService(Opnum:0x3c)の呼び出しがあり、アップロードされたペイロードを実行するためのものと思われます。アップロードされたファイルの命名規則から、それらはQakbotのペイロードであることがわかります。

幸いなことに、観測されたQakNoteの感染は、これ以上エスカレートすることはありませんでした。もしこれらの感染が拡大した場合、ランサムウェアのような追加の悪意のあるペイロードを広範囲に爆発させる結果になっていた可能性があります。

DarktraceによるQakNoteの活動のカバレッジ

図1は、Darktraceの顧客基盤で確認された QakNote 感染に関わるステップを示したものです。攻撃者がこのチェーンに沿ってどこまで進んだかは、次の3つの要因によって部分的に決定されます:

- 対象顧客が Darktrace/Email を利用しているかどうか

- 対象顧客が RESPOND/Network を利用しているかどうか

- Darktrace DETECT/Networkのアラートに対して、対象となる顧客が対処したかどうか

Darktrace/Email が存在すると、通常、QakNote 感染は初期感染段階を通過することができなくなります。RESPOND/Networkの存在により、観測されたアクティビティチェーンは大幅に減速しましたが、セキュリティチームによって軽減されずに放置された感染は、攻撃チェーンに沿ってさらに進行することができました。

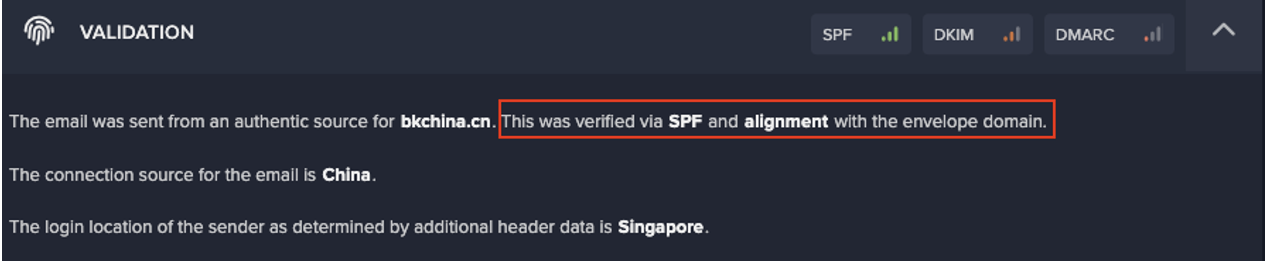

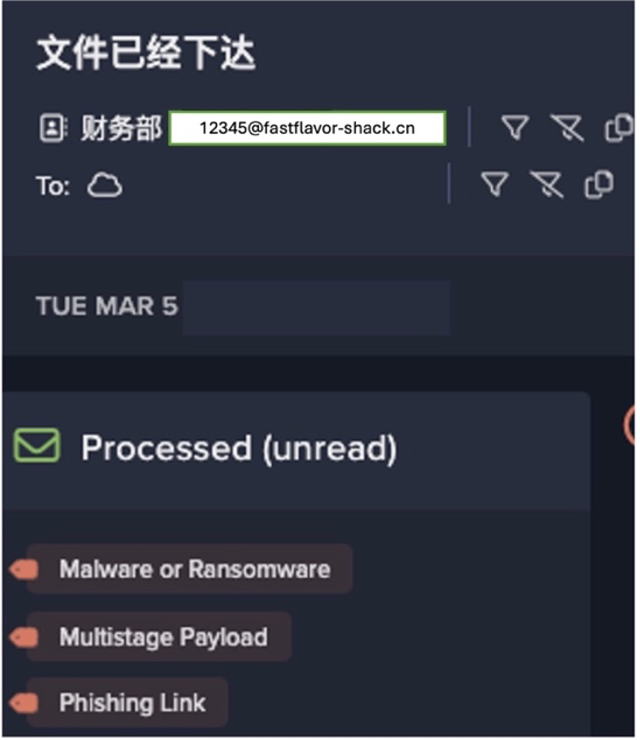

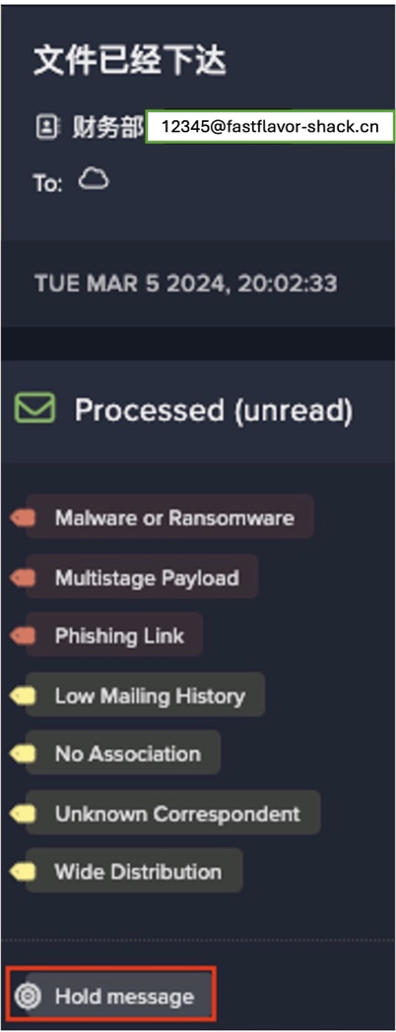

Darktrace は、顧客ベースで検知されたQakNoteメールにさまざまなプロパティを確認しました。OneNoteの添付ファイルは通常、「application/octet-stream」ファイルまたは「application/x-tar」ファイルのいずれかとして検知されました。武器化されたOneNoteの添付ファイルには悪意のあるファイルが埋め込まれている場合もあれば、OneNoteファイルには代わりに悪意のあるリンク(通常は「.png」または「.gif」リンク)が埋め込まれている場合もありました。Darktrace が観測したすべてのケースで、QakNoteのメールは「RE」または「FW」で始まる件名を使用し、そのメールが既存のメールチェーンもしくはスレッドの一部であると受信者に思わせるように操作していました。また、ヘッダーに個人名を記載することで、受信者が知っているユーザーになりすますケースもありました。多くの場合、QakNoteのメールは、乗っ取られた可能性の高いメールアカウントから発信されたものと思われます。このようなソーシャルエンジニアリングは、既知の連絡先やサービスに対するユーザーの信頼を利用し、悪意のあるメールを開封させ、セキュリティツールによる検知を困難にするもので、脅威アクターがよく用いる手法です。

観測されたQakNoteのメールは、偽の返信方法を使用し、不明なEメールアカウントから送信され、異常なMIMEタイプの添付ファイルを含んでいたため、以下のDarktrace/Email モデルを侵害することになりました:

- Association / Unknown Sender

- Attachment / Unknown File

- Attachment / Unsolicited Attachment

- Attachment / Highly Unusual Mime

- Attachment / Unsolicited Anomalous Mime

- Attachment / Unusual Mime for Organisation

- Unusual / Fake Reply

- Unusual / Unusual Header TLD

- Unusual / Fake Reply + Unknown Sender

- Unusual / Unusual Connection from Unknown

- Unusual / Off Topic

既知のユーザーになりすましたQakNoteのメールは、以下のDETECT およびRESPOND/Email モデルを侵害しています:

- Unusual / Unrelated Personal Name Address

- Spoof / Basic Known Entity Similarities

- Spoof / Internal User Similarities

- Spoof / External User Similarities

- Spoof / Internal User Similarities + Unrelated Personal Name Address

- Spoof / External User Similarities + Unrelated Personal Name Address

- Spoof / Internal User Similarities + Unknown File

- Spoof / External User Similarities + Fake Reply

- Spoof / Possible User Spoof from New Address - Enhanced Internal Similarities

- Spoof / Whale

観測されたメールに対してDarktrace が取るアクションは、最終的にDarktrace/Email モデルに違反しているかどうかで決定されます。なりすましモデルに違反していないメール(なりすましインジケータがないため)は、「添付ファイルの変換」アクションを受け取りました。このアクションは、疑わしい添付ファイルを無効化されたPDFに変換するもので、この場合、悪意のあるOneNoteの添付ファイルをうまく非武装化しました。なりすましモデル(なりすましインジケータが存在するため)に違反したQakNoteメールには、最も強力なアクションである「メッセージを保留する」アクションが適用されました。このアクションは、疑わしいメールが受信者のEメールボックスに届くのを防ぐものです。

適切なEメールセキュリティツールがなかったためと思われますが、脅威アクターがQakNoteのキルチェーンの第1段階を通過できた場合、その後のステップの実行には、Darktrace/Networkからの強い介入がありました。

悪意のあるOneNoteの添付ファイルを使用すると、Hostヘッダーが空で、cURLまたはPowerShell User Agentヘッダーが付いたHTTP GETリクエストによって、デバイスがリモートサーバーからQakbot DLLを取得するようになりました。これらの異常なHTTP動作は、以下のDarktrace/Network のモデルブリーチを引き起こしました:

- Device / New User Agent

- Device / New PowerShell User Agent

- Device / New User Agent and New IP

- Anomalous Connection / New User Agent to IP Without Hostname

- Anomalous Connection / Powershell to Rare External

- Anomalous File / Numeric File Download

- Anomalous File / EXE from Rare External Location

- Anomalous File / New User Agent Followed By Numeric File Download

RESPOND/Networkが有効なお客様には、これらのブリーチにより、以下のような自律的なアクションが発生しました:

- Enforce group pattern of life for 30 minutes

- Enforce group pattern of life for 2 hours

- Block connections to relevant external endpoints over relevant ports for 2 hours

- Block all outgoing traffic for 10 minutes

Qakbot DLLのダウンロードに成功し、中断することなくQakbot C2サーバーに接続し、その後、Cobalt StrikeおよびVNC C2接続に至りました。これらのC2活動は、以下のDETECT/Networkモデルの違反につながりました:

- Compromise / Suspicious TLS Beaconing To Rare External

- Compromise / Large Number of Suspicious Successful Connections

- Compromise / Large Number of Suspicious Failed Connections

- Compromise / Sustained SSL or HTTP Increase

- Compromise / Sustained TCP Beaconing Activity To Rare Endpoint

- Compromise / Beaconing Activity To External Rare

- Compromise / Slow Beaconing Activity To External Rare

- Anomalous Connection / Multiple Connections to New External TCP Port

- Anomalous Connection / Multiple Failed Connections to Rare Endpoint

- Device / Initial Breach Chain Compromise

RESPOND/Networkが有効なお客様には、これらの違反により、RESPOND が自律的に以下のアクションを実行しました:

- Block connections to relevant external endpoints over relevant ports for 1 hour

C2接続が許可された場合、アクターはSMBとService Control Managerの使用を通じて横方向に移動しようとしました。このラテラルムーブメントにより、以下のDETECT/Network モデルに違反しました:

- Device / Possible SMB/NTLM Reconnaissance

- Anomalous Connection / New or Uncommon Service Control

RESPOND/Networkを有効にしているお客様には、これらの侵害により、RESPOND が自律的に以下の動作を行うようになりました:

- Block connections to relevant internal endpoints over port 445 for 1 hour

Darktraceの顧客ベースで観測された QakNote 感染にはいくつかのステップがあり、それぞれのステップでDarktrace からアラートと自律的な予防措置が引き出されました。 DETECTが発したアラートを自律的に深堀調査することで、DarktraceのCyber AI Analyst は、観測されたQakNote感染の異なるステップを1つのインシデントに結びつけることができました。そして、インシデントログを作成し、発見された活動の詳細な詳細を提示し、顧客のセキュリティチームに完全な可視性を提供しました。

結論

QakNote 感染という新たな脅威に直面したDarktrace は、常に進化し続ける脅威の中で、発生した脅威を自律的に検知し対応する能力を示しました。Darktrace が顧客ベースで観測した攻撃チェーンは、悪意のあるOneNoteの添付ファイルによるQakbotの配信、QakbotのC2通信のためのポート65400と2222の使用、「ハンズオンキーボード」活動のためのCobalt Strike BeaconとVNCの使用、ラテラルムーブメント用のSMBとサービスコントロールマネージャの使用です。

OneNoteベースの配信方法の斬新さにもかかわらず、Darktrace はキルチェーンのさまざまな段階で顧客ベース全体のQakNote感染を特定することができました。自律的な異常ベースの検知機能を使用して、異常な活動や予想される動作からの逸脱を特定します。Darktrace/Emailは、従業員に送信された悪意のあるQakNoteの添付ファイルを無効化する機能を備えています。Darktrace/Emailがアクティブでない場合、Darktrace/Networkが、Qakbotの感染によって必然的に発生する異常なネットワーク活動を検知し、その速度を低下させました。最終的には、Darktraceの製品によるこのような介入により、データ流出やランサムウェアの爆発など、感染がさらなる有害な活動につながることを防ぐことができました。

Darktrace は、Darktrace/Networkと Darktrace/Emailの両方を組み合わせることで、Eメールとネットワークの両方の環境を保護し、比類のないレベルのネットワークセキュリティをお客様に提供することができます。 DETECTと RESPONDを含む製品群により、Darktrace はお客様に比類ないレベルのネットワークセキュリティを提供し、お客様のネットワークに対する脅威を自律的に発見し、疑わしい活動が有害な侵害につながるのを防ぐために即座に介入することができます。

付録

MITRE ATT&CK マッピング

初期アクセス:

T1566.001 – Phishing: Spearphishing Attachment

実行:

T1204.001 – User Execution: Malicious Link

T1204.002 – User Execution: Malicious File

T1569.002 – System Services: Service Execution

ラテラルムーブメント:

T1021.002 – Remote Services: SMB/Windows Admin Shares

コマンド&コントロール:

T1573.002 – Encrypted Channel : Asymmetric Cryptography

T1571 – Non-Standard Port

T1105 – Ingress Tool Transfer

T1095 – Non-Application Layer Protocol

T1219 – Remote Access Software

IoC一覧

IPアドレスおよび/またはドメイン名:

- 103.214.71[.]45 - Qakbot download infrastructure

- 141.164.35[.]94 - Qakbot download infrastructure

- 95.179.215[.]225 - Qakbot download infrastructure

- 128.254.207[.]55 - Qakbot download infrastructure

- 141.164.35[.]94 - Qakbot download infrastructure

- 172.96.137[.]149 - Qakbot download infrastructure

- 185.231.205[.]246 - Qakbot download infrastructure

- 216.128.146[.]67 - Qakbot download infrastructure

- 45.155.37[.]170 - Qakbot download infrastructure

- 85.239.41[.]55 - Qakbot download infrastructure

- 45.67.35[.]108 - Qakbot download infrastructure

- 77.83.199[.]12 - Qakbot download infrastructure

- 45.77.63[.]210 - Qakbot download infrastructure

- 198.44.140[.]78 - Qakbot download infrastructure

- 47.32.78[.]150 - Qakbot C2 infrastructure

- 197.204.13[.]52 - Qakbot C2 infrastructure

- 68.108.122[.]180 - Qakbot C2 infrastructure

- 2.50.48[.]213 - Qakbot C2 infrastructure

- 66.180.227[.]60 - Qakbot C2 infrastructure

- 190.206.75[.]58 - Qakbot C2 infrastructure

- 109.150.179[.]236 - Qakbot C2 infrastructure

- 86.202.48[.]142 - Qakbot C2 infrastructure

- 143.159.167[.]159 - Qakbot C2 infrastructure

- 5.75.205[.]43 - Qakbot C2 infrastructure

- 184.176.35[.]223 - Qakbot C2 infrastructure

- 208.187.122[.]74 - Qakbot C2 infrastructure

- 23.111.114[.]52 - Qakbot C2 infrastructure

- 74.12.134[.]53 – Qakbot C2 infrastructure

- bonsars[.]com • 194.165.16[.]56 - Cobalt Strike C2 infrastructure

- 78.31.67[.]7 - VNC C2 infrastructure

Qakbot DLLに対するGETリクエストのターゲットURI:

- /70802.dat

- /51881.dat

- /12427.dat

- /70136.dat

- /35768.dat

- /41981.dat

- /30622.dat

- /72286.dat

- /46557.dat

- /33006.dat

- /300332.dat

- /703558.dat

- /760433.dat

- /210/184/187737.dat

- /469/387/553748.dat

- /282/535806.dat

Qakbot DLLに対するGETリクエストのUser Agentヘッダ:

- curl/7.83.1

- curl/7.55.1

- Mozilla/5.0 (Windows NT; Windows NT 10.0; en-US) WindowsPowerShell/5.1.19041.2364

- Mozilla/5.0 (Windows NT; Windows NT 10.0; en-US) WindowsPowerShell/5.1.17763.3770

- Mozilla/5.0 (Windows NT; Windows NT 10.0; en-GB) WindowsPowerShell/5.1.19041.2364

ダウンロードしたQakbotのDLLのSHA256ハッシュ:

- 83e9bdce1276d2701ff23b1b3ac7d61afc97937d6392ed6b648b4929dd4b1452

- ca95a5dcd0194e9189b1451fa444f106cbabef3558424d9935262368dba5f2c6

- fa067ff1116b4c8611eae9ed4d59a19d904a8d3c530b866c680a7efeca83eb3d

- e6853589e42e1ab74548b5445b90a5a21ff0d7f8f4a23730cffe285e2d074d9e

- d864d93b8fd4c5e7fb136224460c7b98f99369fc9418bae57de466d419abeaf6

- c103c24ccb1ff18cd5763a3bb757ea2779a175a045e96acbb8d4c19cc7d84bea

内部で分散しているQakbotのDLLの名前:

- rpwpmgycyzghm.dll

- rpwpmgycyzghm.dll.cfg

- guapnluunsub.dll

- guapnluunsub.dll.cfg

- rskgvwfaqxzz.dll

- rskgvwfaqxzz.dll.cfg

- hkfjhcwukhsy.dll

- hkfjhcwukhsy.dll.cfg

- uqailliqbplm.dll

- uqailliqbplm.dll.cfg

- ghmaorgvuzfos.dll

- ghmaorgvuzfos.dll.cfg

中和されたQakNoteのEメール添付ファイル内に発見されたリンク:

- hxxps://khatriassociates[.]com/MBt/3.gif

- hxxps://spincotech[.]com/8CoBExd/3.gif

- hxxps://minaato[.]com/tWZVw/3.gif

- hxxps://famille2point0[.]com/oghHO/01.png

- hxxps://sahifatinews[.]com/jZbaw/01.png

- hxxp://87.236.146[.]112/62778.dat

- hxxp://87.236.146[.]112/59076.dat

- hxxp://185.231.205[.]246/73342.dat

参考文献

[1] https://techcommunity.microsoft.com/t5/excel-blog/excel-4-0-xlm-macros-now-restricted-by-default-for-customer/ba-p/3057905

[2] https://techcommunity.microsoft.com/t5/microsoft-365-blog/helping-users-stay-safe-blocking-internet-macros-by-default-in/ba-p/3071805

[3] https://learn.microsoft.com/en-us/deployoffice/security/internet-macros-blocked

[4] https://www.cyfirma.com/outofband/html-smuggling-a-stealthier-approach-to-deliver-malware/

[5] https://www.trustwave.com/en-us/resources/blogs/spiderlabs-blog/html-smuggling-the-hidden-threat-in-your-inbox/

[6] https://twitter.com/nao_sec/status/1530196847679401984

[7] https://www.fortiguard.com/threat-signal-report/4616/qakbot-delivered-through-cve-2022-30190-follina

[8] https://isc.sans.edu/diary/rss/28728

[9] https://darktrace.com/blog/qakbot-resurgence-evolving-along-with-the-emerging-threat-landscape

[10] https://www.trustwave.com/en-us/resources/blogs/spiderlabs-blog/trojanized-onenote-document-leads-to-formbook-malware/

[11] https://www.proofpoint.com/uk/blog/threat-insight/onenote-documents-increasingly-used-to-deliver-malware

[12] https://www.malwarebytes.com/blog/threat-intelligence/2023/03/emotet-onenote

[13] https://blog.cyble.com/2023/02/01/qakbots-evolution-continues-with-new-strategies/

[14] https://news.sophos.com/en-us/2023/02/06/qakbot-onenote-attacks/

[15] https://isc.sans.edu/diary/rss/29210

[16] https://unit42.paloaltonetworks.com/feb-wireshark-quiz-answers/