脅威ランドスケープ:ランサムウェアの新種

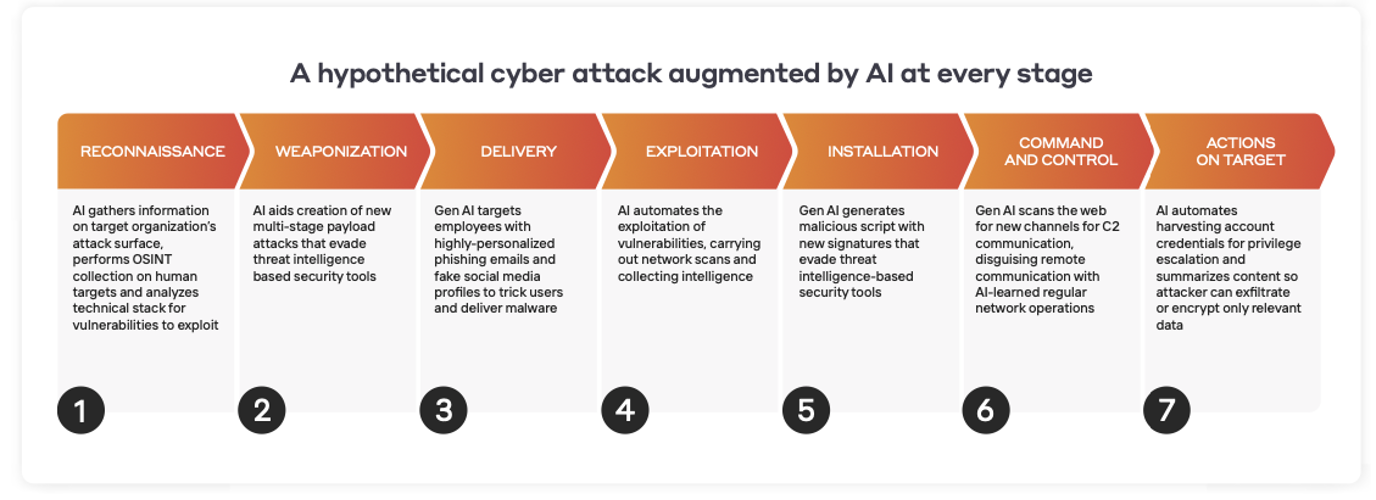

新種のランサムウェアが絶えることなく生産され続けているように見える中、脅威に対処するセキュリティチームは、ネットワークを標的とした無数の新種や新グループを目にし続けています。当然ながら、新たな亜種や脅威グループは、個々の組織にユニークな課題をもたらします。これまでには見られなかった戦術、技術、手順(TTP)が使用されるため、脅威アクターは従来のルールやシグネチャベースのセキュリティソリューションを完全に回避できてしまうことが多いことを意味し、その結果組織のデジタル環境は攻撃に対して脆弱になります。

Akira ランサムウェアとは?

新たなランサムウェアファミリーのそのような例の1つが、2023年3月に初めて野生で観測されたAkiraです。他の多くの系統と同様に、Akiraは世界中の企業ネットワークを標的にし、機密ファイルを暗号化し、データを取り出してオンラインに投稿されないようにするために巨額の金銭を要求することでよく知られています [1]。

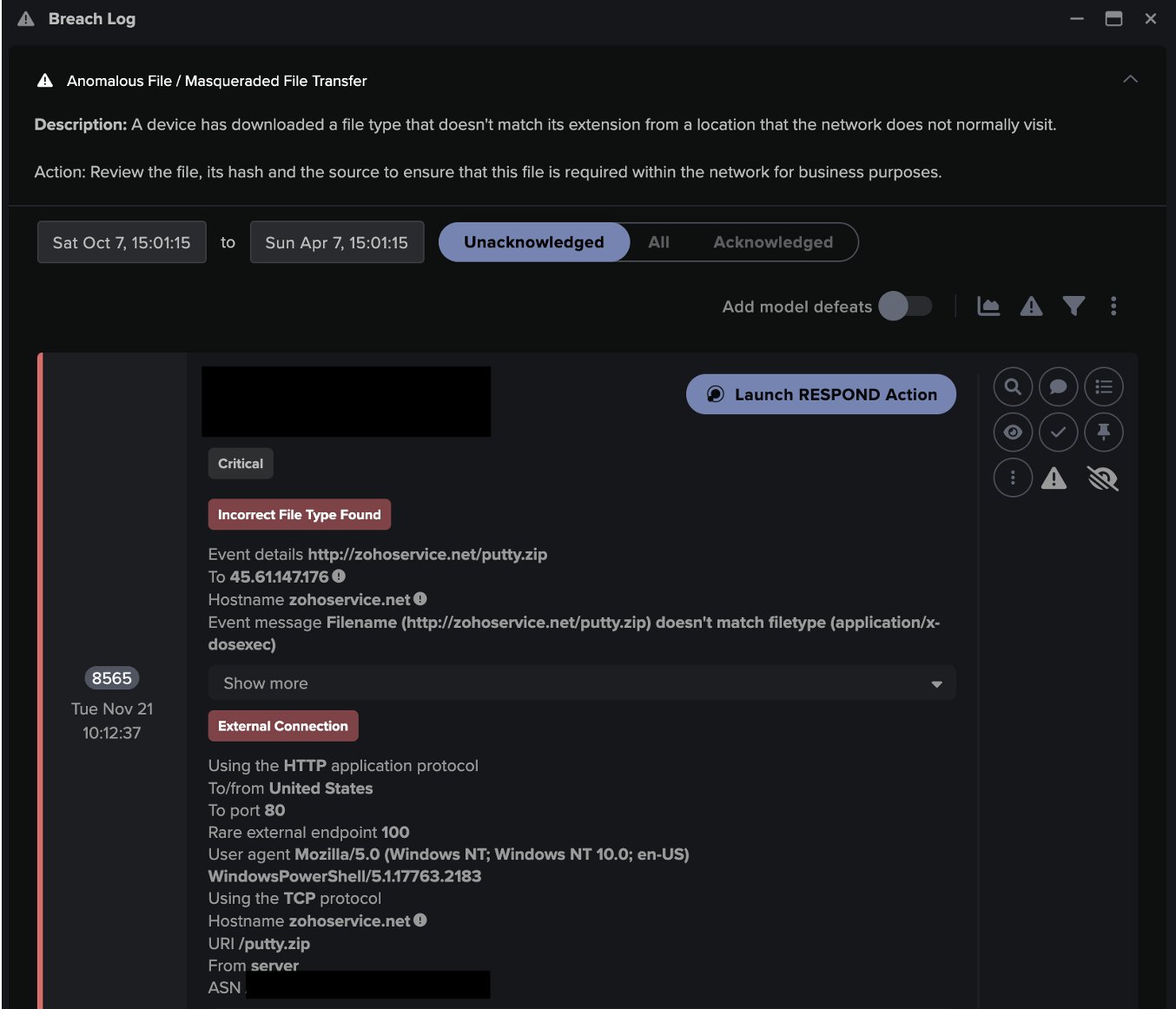

2023年5月下旬、Darktraceは、顧客ベース全体のネットワークに影響を及ぼすAkiraランサムウェアの複数のインスタンスを観測しました。脅威検知へのアノマリベースのアプローチのおかげで、Darktrace DETECT™ は新奇なランサムウェア攻撃の特定に成功し、最初の侵害から最終的なファイルの暗号化と身代金のメモに至るまで、サイバーキルチェーン上の完全な可視性を提供しました。

新型ランサムウェア攻撃の特定に成功し、最初の侵害から最終的なファイル暗号化および身代金請求書まで、サイバーキルチェーンを完全に可視化しました。Darktrace RESPOND™が自律応答モードで有効になっているケースでは、これらの攻撃は攻撃の初期段階で軽減され、顧客ネットワークへの混乱や損害を最小限に抑えることができました。

初期アクセスと権限昇格

Akiraランサムウェアグループは、通常、悪意のあるダウンロードやリンクを含むスピアフィッシングキャンペーンを主要な初期アクセスベクターとして使用しますが、リモートデスクトッププロトコル(RDP)のブルートフォース攻撃を使用してターゲットネットワークにアクセスすることでも知られています [2]。

Darktraceは以下に詳述する初期アクセス活動を観測していますが、実際の初期侵入はこれより前に、Darktraceの権限外にある標的型フィッシング攻撃によって起こった可能性が非常に高いです。 Darktraceが影響を受けた顧客のネットワーク上で観測した最初の侵害の指標(IoC)は、通常とは異なるRDPセッションと、侵害された管理者認証情報の使用でした。

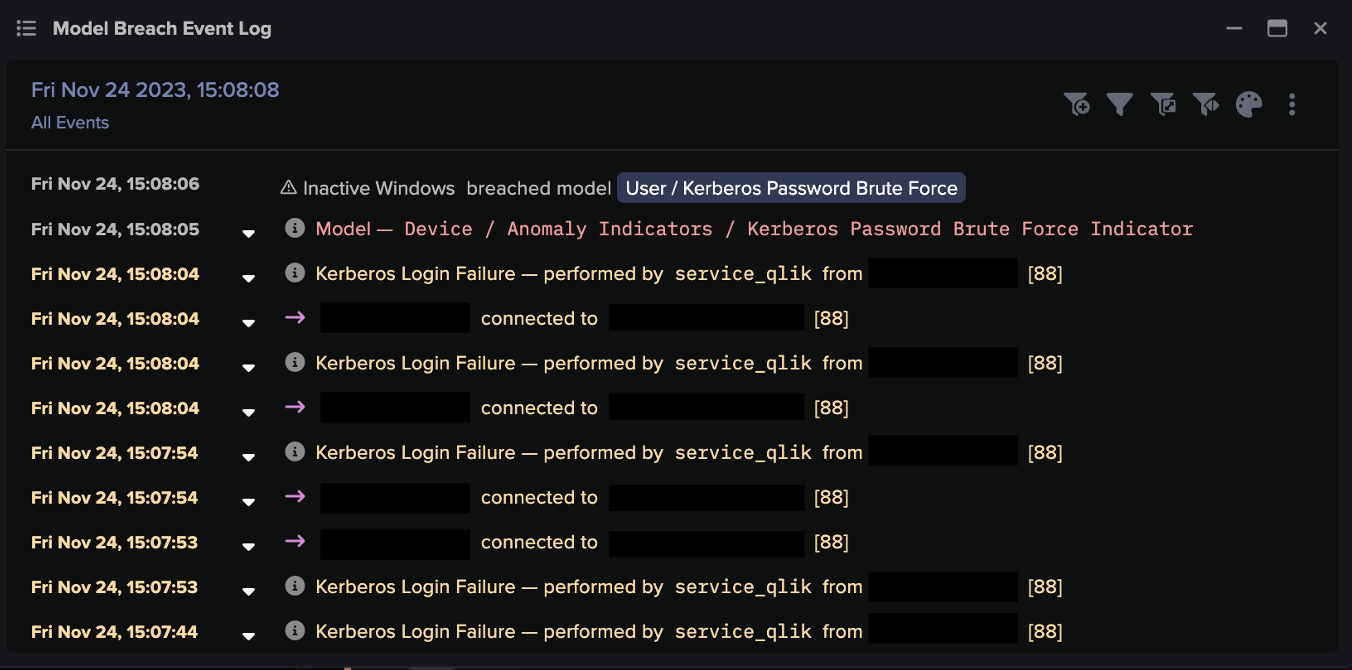

あるDarktrace顧客のネットワーク(顧客A)において、Darktrace DETECTは、2023年5月21日に内部サーバーで初めて使用された高度な特権クレデンシャルを特定しました。約1週間後、このサーバーは、ポート3389を介して複数の内部宛先デバイスとRDP接続を確立していることが確認されました。顧客はさらに調査を進め、このクレデンシャルが本当に漏えいしていたことを突き止めました。5月30日、Darktraceは別のデバイスが内部デバイスをスキャンし、Kerberos経由の認証に繰り返し失敗していることを検知しました。

この顧客はDarktraceをMicrosoft Defenderと統合していたため、同社のセキュリティチームはMicrosoftから追加のサイバー脅威インテリジェンスを受け取り、Darktraceが提供する異常のアラートと組み合わせることで、これらの異常なイベントをさらに文脈化するのに役立ちました。この統合から得られた具体的な詳細の1つは、異常なスキャンアクティビティと認証の失敗が、前述の侵害された管理者認証情報を使用して実行されたことでした。

Microsoft DefenderとDarktraceを統合することで、顧客はデジタルインフラ全体のセキュリティギャップを効率的に埋めることができます。Darktraceは顧客の環境を理解し、ネットワークレベルで貴重な洞察を提供しますが、Microsoft Defenderと統合することにより、顧客はエンドポイント固有の情報とアクティビティでこれらの洞察をさらに充実させることができます。

別の顧客のネットワーク(顧客B)では、Darktraceは、後に身代金メモの書き込みが確認されたデバイスが、別の内部デバイスから異常なRDP接続を受信していることを検知しました。このアクティビティで使用されたRDPクッキーは、侵害されたと思われる管理用RDPクッキーでした。このデバイスはまた api.playanext[.]com というドメインに複数の接続を行い、AnyDesk/7.1.11 というユーザーエージェントを使用していることが確認されており、これはAnyDeskリモートデスクトップサービスの使用を示しています。

この外部ドメインはAkiraランサムウェアに直接関連しているようには見えませんが、オープンソースインテリジェンス(OSINT)は複数の悪意のあるファイルとの関連性を発見し、AnyDeskユーザーエージェント、AnyDesk/6.0.1 [3] と関連しているように見えました。このエンドポイントへの接続は、Akiraコマンド・アンド・コントロール(C2)インフラストラクチャまたはペイロードではなく、顧客のデバイスをリモートで制御するためのAnyDeskの悪意のある使用を表している可能性が高いです。あるいは、脅威アクターがセキュリティツールに検知されないように、正規のリモートデスクトップサービスに偽装している可能性があります。

同じ頃、Darktraceは顧客Bのネットワーク上の多くのデバイスが、異常な内部RDP接続を行い、同じ管理者クレデンシャルを使用してKerberos、NTLM、またはSMB経由で認証していることを観測しました。これらのデバイスは、後にAkiraランサムウェアに感染していることが確認されました。

図 1 は、Darktrace がこれらの内部デバイスの 1 つが、特定のクレデンシャルを使用して SMB 経由で複数回ログインに失敗したこと(SMB/NTLM ブルートフォースの可能性を示す)を検知した後、前述の侵害された可能性の高い管理者クレデンシャルを使用して SMB、NTLM、RDP 経由で他の内部デバイスへのアクセスに成功したことを示しています。

Darktrace DETECTが初期アクセスと特権昇格のために観測したモデル:

- Device / Anomalous RDP Followed By Multiple Model Breaches

- Anomalous Connection / Unusual Admin RDP Session

- New Admin Credentials on Server

- Possible SMB/NTLM Brute Force Indicator

- Unusual Activity / Successful Admin Brute-Force Activity

内部偵察とラテラルムーブメント

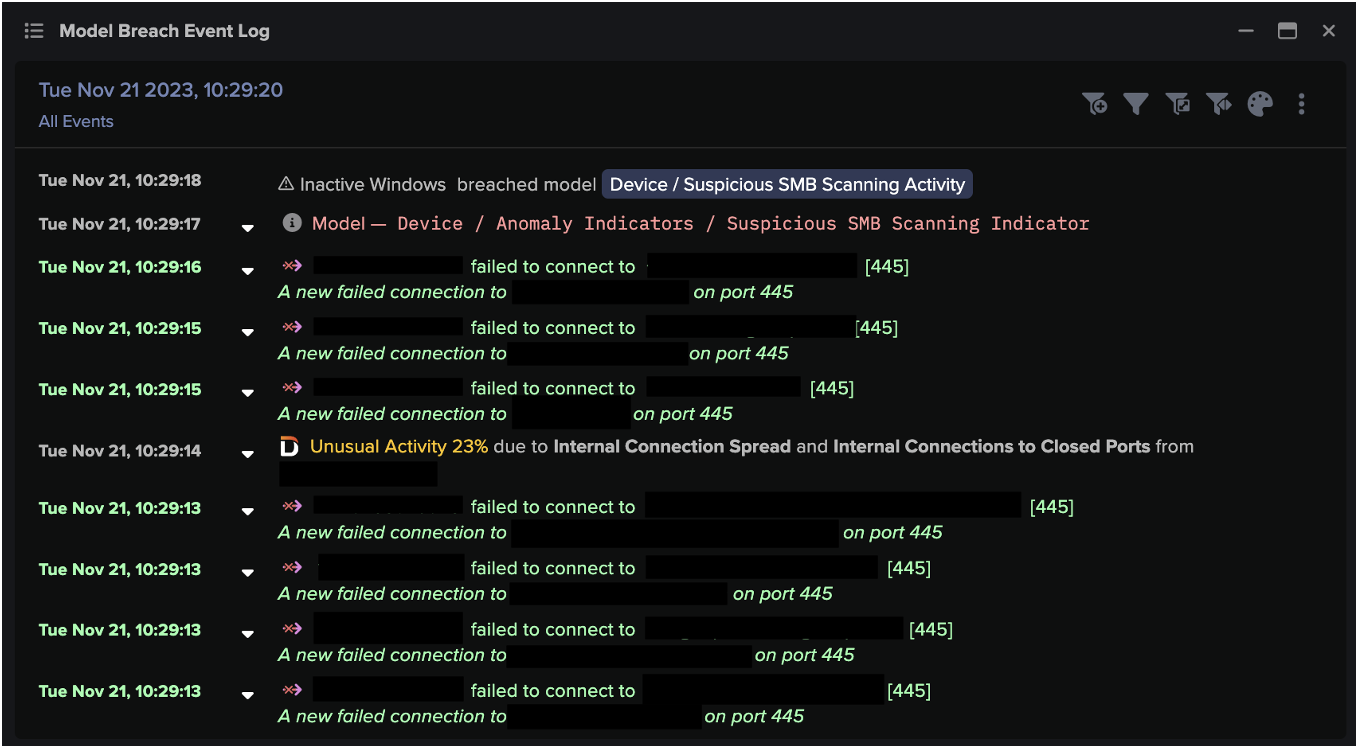

Darktraceが顧客全体でAkiraランサムウェア攻撃の間に観察した次のステップは、内部偵察とラテラルムーブメントでした。

別の顧客(顧客C)の環境では、漏えいしたクレデンシャルを使用してNTLM経由で認証した後、ドメインコントローラが以前にアクセスしたことのない大量のSMB共有にアクセスする様子が観察されました。Darktrace DETECT は、この SMB アクティビティがデバイスの予期された動作の逸脱であることを理解し、SMB エニュメレーションを示す可能性があることを認識しました。Darktraceは、デバイスがポート445を介して34のユニークな内部IPに少なくとも196の接続を行うことを観察しました。これらの接続中、SMBアクションの読み取り、書き込み、および削除が観察されました。このドメインコントローラはまた、RDPプロトコルを使用してポート3389を介して外部エンドポイントから着信接続を受信した顧客のネットワーク上の多くのデバイスの1つであり、デバイスがネットワーク外部からリモートで制御されている可能性が高いことを示していました。このエンドポイントとAkiraランサムウェアとの直接的なOSINTリンクはありませんでしたが、問題のドメインコントローラは後に侵害されていることが確認され、攻撃のこの段階で重要な役割を果たしていました。

さらに、これはDarktraceが観測した2つ目のIoCであり、Akiraとの明らかな関連性はなく、Akiraのアクターが攻撃を実行するために全く新しいインフラを構築しているか、あるいは新たに侵害された正規のインフラを利用している可能性が高いことを示しています。Darktrace DETECTは、脅威検知にアノマリベースのアプローチを採用しているため、過去に観測されたIoCや「既知の悪者」のリストに依存するのではなく、その異常度に基づいて、新たなランサムウェア攻撃を示す不審な活動を即座に認識することができます。

Darktraceはさらに、主に他の内部宛先への不審なファイルのSMB書き込みを介して、この時期に横方向の移動に関連する活動の慌ただしさを観察しました。顧客Cのネットワーク上のある特定のデバイスが、複数の実行可能ファイル(.exe)とスクリプトファイルをSMB経由で他の内部デバイスに転送していることが検知されました。

Darktraceは、これらの転送がデバイスの通常のSMBアクティビティからの逸脱であり、脅威アクターが悪意のあるソフトウェアの転送を介して追加のデバイスを侵害しようとしていることを示している可能性があることを認識しました。

Darktrace DETECTが内部偵察と横方向への移動のために観測したモデル:

- Device / RDP Scan

- Anomalous Connection / SMB Enumeration

- Anomalous Connection / Possible Share Enumeration Activity

- Scanning of Multiple Devices (Cyber AI Analyst Incident)

- Device / Possible SMB/NTLM Reconnaissance

- Compliance / Incoming Remote Desktop

- Compliance / Outgoing NTLM Request from DC

- Unusual Activity / Internal Data Transfer

- Security Integration / Lateral Movement and Integration Detection

- Device / Anomalous SMB Followed By Multiple Model Breaches

ランサムウェアの展開

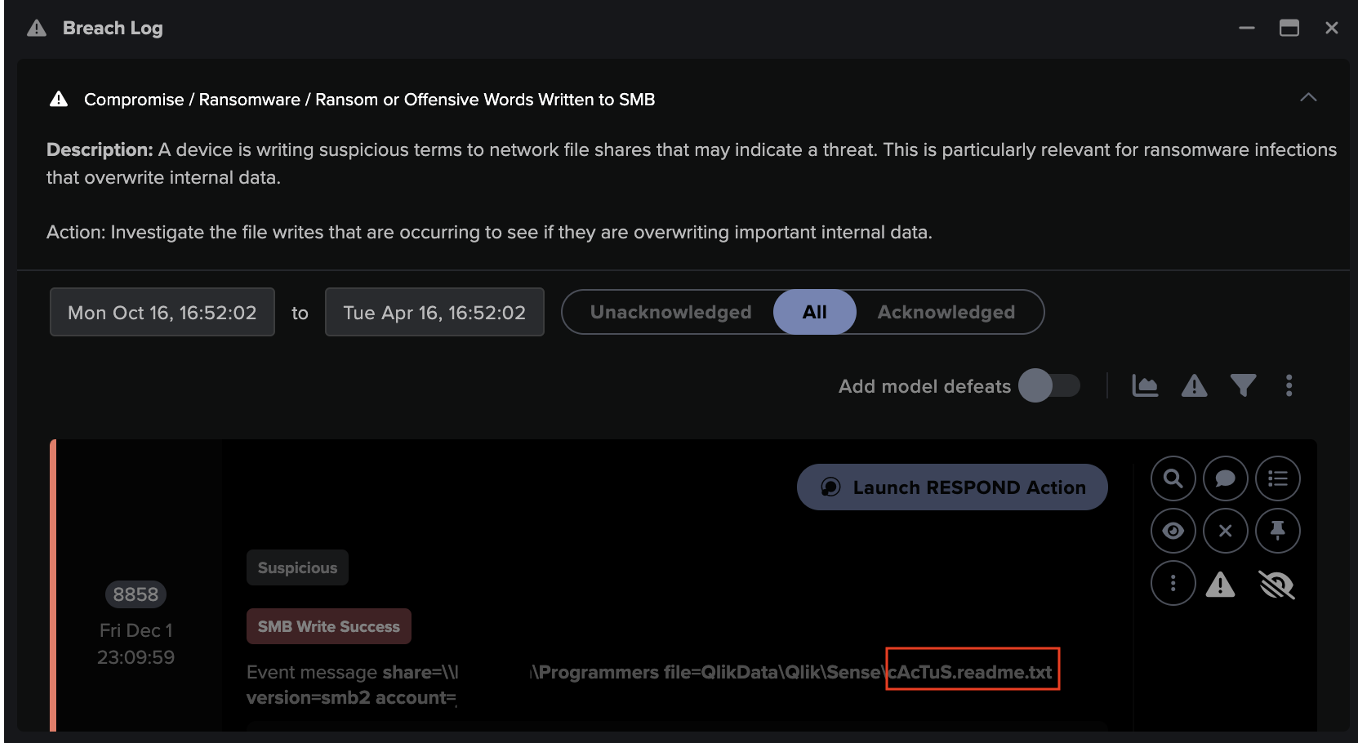

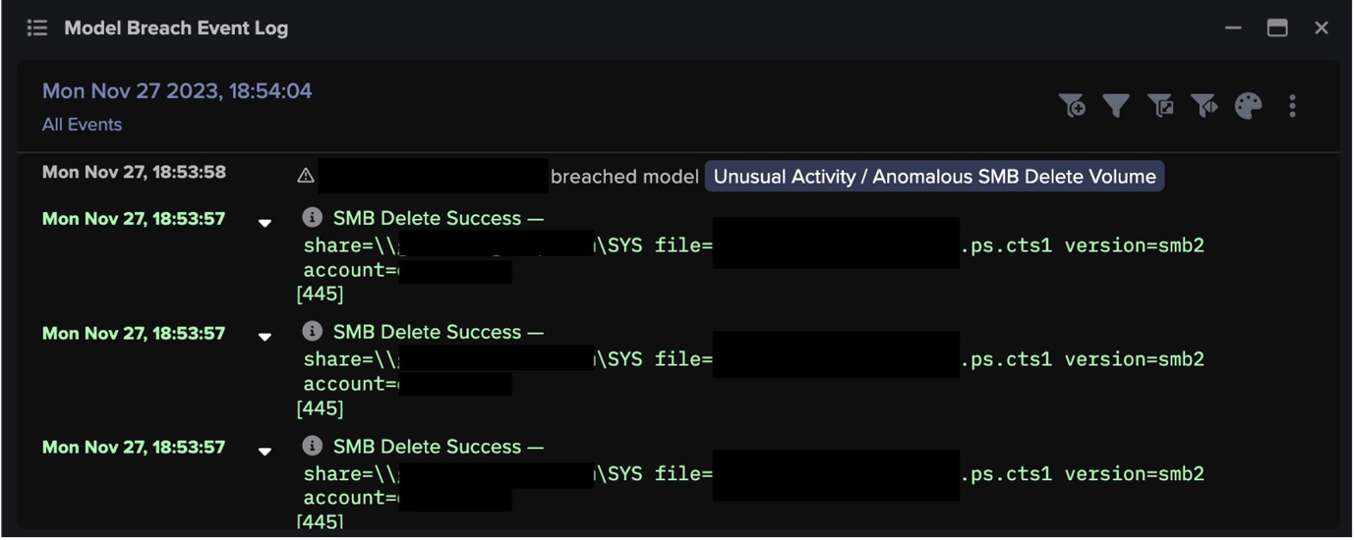

Darktraceの顧客ネットワークで検知されたAkiraランサムウェア攻撃の最終段階で、Darktrace DETECTは、影響を受けたネットワーク共有上のさまざまなファイルに暗号化後に追加されるファイル拡張子 .akira、および影響を受けたデバイス上にドロップされる akira_readme.txt というタイトルのランサムノートを確認しました。

顧客Aのネットワークでは、約9,000回のログイン失敗と2,000回のスキャン活動を示す内部接続試行の後、1台のデバイスがSMBを介して他の内部デバイスに不審なファイルを転送していることが検知されました。このデバイスはその後、SMB経由で別の内部デバイスに接続し、ネットワーク共有上のファイルを .akira 拡張子で追加したり、他の内部デバイス上のSMB共有に不審な書き込みを行うなど、不審なファイル活動を継続していることが確認されました。

Darktraceの自律型脅威調査ツールであるCyber AI Analyst™は、この暗号化アクティビティに関連する複数のイベントを分析し、1つのAI Analystインシデントに照合することができ、Darktraceの最初の検知から10分以内にインシデント全体の詳細かつ包括的な要約を提示しました。AI Analystは、個々の侵害を単に単独の活動として見るのではなく、進行中の攻撃の個々のステップを特定し、新たな侵害とそのキルチェーンを完全に可視化することができます。これはネットワークの防御を強化するだけでなく、AI Analystが実施する自律的な調査は、進行中のインシデントのトリアージと監視におけるセキュリティチームの時間とリソースの節約にも役立ちます。

Darktrace DETECTモデルブリーチの分析とコンパイルに加えて、AI AnalystはMicrosoft Defenderが提供するホストレベルの洞察も活用して、暗号化イベントの調査を充実させました。Security Integrationモデルの侵害を使用することで、AI AnalystはDefenderのアラートからタイムスタンプとデバイスの詳細を取得し、さらにアラートにまつわる異常な活動を調査して、疑わしい活動の全体像を示すことができます。

顧客Bの環境では、AnyDeskユーザーエージェントを使用した異常なRDPセッションと稀な外部接続の後、感染したデバイスが複数の内部SMB共有にakira_readme.txt という名前の約2,000個のファイルを書き込んでいるのが観察されました。これは、悪意のあるアクターが身代金のメモを投下していることを表しており、脅威アクターの要求と恐喝の試みが含まれています。

この継続的な活動の結果、侵害を示す可能性が高い活動を検知する高忠実度のDETECTモデルタイプであるEnhanced Monitoringモデルの違反がDarktraceのセキュリティオペレーションセンター(SOC)にエスカレーションされ、Darktraceはこのランサムウェア活動をさらに調査し、トリアージすることができました。DarktraceのPTN(プロアクティブ脅威通知)サービスに加入している顧客は、SOCチームからのアラートを受信し、緊急のフォローアップ措置をアドバイスします。

ランサムウェアの展開中に観察されたDarktrace DETECTモデル:

- Security Integration / Integration Ransomware Incident

- Security Integration / High Severity Integration Detection

- Security Integration / Integration Ransomware Detected

- Device / Suspicious File Writes to Multiple Hidden SMB Shares

- Compliance / SMB Drive Write

- Compromise / Ransomware / Suspicious SMB Activity (Proactive Threat Notification Alerted by the Darktrace SOC)

- Anomalous File / Internal / Additional Extension Appended to SMB File

- Anomalous File / Internal / Unusual SMB Script Write

- Compromise / Ransomware / Ransom or Offensive Words Written to SMB

- Anomalous Server Activity /Write to Network Accessible WebRoot

- Anomalous Server Activity /Write to Network Accessible WebRoot

Darktrace RESPOND

Darktraceが自律遮断モードで設定されている場合、RESPONDは、悪意のあるアクターの足跡を止め、最終目標の達成を阻止する即時の自律行動で、DETECTによる成功した脅威識別をフォローアップすることができます。

上記のAkiraの影響を受けたDarktraceの顧客の例では、顧客Aのみがランサムウェア攻撃の間、RESPONDの自律遮断モードを有効にしていました。Darktrace RESPOND の自律遮断機能は、ランサムウェアの影響を受けたデバイスに複数の標的型アクションを実行し、ビジネスの中断を最小限に抑えるのに役立ちました。

RESPONDによって実行されたアクションの1つは、影響を受けたデバイスからのすべての進行中のトラフィックをブロックすることでした。そうすることで、Darktrace は Akira に感染したデバイスと脅威アクターが使用する悪意のあるインフラストラクチャ間の通信を効果的にシャットダウンし、クライアントネットワーク上のデータや脅威アクターのペイロードの拡散を防止したのです。

この顧客のネットワークで適用されたもう1つの重要なRESPONDアクションは、Akiraの影響を受けたデバイスに生活パターンの強制(Enforce a Pattern of Life)を適用することでした。このアクションは、デバイスが期待される動作から逸脱するようなアクティビティを実行しないようにする一方で、混乱を引き起こすことなく「通常の」ビジネスオペレーションを継続できるようにするためのものです。

顧客Aのネットワークへの攻撃の最初の侵入は、おそらくDarktraceの可視性の範囲外でしたが、Darktrace RESPONDはAkiraによる混乱を最小限に抑え、ランサムウェアを封じ込め、顧客がさらに調査と修復を行うことを可能にしました。

Darktrace RESPOND モデルブリーチ:

- Antigena / Network / External Threat / Antigena Ransomware Block

- Antigena / Network / External Threat / Antigena Suspicious Activity Block

- Antigena / Network / Significant Anomaly / Antigena Enhanced Monitoring from Server Block

- Antigena / Network / External Threat / Antigena Suspicious Activity Block

- Antigena / Network / External Threat / Antigena File then New Outbound Block

- Antigena / Network / Insider Threat / Antigena Unusual Privileged User Activities Block

- Antigena / Network / Significant Anomaly / Antigena Breaches Over Time Block

- Antigena / Network / Significant Anomaly / Antigena Significant Anomaly from Client Block

- Antigena / Network /Insider Threat /Antigena SMB Enumeration Block

結論

Akiraのような新種のランサムウェアは、攻撃手法や手口が常に進化しているため、世界中のセキュリティチームにとって大きな課題となっています。

したがって、悪意のあるIoCのルール、シグネチャ、統計リストにのみ依存することなく、ランサムウェア攻撃の兆候となり得る異常なアクティビティを識別できるインテリジェントな意思決定者を中心に設計されたテクノロジーを採用することが組織にとって最も重要です。

Darktrace DETECTは、脅威アクターが悪意のある活動を実行するために一見合法的なサービス(またはそのなりすましバージョン)を利用していた場合でも、複数の顧客ネットワーク上の攻撃のキルチェーンのあらゆる段階でAkiraランサムウェアを特定しました。これは従来のセキュリティツールでは気づかれなかったかもしれませんが、Darktraceのアノマリーベースの検知機能により、悪意のある活動を正確に認識することができました。自律遮断モードを有効にすると、Darktrace RESPONDは、ランサムウェアの拡散を阻止し、顧客のネットワークに与える損害を最小限に抑えるために、マシンスピードの予防措置で最初の検知を即座にフォローアップすることができます。

斬新なサイバー攻撃を完全防御するための特効薬はありませんが、Darktraceの脅威検知と自律遮断機能に対するアノマリベースのアプローチは、待ち時間なしでサイバー破壊を検知し、遮断するためのユニークな措置です。

寄稿者:Manoel Kadja(サイバーアナリスト)、Nahisha Nobregas(SOCアナリスト)

付録

IOC - Type - Description/Confidence

202.175.136[.]197 - External destination IP -Incoming RDP Connection

api.playanext[.]com - External hostname - Possible RDP Host

.akira - File Extension - Akira Ransomware Extension

akira_readme.txt - Text File - Akira Ransom Note

AnyDesk/7.1.11 - User Agent -AnyDesk User Agent

MITRE ATT&CK マッピング

Tactic & Technique

探索

T1083 - File and Directory Discovery

T1046 - Network Service Scanning

T1135 - Network Share Discovery

RECONNAISSANCE

T1595.002 - Vulnerability Scanning

CREDENTIAL ACCESS, COLLECTION

T1557.001 - LLMNR/NBT-NS Poisoning and SMB Relay

DEFENSE EVASION, LATERAL MOVEMENT

T1550.002 - Pass the Hash

DEFENSE EVASION, PERSISTENCE, PRIVILEGE ESCALATION, INITIAL ACCESS

T1078 - Valid Accounts

DEFENSE EVASION

T1006 - Direct Volume Access

LATERAL MOVEMENT

T1563.002 - RDP Hijacking

T1021.001 - Remote Desktop Protocol

T1080 - Taint Shared Content

T1021.002 - SMB/Windows Admin Shares

INITIAL ACCESS

T1190 - Exploit Public-Facing Application

T1199 - Trusted Relationship

PERSISTENCE, INITIAL ACCESS

T1133 - External Remote Services

PERSISTENCE

T1505.003 - Web Shell

IMPACT

T1486 - Data Encrypted for Impact

![Cyber AI Analyst Incident Log showing the offending device making over 1,000 connections to the suspicious hostname “zohoservice[.]net” over port 8383, within a specific period.](https://assets-global.website-files.com/626ff4d25aca2edf4325ff97/662971c1cf09890fd46729a1_Screenshot%202024-04-24%20at%201.55.10%20PM.png)