はじめに

2022年4月を通して、 Darktraceは脅威アクターが BumbleBee と呼ばれるローダーを使用して、被害者のシステムにCobalt Strike Beaconをインストールするケースが複数確認されました。その後、脅威アクターはCobalt Strike Beaconを活用してネットワーク偵察を行い、アカウントのパスワードデータを取得し、ネットワーク上に悪意のあるペイロードを書き込んでいます。本稿では、脅威アクターが侵入時に行った行動の詳細と、脅威アクターの活動の証拠となるネットワーク上の行動の詳細について説明します。

BumbleBee

2022年3月、Googleの脅威分析グループ(TAG)は、「Exotic Lily」と呼ばれる初期アクセスブローカー(IAB)グループの活動の詳細を提供しました [1]。2022年3月以前、GoogleのTAGは、Exotic Lilyが高度ななりすまし技術を活用して、標的組織の従業員を騙し、WeTransferなどの正規のファイルストレージサービスからISOディスクイメージファイルをダウンロードさせることを確認しています。これらのISOファイルには、WindowsショートカットLNKファイルとBazarLoaderダイナミックリンクライブラリ(DLL)が含まれていました。BazarLoaderは、Trickbotマルウェア、Anchorマルウェアファミリー、Contiランサムウェアと強いつながりを持つマルウェアファミリーであるBazarファミリー(BazarLoaderとBazarBackdoorの双方を含む)の一員です。BazarLoaderは、通常、Eメールキャンペーンや不正電話キャンペーンを通じて配布され、Contiランサムウェアの展開の前兆として、Cobalt Strikeを落とすことが知られています [2]。

2022年3月、GoogleのTAGは、Exotic Lilyがファイルストレージサービスを利用して、DLLを含むISOファイルを配布しているのを確認しました。このDLLを実行すると、被害者のマシンはユーザーエージェントの文字列「bumblebee」を含むHTTPリクエストを行うようになります。GoogleのTAGは、このDLLペイロードを「BumbleBee」と呼ぶことにしました。3月にGoogleがBumbleBeeを発見して以来、複数の脅威研究チームがCobalt Strike [1]/[3]/[4]/[5] を落とすBumbleBeeのサンプルを報告しています。また、Proofpoint社 [3] により、TA578やTA579などの他の脅威アクターが2022年3月にBumbleBeeに移行したことが報告されています。

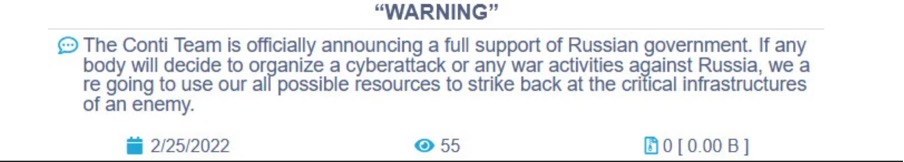

興味深いことに、BazarLoaderがBumbleBeeに置き換わったのは、2022年2月末にContiランサムウェア一味のJabberチャットログが流出した時期と重なるようです。2022年2月25日、Conti一味は、ロシア国家によるウクライナ侵攻を全面的に支持することを発表するブログ記事を公開しました [6]。

ロシアへの支援を表明してから数日以内に、同グループのJabber通信をホストするサーバーからのログが、@ContiLeaksによってTwitter上に流出し始めました [7]。リークされたログには、2020年1月から2022年3月にかけての約500人の脅威アクターの会話の記録が含まれていました [8]。このJabberのログは、ウクライナのセキュリティ研究者によって盗まれ、流出したとされています [3]/[6]。

Contiランサムウェアグループの関連企業は、BazarLoaderを使用してContiランサムウェアを配信することが知られていました [9]。現在、複数の脅威研究チームによって、BumbleBeeもContiランサムウェアグループに関連付けされています [1]/[10]/[11]。脅威アクターがBazarLoaderからBumbleBeeに移行した時期と、ContiのJabberチャットログのリークが重なったことは、リークの結果、移行が行われたことを示しているのかもしれません [3]。移行以降、BumbleBeeはサイバー犯罪のエコシステムにおいて重要なツールとなり、Conti、Quantum、Mountlockerといった複数のランサムウェアの操作に関連するものとなっています [11]。脅威の担い手、特にランサムウェアの担い手によるBumbleBeeの利用が増加していることから、BumbleBeeの早期検知は、ランサムウェア攻撃の準備段階を特定する上で重要な鍵を握っています。

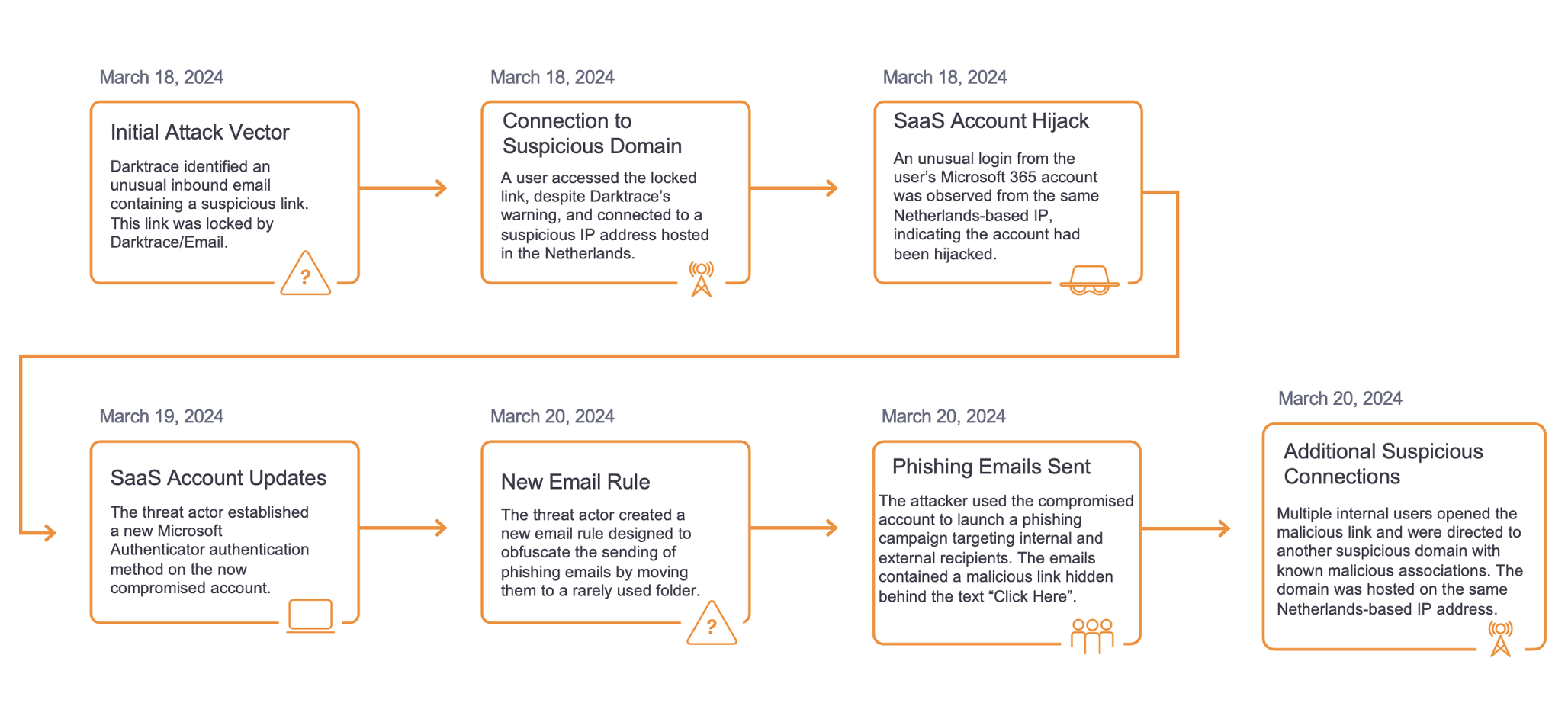

侵入のキルチェーン

2022年4月、Darktrace は複数のDarktrace の顧客ネットワーク内で、以下のようなパターンの脅威アクターの活動を観測しました。

1. 脅威アクターは、Eメールを通じてユーザーをソーシャルエンジニアリングし、デバイス上でBumbleBeeペイロードを実行させる

2. BumbleBeeはBumbleBee C2サーバとHTTPS通信を確立する

3. BumbleBeeにCobalt Strike Beaconをダウンロードし、実行するように指示する

4. Cobalt Strike Beaconは、Cobalt Strike C2サーバーとHTTPS通信を確立する

5. Cobalt Strike Beaconに対して、オープンポートのスキャンとネットワーク共有の列挙を指示する

6. Cobalt Strike BeaconにDCSync技術を使用し、内部ドメインコントローラからパスワードアカウントデータを取得するように指示する

7. Cobalt Strike Beaconに悪意のあるペイロードを他の内部システムに配布するように指示する

感染したクライアントのメール環境に対する可視性が限られていたため、Darktrace は脅威アクターがどのようにユーザーとやり取りしてBumbleBeeの感染を開始したかを判断することができませんでした。しかし、BumbleBeeに関するオープンソースのレポート [3]/[4]/[10]/[11]/[12]/[13]/[14]/[15]/[16]/[17] に基づくと、攻撃者は、不正なzip形式のISOファイルまたは不正なzip形式のISOファイルをホストするファイルストレージサービスへリンクしたメールをターゲットユーザに送信し、BumbleBeeを実行するように誘導した可能性が高いと思われます。これらのISOファイルには、通常、LNKファイルとBumbleBee DLLペイロードが含まれています。これらのLNKファイルのプロパティは、それらを開くと、対応するDLLペイロードが実行されるように設定されています。

Darktrace で観察されたいくつかのケースでは、デバイスが BumbleBee 感染の兆候を示す直前に Microsoft OneDrive や Google Cloud Storage などのファイルストレージサービスに接触しています。これらのケースでは、ユーザーがファイルストレージサービスからダウンロードさせられたISOファイルを操作した結果、ユーザーのデバイス上でBumbleBeeが実行された可能性が高いです。

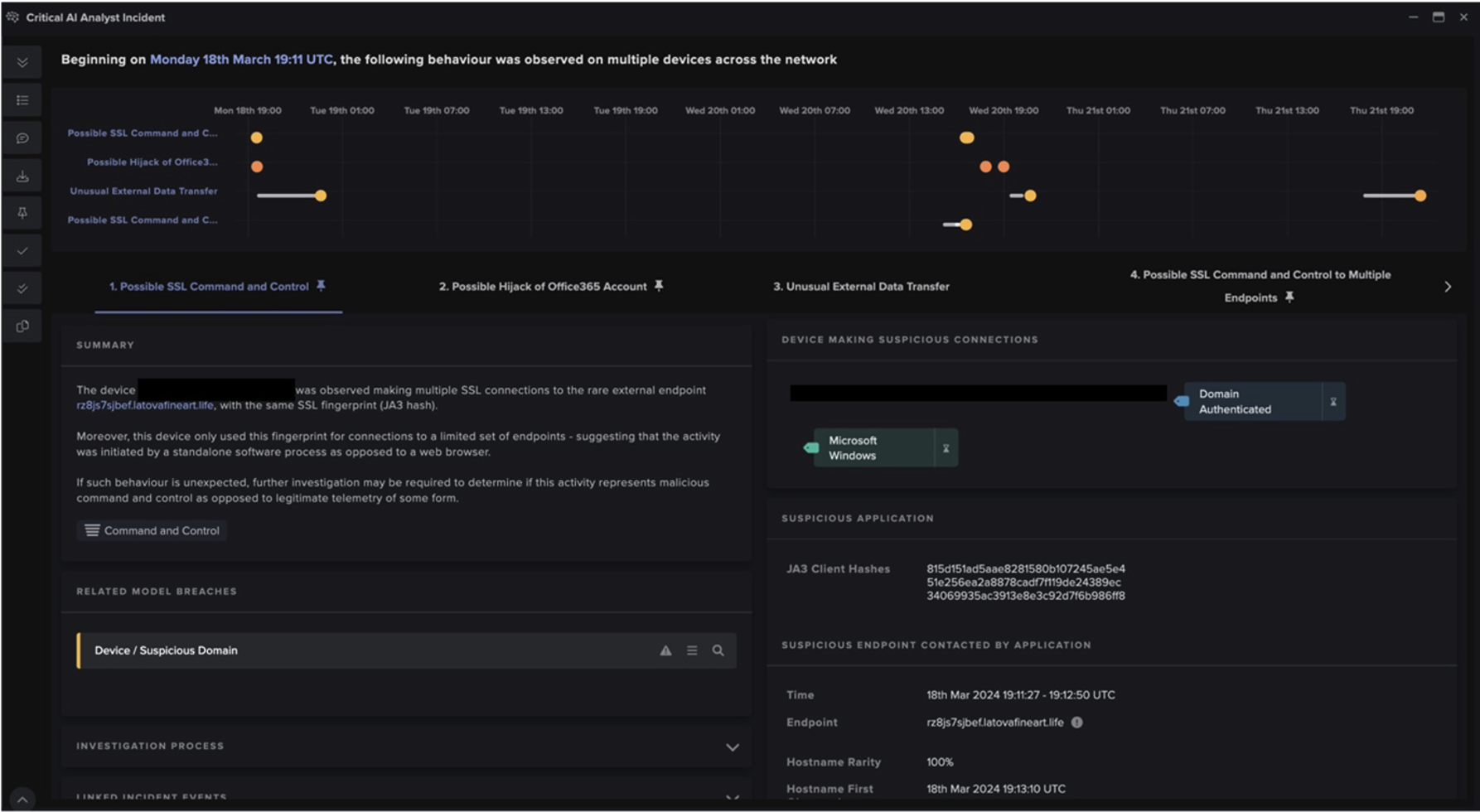

ユーザーがBumbleBeeペイロードを実行した後、彼らのデバイスは直ちにBumbleBee C2サーバーとの通信を開始しました。BumbleBeeのサンプルは、C2通信にHTTPSを使用し、すべて共通のJA3クライアントのフィンガープリントである0c9457ab6f0d6a14fc8a3d1d149547fb を提示しました。分析したすべてのサンプルは、C2サーバへの client hello メッセージにドメイン名を除外しており、これは正当なHTTPS通信としては異例です。宛先ドメイン名を指定しない外部SSL接続で、JA3クライアントのフィンガープリントが 0c9457ab6f0d6a14fc8a3d1d149547fb のものは、BumbleBee感染の可能性を示す指標となります。

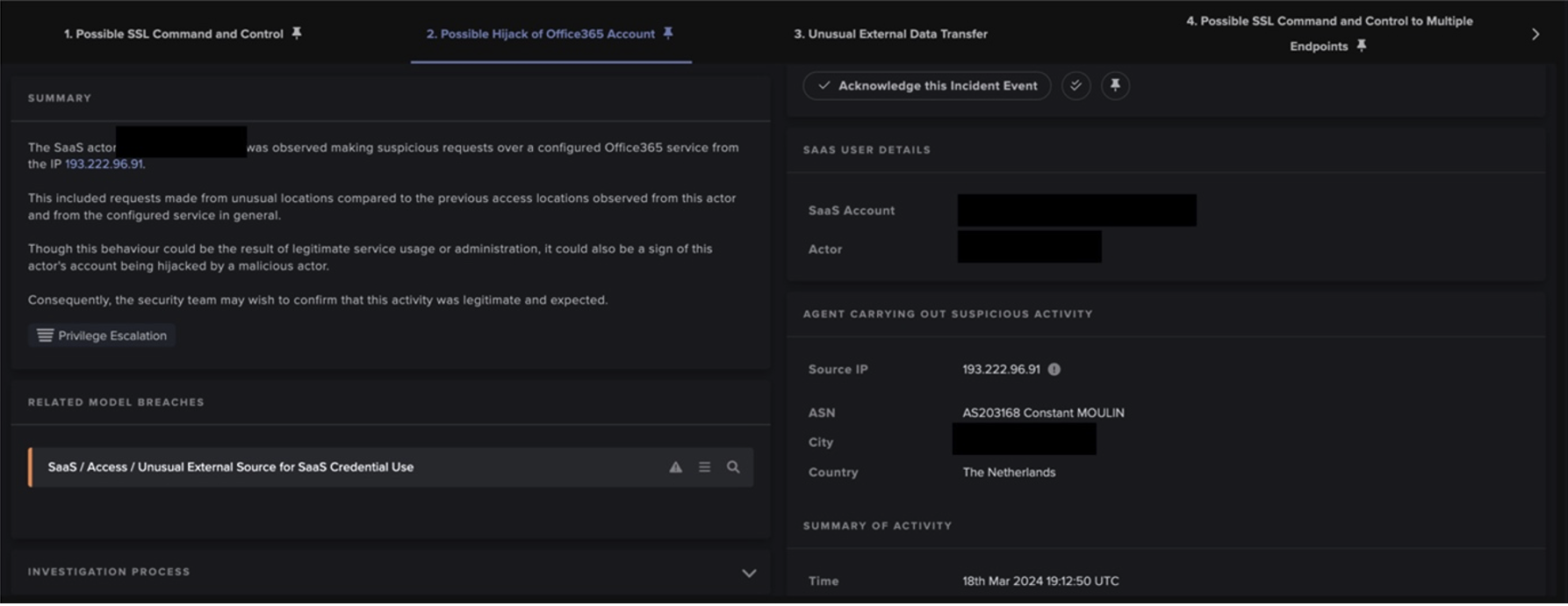

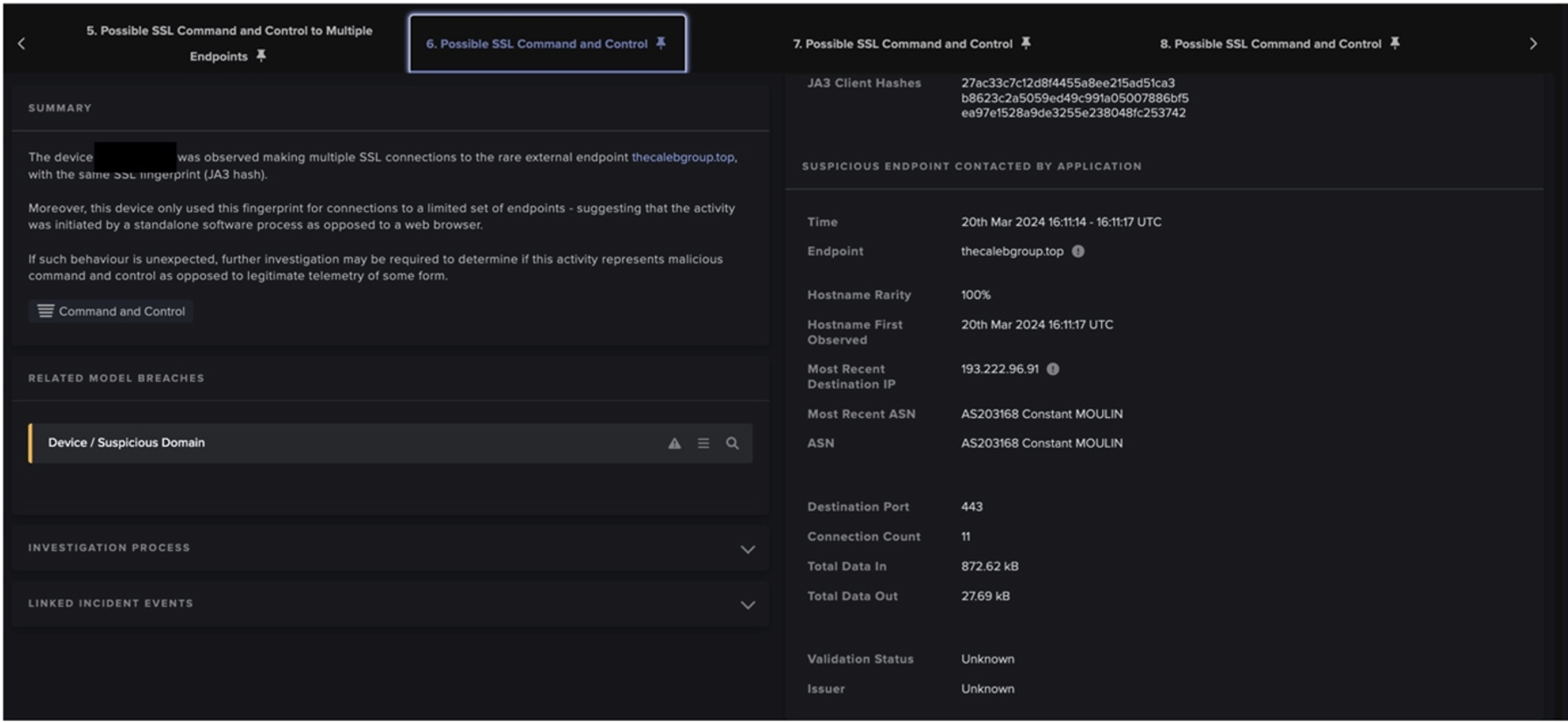

脅威アクターは、BumbleBee に感染したシステムと HTTPS 通信を確立すると、BumbleBee に Cobalt Strike Beacon をダウンロードし実行するよう指示しました。この動作により、感染したシステムは Cobalt Strike C2 サーバーに HTTPS 接続することになります。Cobalt Strike Beaconのサンプルは、すべて同じJA3クライアントのフィンガープリント a0e9f5d64349fb13191bc781f81f42e1 を持っており、これは以前に確認されたCobalt Strikeサンプルに関連するフィンガープリントです [18]。サンプルのHTTPS通信では、ドメイン名 fuvataren[.]com と cuhirito[.]com が確認されました。

Cobalt Strike Beaconのペイロードは、C2サーバーを呼び出して指示を仰ぎます。観測されたケースでは、脅威アクターはまずBeaconペイロードに対して、SMBポートスキャンやSMB列挙などの偵察タスクを実行するように指示しています。これは、脅威アクターが次の作戦段階を知らせるために、これらのステップを実行した可能性があります。 SMB列挙の活動は、感染したデバイスが内部システムのsrvsvc RPCインターフェースに対してNetrShareEnumおよびNetrShareGetInfoリクエストを行うことによって証明されました。

Cobalt Strike Beacon に偵察タスクを提供した後、脅威アクターは作戦の横移動フェーズに備え、アカウントパスワードデータの入手に着手しました。アカウントパスワードデータを取得するために、脅威者はCobalt Strike BeaconにDCSync技術を使用して、内部ドメインコントローラからアカウントパスワードデータを複製するよう指示しました。この活動は、感染したデバイスが内部ドメインコントローラ上のdrsuapi RPCインターフェースにDRSGetNCChangesリクエストを行うことによって証明されました。

DCSyncの技術を活用した後、脅威アクターは標的のネットワーク内でその存在を拡大しようとしました。 これを実現するために、彼らはCobalt Strike Beaconに対して、特別に選択した複数の内部システムで疑わしい名前のDLL(f.dll)を実行させるように指示しました。Cobalt Strikeはまず、漏えいしたアカウント情報を使ってターゲットシステムとのSMBセッションを確立しました。これらのセッションの間に、Cobalt Strikeは悪意のあるDLLを隠しネットワーク共有にアップロードしました。DLLを実行するために、Cobalt StrikeはWindowsサービスコントロールマネージャ(SCM)を悪用して、標的となる内部ホスト上で実行中のサービスをリモートで制御および操作しました。Cobalt Strikeは、まず、標的となる宛先システム上のsvcctlインターフェースへのバインドハンドルをオープンしました。そして、ターゲットとなるホスト上のsvcctlインターフェースに対して、OpenSCManagerWリクエスト、CreateServiceAリクエスト、StartServiceAリクエストを実行しました。

- バインド要求 - 宛先デバイスの関連するRPCインターフェース(この場合、svcctlインターフェース)へのバインドハンドルを開きます。

- OpenSCManagerW リクエスト - 宛先デバイスのサービスコントロールマネージャ(SCM)への接続を確立し、指定された SCM データベースを開きます。

- CreateServiceA リクエスト - サービスオブジェクトを作成し、指定された SCM データベースに追加します。

- StartServiceA リクエスト - 指定されたサービスを開始する。

脅威アクターが配布したDLLファイルは、Cobalt Strikeのペイロードであった可能性が高いと思われます。しかし、あるケースでは、脅威アクターが procdump64.exe という名前のペイロードを配布し、実行する様子も確認されています。これは、脅威アクターが ProcDump を使用して、Local Security Authority Subsystem Service (LSASS) のプロセスメモリに格納されている認証材料を取得しようとしていたことを示唆していると思われます。ProcDumpは、主に診断やトラブルシューティングに使用される正規のWindows Sysinternalsツールであることから、脅威アクターは検知を回避するためにこれを利用した可能性が高いと考えられます。

Darktrace が観測したすべてのケースで、横方向に移動した後に追跡活動を行おうとする脅威アクターの試みは、Darktraceの SOC チームの支援によって阻止されました。今回報告された活動を行った脅威アクターは、標的となったネットワーク内にランサムウェアを展開しようとしていた可能性が高いです。この目的を達成するために脅威者がとった手段により、ネットワークトラフィックのパターンが非常に異常になりました。Darktraceこのような異常なネットワークアクティビティを検知したことにより、セキュリティチームは、脅威アクターが破壊的な目的を達成することを防ぐことができました。

Darktrace のカバレッジ

Once threat actors succeeded in tricking users into running BumbleBee on their devices, Darktrace’s Self-Learning AI immediately detected the command-and-control (C2) activity generated by the loader. BumbleBee’s C2 activity caused the following Darktrace models to breach:

· Anomalous Connection / Anomalous SSL without SNI to New External

· Anomalous Connection / Suspicious Self-Signed SSL

· Anomalous Connection / Rare External SSL Self-Signed

· Compromise / Suspicious TLS Beaconing To Rare External

· Compromise / Beacon to Young Endpoint

· Compromise / Beaconing Activity To External Rare

· Compromise / Sustained SSL or HTTP Increase

· Compromise / Suspicious TLS Beaconing To Rare External

· Compromise / SSL Beaconing to Rare Destination

· Compromise / Large Number of Suspicious Successful Connections

· Device / Multiple C2 Model Breaches

BumbleBeeがCobalt Strike Beaconをターゲットシステムに配信した結果、これらのシステムはCobalt Strike C2サーバーと通信することになりました。Cobalt Strike BeaconのC2通信により、以下のモデルが侵害されました:

· Compromise / Beaconing Activity To External Rare

· Compromise / High Volume of Connections with Beacon Score

· Compromise / Large Number of Suspicious Successful Connections

· Compromise / Sustained SSL or HTTP Increase

· Compromise / SSL or HTTP Beacon

· Compromise / Slow Beaconing Activity To External Rare

· Compromise / SSL Beaconing to Rare Destination

その後、脅威アクターがポートスキャンとSMB列挙の活動を行ったことで、以下のモデルが侵害されました:

· Device / Network Scan

· Anomalous Connection / SMB Enumeration

· Device / Possible SMB/NTLM Reconnaissance

· Device / Suspicious Network Scan Activity

脅威アクターがDCSyncの手法でドメインコントローラーからアカウントのパスワードデータを取得しようとした結果、以下のモデルの侵害が確認されました:

· Compromise / Unusual SMB Session and DRS

· Anomalous Connection / Anomalous DRSGetNCChanges Operation

最後に、脅威アクターがペイロードを内部で配布・実行しようとした結果、以下のモデルで侵害が発生しました:

· Compliance / SMB Drive Write

· Device / Lateral Movement and C2 Activity

· Device / SMB Lateral Movement

· Device / Multiple Lateral Movement Model Breaches

· Anomalous File / Internal / Unusual SMB Script Write

· Anomalous File / Internal / Unusual Internal EXE File Transfer

· Anomalous Connection / High Volume of New or Uncommon Service Control

もし、Darktrace/Networkが対象環境で設定されていれば、BumbleBeeのC2通信を遮断し、脅威者がCobalt Strike Beaconを対象ネットワークに配信することを阻止できたと思われます。

結論

脅威アクターは、より有害なペイロードをターゲットネットワークに密輸するためにローダーを使用します。2022年3月以前は、脅威アクターがBazarLoaderローダーを使用してペイロードをターゲット環境に転送するのが一般的でした。しかし、2月末にContiギャングのJabberチャットログが公開されて以来、サイバーセキュリティの世界では、技術的な変化を目の当たりにすることになりました。脅威アクターは、BazarLoaderの使用から、BumbleBee と呼ばれる新しいローダーの使用へと移行したようです。2022年3月にBumbleBeeが初めて登場して以来、これを使用する脅威アクター、特にランサムウェアアクターの数が増えていることが観察されています。

この傾向は今後も続くと思われ、組織のネットワーク内でのランサムウェアの展開を防止するためには、BumbleBeeの活動の検知が不可欠となります。4月中、DarktraceのSOCチームは、BumbleBeeローダーが関与する脅威アクターの活動の特定のパターンを観察しました。ユーザーを騙してデバイス上でBumbleBeeを実行させた後、脅威アクターはBumbleBeeにCobalt Strike Beaconをドロップするよう指示することが確認されました。その後、脅威者はCobalt Strike Beaconを利用して、ネットワーク偵察、内部ドメインコントローラからのアカウントパスワードの取得、悪意のあるペイロードの内部配布を行いました。 Darktraceがこれらの活動を検知したことにより、脅威アクターが有害と思われる目的を達成するのを防ぐことができました。

Ross Ellis氏のこのブログへの寄稿に感謝します。

付録

参考文献

[1] https://blog.google/threat-analysis-group/exposing-initial-access-broker-ties-conti/

[2] https://securityintelligence.com/posts/trickbot-gang-doubles-down-enterprise-infection/

[3] https://www.proofpoint.com/us/blog/threat-insight/bumblebee-is-still-transforming

[4] https://www.cynet.com/orion-threat-alert-flight-of-the-bumblebee/

[5] https://research.nccgroup.com/2022/04/29/adventures-in-the-land-of-bumblebee-a-new-malicious-loader/

[7] https://therecord.media/conti-leaks-the-panama-papers-of-ransomware/

[8] https://www.secureworks.com/blog/gold-ulrick-leaks-reveal-organizational-structure-and-relationships

[9] https://www.prodaft.com/m/reports/Conti_TLPWHITE_v1.6_WVcSEtc.pdf

[11] https://symantec-enterprise-blogs.security.com/blogs/threat-intelligence/bumblebee-loader-cybercrime

[13] https://isc.sans.edu/diary/rss/28664

[15] https://ghoulsec.medium.com/mal-series-23-malware-loader-bumblebee-6ab3cf69d601

[16] https://blog.cyble.com/2022/06/07/bumblebee-loader-on-the-rise/

[17] https://asec.ahnlab.com/en/35460/

[18] https://thedfirreport.com/2021/07/19/icedid-and-cobalt-strike-vs-antivirus/