はじめに

2022年3月末、Raccoonスティーラーの運営者は、Raccoonスティーラープロジェクトの閉鎖を発表しました [1]。2022年5月、Raccoon スティーラー v2が世界に解き放たれ、Darktraceのクライアント全体で膨大な数の事例が検知されるようになりました。本連載では、2022年3月から9月までのRaccoonスティーラーの開発過程を追っていきます。まず、2022年3月18日にDarktraceのSOCが顧客ネットワーク内で確認したRaccoonスティーラーv1感染の詳細を提供し、Raccoonスティーラーが消滅する前にどのように機能していたかを明らかにします。続いて、2022年5月以降にDarktrace SOC が観測したRaccoon スティーラー v2事例の急増について詳細を説明します。

Raccoon スティーラーとは?

盗まれたアカウント認証情報の悪用は、脅威者がターゲット環境へ初期アクセスするために使用する主要な方法です[2]。脅威アクターは、アカウント認証情報を入手するために、いくつかの手段を用意しています。例えば、フィッシングメールを配信し、受信者を騙してアカウント情報を漏えいすることがあります。また、情報を盗むマルウェア(情報窃取ソフト)をユーザーの端末にインストールすることもあります。クレデンシャルが盗まれた場合、その被害は甚大なものになる可能性があります。脅威アクターは、認証情報を使用して組織のSaaS環境にアクセスしたり、ユーザーのオンライン銀行口座や暗号通貨ウォレットから認証情報を抜き取ったりする可能性があります。

Raccoonスティーラーは、2019年4月にロシア語圏のハッキングフォーラムで初めて公開されたMalware-as-a-Service(MaaS)の情報窃取ツールです。

Raccoon スティーラーを支える個人チームは、顧客(「アフィリエイト」と呼ばれる)に対して、インフォスティーラーへのアクセス、使いやすい自動バックエンドパネル、ホスティングインフラ、24時間365日のカスタマーサポートなど、さまざまなサービスを提供しています [3] 。

Raccoonスティーラーのアフィリエイターがインフォスティーラーへのアクセスを獲得した後、それをどのように配布するかはアフィリエイター次第です。2019年以降、アフィリエイターは、エクスプロイトキット、フィッシングメール、偽のクラック済みソフトウェアWebサイトなど、さまざまな方法でインフォスティーラーを配布していることが確認されています[3]/[4]。アフィリエイターがターゲットシステムへのRaccoonスティーラーのインストールに成功すると、インフォスティーラーは通常、ブラウザや暗号通貨ウォレットに保存された機密情報の取得を試みます。そして、インフォスティーラーは、盗んだデータをコマンド&コントロール(C2)サーバに流出させます。アフィリエイトは、窃取したデータを使用して有害な追跡活動を行うことができます。

2022年3月末、Raccoon Stealerの開発チームは、コア開発者の一人がロシア・ウクライナ紛争で殺害されたことを受け、事業を停止することを公に発表しました [5]。

米国司法省[6]/[7]が発表した最近の情報によると、Raccoonスティーラーチームを活動停止に追い込んだのは、Raccoonスティーラーの主要オペレーターの死亡ではなく、むしろ逮捕であったことが判明しています [8]。

Raccoonスティーラープロジェクトの閉鎖は、最終的には2022年3月にFBIの支援によりRaccoonスティーラーのインフラが解体されたことに起因しますが、長続きせず、Raccoonスティーラー v2の完成が2022年5月17日にRaccoonスティーラー Telegramチャネルで発表されました [9]。

本ブログの第2回目では、最近急増したRaccoon スティーラーv2の活動についての詳細をお伝えします。今回は、2022年3月18日に発生したRaccoon スティーラー v1の感染事例をもとに、旧バージョンのRaccoon スティーラーがどのように機能していたのか、その直前の様子をお伝えします。

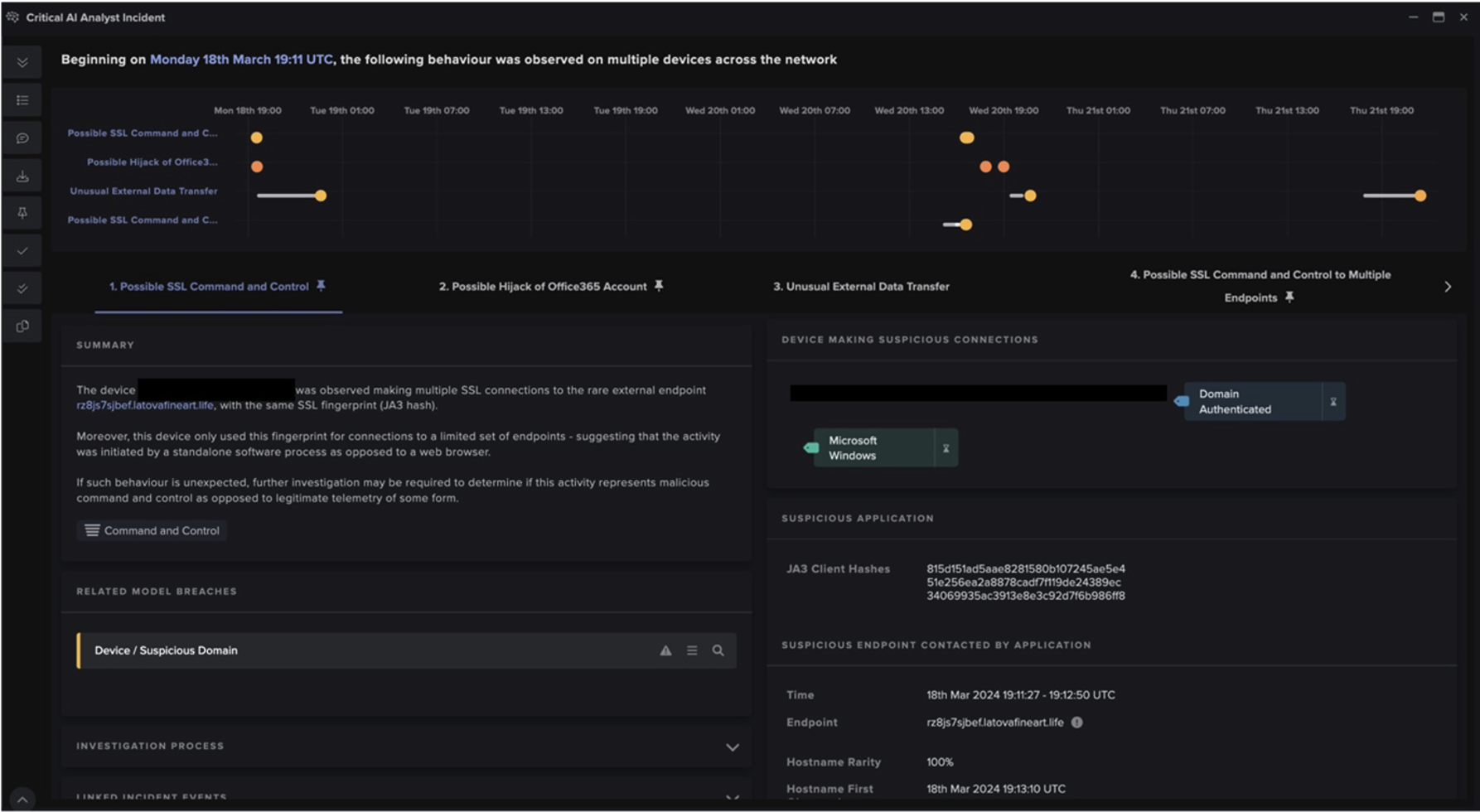

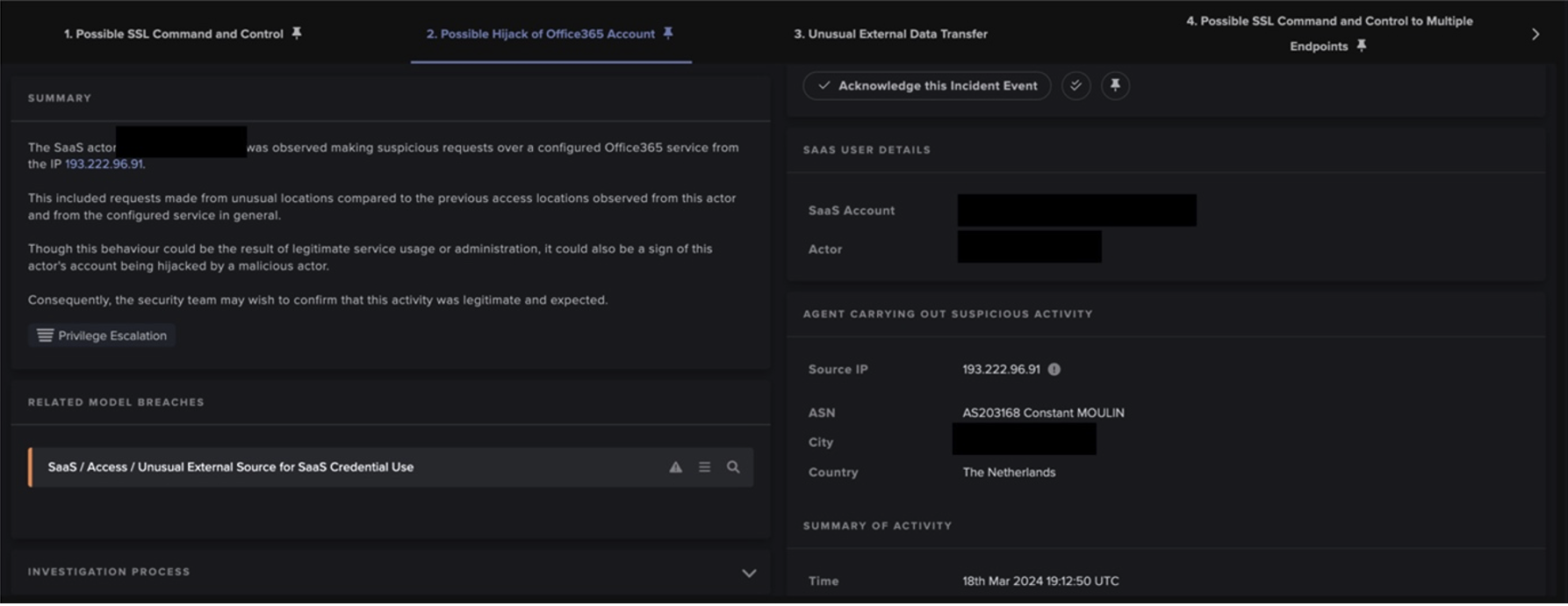

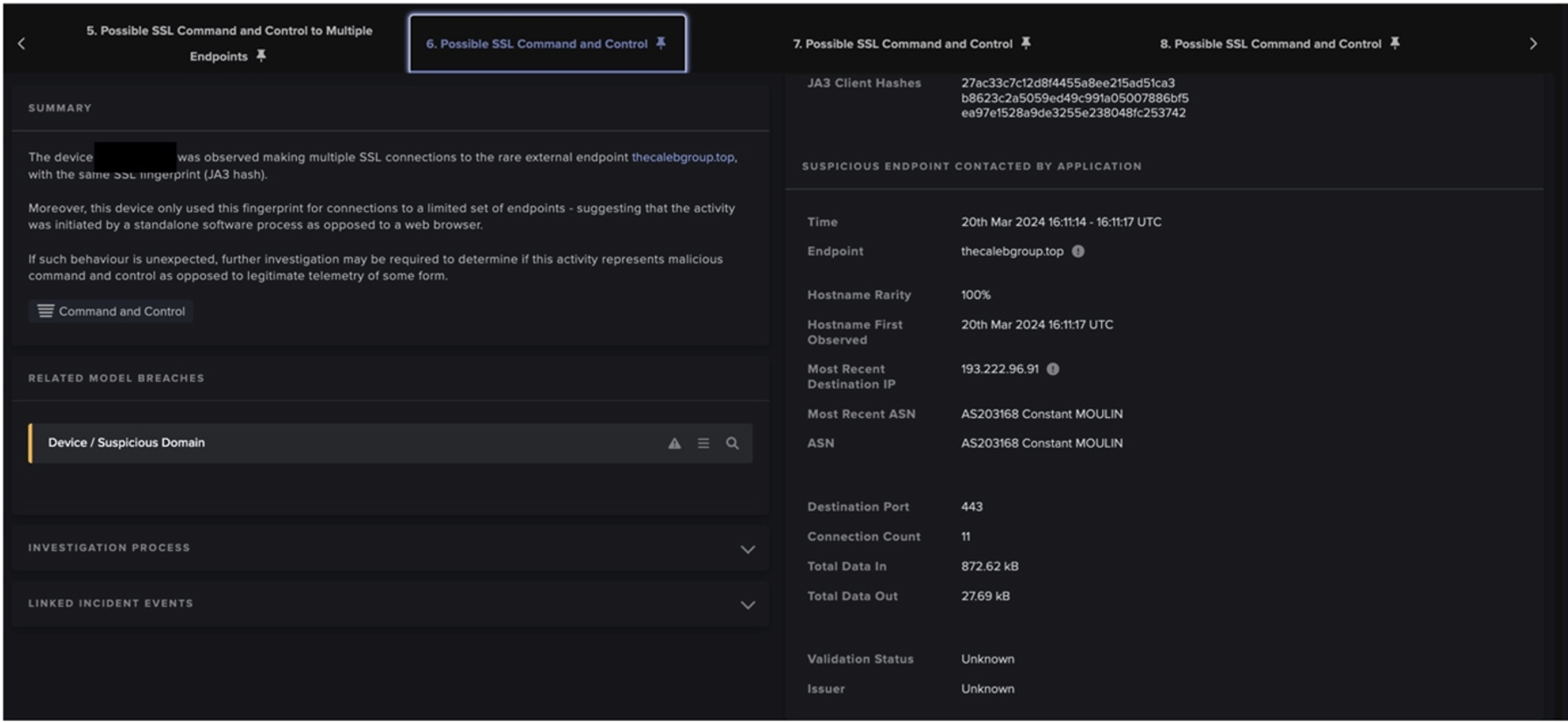

攻撃の詳細

3月18日 13:00(UTC)頃、お客様のネットワーク内にあるユーザーの端末が、偽のクラックソフトウェアを提供する複数のウェブサイトにアクセスする様子が確認されました。

ユーザーがこれらのウェブサイトの1つからクラックされたソフトウェアをダウンロードしようとした結果、ユーザーのデバイスは、lion-filez[.]xyz という名前の外部ホストに autodesk-revit-crack-v2022-serial-number-2022 を含むURI文字列でHTTP GETリクエストを行うことになったのです。

このデバイスによるlion-filez[.]xyzへのHTTP GETリクエストの直後に、ファイルホスティングサービスであるwww.mediafire[.]comへのHTTPS接続が発生しました。脅威アクターは、MediaFireやDiscord CDNなどのプラットフォームを悪用して悪意のあるペイロードをホストすることが知られていることから、ユーザーのデバイスはwww.mediafire[.]comへのHTTPS接続を介してRaccoon スティーラー v1サンプルをダウンロードした可能性が高いと思われます。

インフォスティーラーのサンプルをインストールした後、ユーザーのデバイスが 194.180.191[.]185 に対して URI 文字列 '/g_shock_casio_easy' で HTTP GET リクエストを行っていることが確認されました。エンドポイントは、このリクエストに対して、'G-Shock'という名前のTelegramチャンネルに関連するデータで応答していました。

返されたデータには、Telegramチャンネルの説明が含まれており、この場合、base64でエンコードされ、RC4で暗号化された文字列[10]/[11]が含まれています。Raccoon スティーラーサンプルは、この文字列を復号・解読し、C2のIPアドレスである188.166.49[.]196を取得しました。Raccoon スティーラー v1が使用するこの手法は、「デッドドロップ」と呼ばれるスパイ活動の手法を忠実に反映しています。この手法は、個人が書類、現金、武器などの物理的なオブジェクトを合意した隠し場所に置き、意図した受取人が後でそのソースに接触することなくオブジェクトを回収できるようにするものです。今回のケースでは、Raccoon スティーラーの運営者は、マルウェアのC2 IPアドレスをTelegramチャネルの記述内に「残した」のです。この方法を用いることで、Raccoon スティーラーの運営者は、マルウェアのC2インフラを容易に変更することができました。

'G-Shock' TelegramチャンネルからC2 IPアドレスを取得したRaccoon スティーラーサンプルは、C2 IPアドレスである188.166.49[.]196にURI文字列「/」でHTTP POSTリクエストを行いました。このPOSTリクエストには、WindowsのGUID、ユーザー名、および設定IDが含まれていました。これらの詳細は、RC4で暗号化され、base64で符号化されています[12]。C2サーバは、このHTTP POSTリクエストに対して、識別子文字列、追加ファイルのURLパス、その他複数のフィールドを含むJSON形式の構成情報 [13] を応答しました。この設定情報も、RC4暗号とbase64エンコーディングで隠蔽されています。

この場合、サーバーのレスポンスには、以下のURLパスとともに、識別子文字列 hv4inX8BFBZhxYvKFq3x が含まれていました:

- /l/f/hv4inX8BFBZhxYvKFq3x/77d765d8831b4a7d8b5e56950ceb96b7c7b0ed70

- /l/f/hv4inX8BFBZhxYvKFq3x/0cb4ab70083cf5985b2bac837ca4eacb22e9b711

- /l/f/hv4inX8BFBZhxYvKFq3x/5e2a950c07979c670b1553b59b3a25c9c2bb899b

- /l/f/hv4inX8BFBZhxYvKFq3x/2524214eeea6452eaad6ea1135ed69e98bf72979

設定データを取得した後、ユーザーの端末がC2サーバーに対して上記のURI文字列でHTTP GETリクエストを行う様子が確認されました。C2サーバは、これらのリクエストに対して、sqlite3.dllなどの正規のライブラリファイルを応答していました。Raccoon スティーラーは、これらのライブラリを使用して、標的となるアプリケーションからデータを抽出します。

Raccoon スティーラーのサンプルは、関連するデータを収集すると、URI文字列「/」でC2サーバにHTTP POSTリクエストを送信します。このポストされたデータには、盗まれた認証情報を含むZIPファイル(識別子文字列で命名)[13]が含まれていると思われます。

観察された感染連鎖は約20分間で、以下のステップで構成されています:

1. ユーザーのデバイスが、クラックされたソフトウェアをダウンロードしようとしたユーザーからRaccoon スティーラーv1サンプルをインストールする

2. ユーザーの端末がTelegramチャンネルの説明文からインフォースティーラーのC2 IPアドレスを取得する

3. ユーザーの端末は、C2サーバーに対してURI文字列「/」を含むHTTP POSTリクエストを行う。リクエストには、WindowsのGUID、ユーザー名、コンフィギュレーションIDが含まれる。リクエストに対するレスポンスには、識別子文字列や追加ファイルのURLパスなど、設定の詳細が含まれる

4.ユーザーの端末がC2サーバーからライブラリファイルをダウンロードする

5. ユーザーの端末は、C2サーバーに対してURI文字列 " / " を含むHTTP POSTリクエストを行う。リクエストには盗まれたデータが含まれる

Darktrace のカバレッジ

お客様の環境では、RESPOND/Networkが有効になっていませんでした、 DETECTはインフォスティーラーのいくつかの活動を検知しました。特に、デバイスがC2サーバーからライブラリファイルをダウンロードすることで、以下のDETECT/Networkモデルが侵害されることになりました:

- Anomalous File / Masqueraded File Transfer

- Anomalous File / EXE from Rare External Location

- Anomalous File / Zip or Gzip from Rare External Location

- Anomalous File / EXE from Rare External Location

- Anomalous File / Multiple EXE from Rare External Locations

このお客様は、Darktrace のPTN(Proactive Threat Notification)サービスに加入していたため、インフォスティーラーの活動を積極的に通知されました。Darktraceの24時間365日体制のSOCチームによる迅速な対応により、お客様は感染を食い止め、被害の拡大を防ぐことができました。また、SOCチームによる情報窃取の警告を受けたことで、情報窃取されたアカウントのパスワードを変更することができたと思います。

RESPOND/Networkが有効になっていれば、デバイスからC2サーバーへの接続が遮断され、盗まれたデータの流出を防ぐことができたと思われます。

結論

2022年3月末、Raccoon スティーラーの開発チームは、運営を停止することを発表しました。最近の動向では、Raccoon スティーラーの中核となる開発者が逮捕されたことが、この業務停止の原因であったと考えられています。Raccoon スティーラーチームが業務停止に追い込まれる直前、DarktraceのSOCチームは、顧客のネットワーク内でRaccoon スティーラーの感染を確認しました。この投稿では、観測されたRaccoon スティーラーのサンプルによって表示されたネットワークベースの動作の詳細を提供しました。これらのv1サンプルは現在では活動していないため、ここで提供する詳細は、Raccoon スティーラーの動作の発展や、Raccoon スティーラー v1が消滅する直前に実行した活動に関する歴史的洞察を提供することのみを目的としています。次回は、Raccoon スティーラー v2(Raccoonスティーラーの新バージョンで、非常に多用されるバージョン)について説明し、詳細を提供する予定です。

Stefan Roweと脅威調査チームの本ブログへの寄稿に感謝します。

参考文献

[1] https://twitter.com/3xp0rtblog/status/1507312171914461188

[2] https://www.gartner.com/doc/reprints?id=1-29OTFFPI&ct=220411&st=sb

[3] https://www.cybereason.com/blog/research/hunting-raccoon-stealer-the-new-masked-bandit-on-the-block

[4] https://www.cyberark.com/resources/threat-research-blog/raccoon-the-story-of-a-typical-infostealer

[7] https://www.youtube.com/watch?v=Fsz6acw-ZJY

[8] https://riskybiznews.substack.com/p/raccoon-stealer-dev-didnt-die-in

[9] https://medium.com/s2wblog/raccoon-stealer-is-back-with-a-new-version-5f436e04b20d

[10] https://blog.cyble.com/2021/10/21/raccoon-stealer-under-the-lens-a-deep-dive-analysis/

[11] https://decoded.avast.io/vladimirmartyanov/raccoon-stealer-trash-panda-abuses-telegram/

[12] https://blogs.blackberry.com/en/2021/09/threat-thursday-raccoon-infostealer

[13] https://cyberint.com/blog/research/raccoon-stealer/

付録