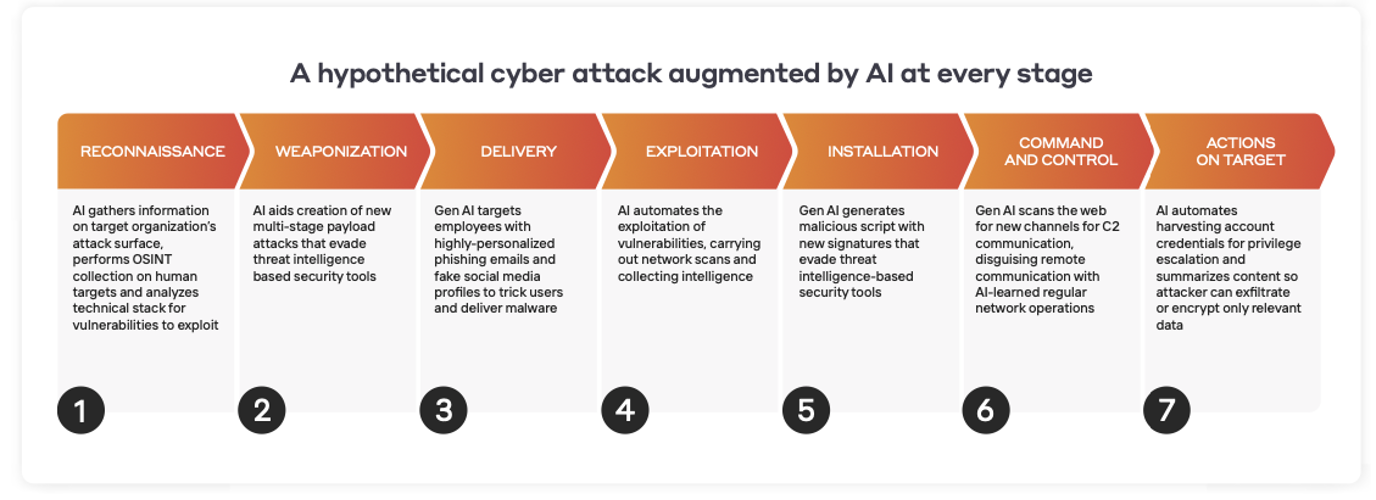

サイバー脅威の世界では、MaaS(Malware as a Service)の普及が続いており、経験の浅い悪意ある行為者であっても、比較的容易に被害が拡大するサイバー攻撃を行うことができるようになっています。このような一般的なMaaSの中には、デバイスに感染して機密情報を収集し、それを攻撃者に流出させようとするマルウェアの一種である情報窃盗犯(info-stealer)が含まれています。情報窃盗犯は通常、ログイン情報や銀行口座の詳細などの機密情報をターゲットとし、侵害されたデバイスに潜伏して、機密データへのアクセスを長期間許可しようとします。

多様化しアクセスしやすくなった脅威環境において、攻撃者からネットワークを守るために効率的なセキュリティ対策を講じることは組織にとって不可欠ですが、インシデントレスポンスだけでは十分ではありません。疑わしい活動を検知するだけでなく、それに対してリアルタイムで対処できる自律的な意思決定機能を持つことは、ネットワークの重大な侵害から身を守るために最も重要なことです。

2022年8月から12月にかけて、Darktrace は30以上の顧客環境でAmadey info-stealerを検知し、様々な地域や業種の顧客基盤にまたがって検知しました。これは、昨年11月に取り上げたRacoonStealer(Part 1、Part 2)のようなサイバー脅威の状況において、info-stealerのIOC(Indicator of Compromise)が継続的に存在し重複していることを示しています。

Amadeyの背景

2018年に初めて発見されたマルウェアであるAmadey Botは、攻撃者からのコマンドを受け取ることで機密情報を盗み出し、追加のマルウェアをインストールすることが可能です。他のマルウェア系統と同様に、違法なフォーラムで500ドルから購入できるMaaSとして販売されています[1]。

AhnLabの研究者は、Amadeyは通常、既存のSmokeLoaderローダーによるマルウェアキャンペーンを通じて配布されることを発見しました。正規のソフトウェアのクラック版をダウンロードすると、SmokeLoaderが悪意のあるペイロードをWindows Explorerプロセスに注入し、Amadeyをダウンロードするように仕向けます。

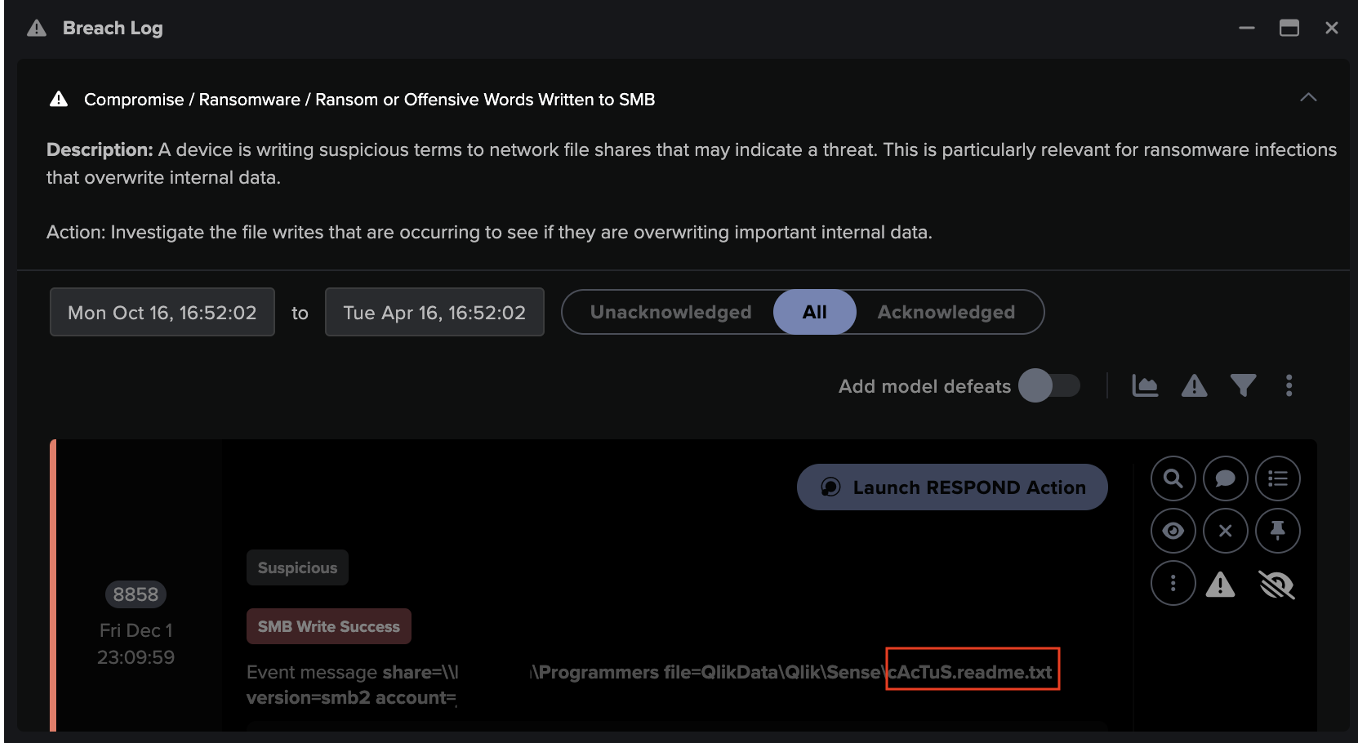

また、ボットネットは分散型サービス拒否(DDoS)攻撃や、LockBit 3.0[2]などのマルウェアスパムキャンペーンをインストールするためのベクターとしても利用されています。配信手法にかかわらず、複数の顧客環境において、同様の活動パターンが観察されました。

Amadeyの主な機能は、情報を窃取し、さらにマルウェアを配布することです。感染したデバイスからさまざまな情報を抽出することを目的とし、他の悪意のある事例に見られるようなデータ流出量よりも少なくすることで、セキュリティ対策の検知を回避しようとするものです。

Darktrace DETECT/Network™が自律的に介入し、その進行を阻止する一方で、Wireshark Packet Captures(PCAP)などの内蔵機能により、顧客ネットワーク上のAmadeyの活動を特定しました。

攻撃の詳細

初期アクセス

悪意のあるEメールの添付ファイルやクラックされたソフトウェアをユーザーが使用すると、デバイス上でSmokeLoaderローダーマルウェアが直接実行されます。ローダーがペイロードを実行すると、Amadey info-stealerを含む追加のマルウェアをダウンロードすることができるようになります。

異常なアウトバウンド接続

ローダーによる初期アクセスと追加マルウェアのダウンロード後、Amadey info-stealerはネットワーク情報のスクリーンショットをキャプチャし、.php URIへのGETなしのHTTP POSTリクエストでAmadeyコマンド&コントロール(C2)サーバーに送信します。この例は、図2で確認することができます。

C2通信

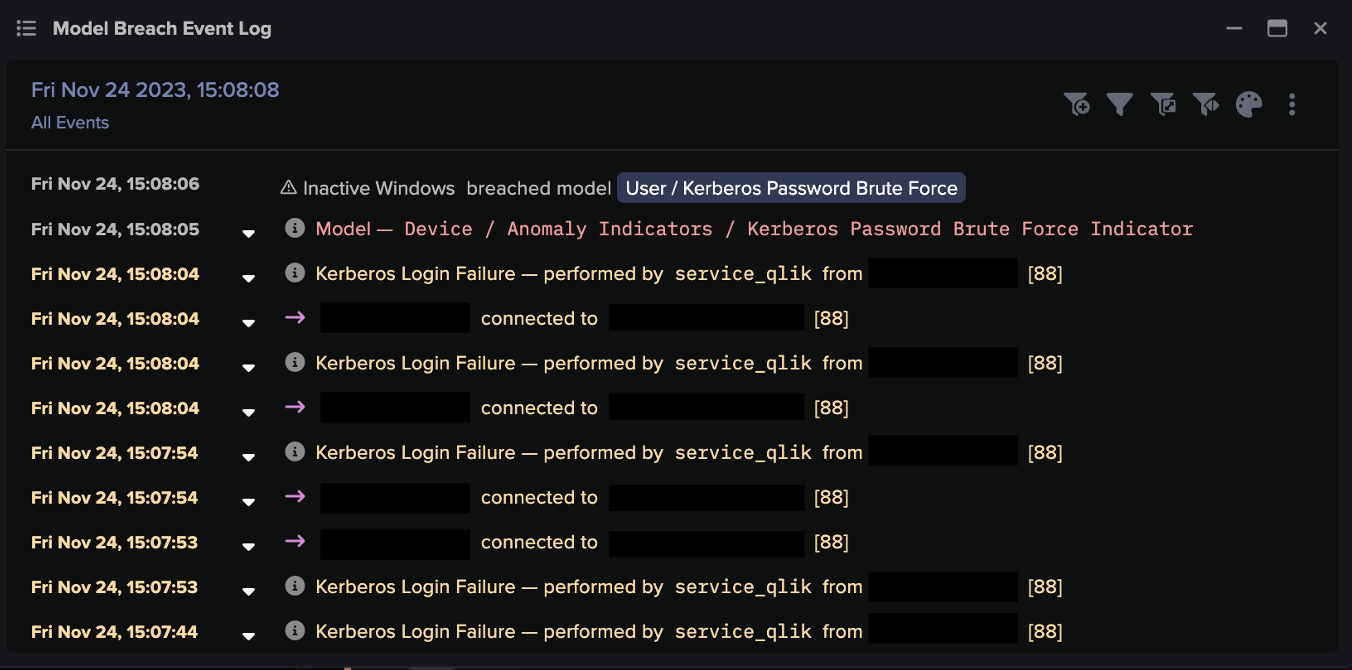

感染したデバイスは、このAmadeyのエンドポイントに繰り返し接続し続けます。AmadeyのC2サーバーは、/Mb1sDv3/Plugins/cred64.dllのようなダイナミックリンクライブラリ(DLL)の形式で追加のプラグインをダウンロードしたり、RedLineやRaccoonStealerなどの二次情報摂取マルウェアをダウンロードしようとする指示で応答するようになります。

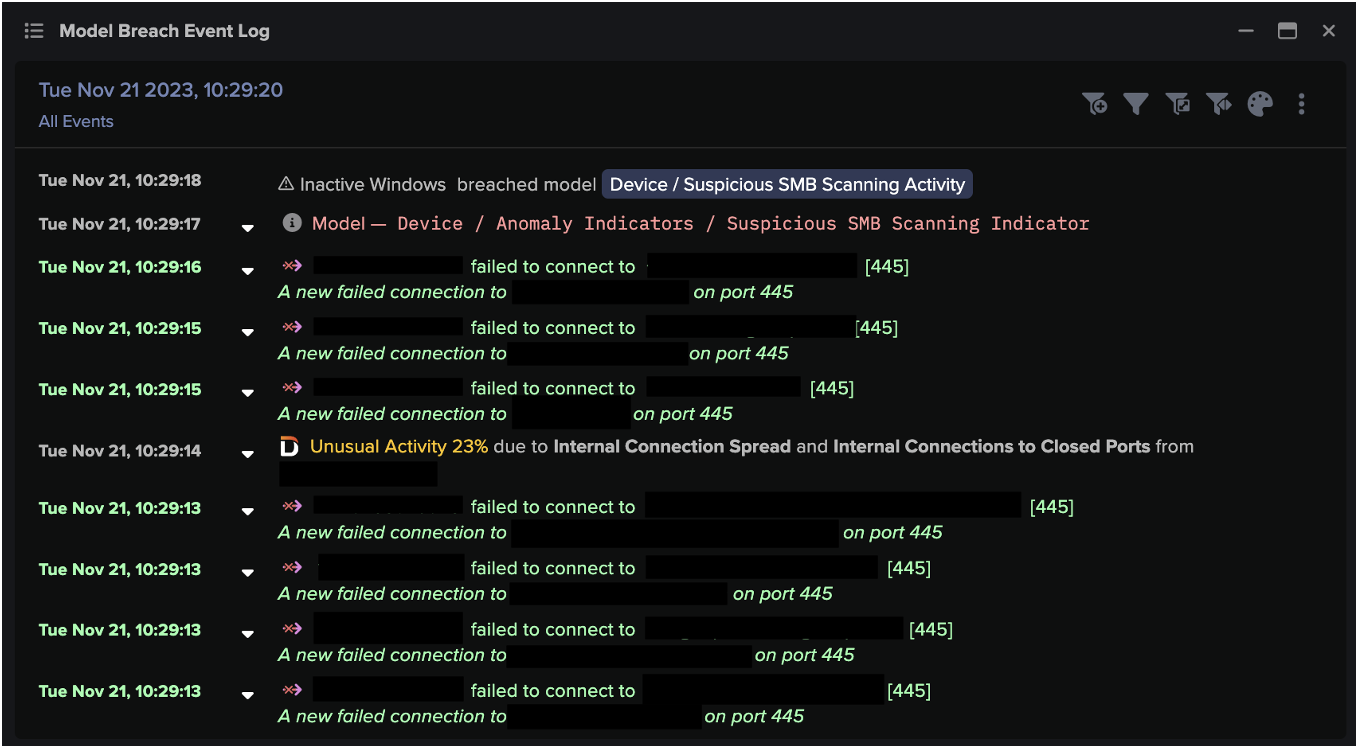

内部偵察

このデバイスは、RealVNCやOutlookを含むソフトウェアから追加のネットワーク情報を盗むために、実行可能ファイルやDLLファイル、またはステーラー設定ファイルをダウンロードします。ほとんどの侵害されたアカウントは、攻撃者から受け取ったコマンドに従って追加のマルウェアをダウンロードすることが確認されています。

データ漏えい

そして、盗まれた情報は、大量のHTTP接続を介して送信されます。悪意のある.php URIに対して再びHTTP POSTを行い、今度はAmadeyのバージョン、デバイス名、システムにインストールされているマルウェア対策ソフトウェアなど、より多くのデータを流出させます。

攻撃者はどのようにして残りのセキュリティスタックを迂回したのでしょうか?

N-Dayの既存の脆弱性を利用して、顧客のネットワークに新たな攻撃を仕掛け、セキュリティスタック内の他のツールを回避する可能性があります。さらに、クラウドストレージプラットフォームへの大容量ファイル転送ではなく、低速のHTTP接続を介してデータを流出させることは、従来のセキュリティツールの検知を回避する効果的な手段です。このツールは、大容量データの転送、時には特定した「悪い」エンドポイントのリストへの転送を探すことがよくあります。

Darktrace のカバレッジ

Amadeyの活動は、DETECT とCyber AI Analystによって自律的に識別されました。このキルチェーン中に展開してトリガーされたDETECT モデルの一覧は、付録で見ることができます。

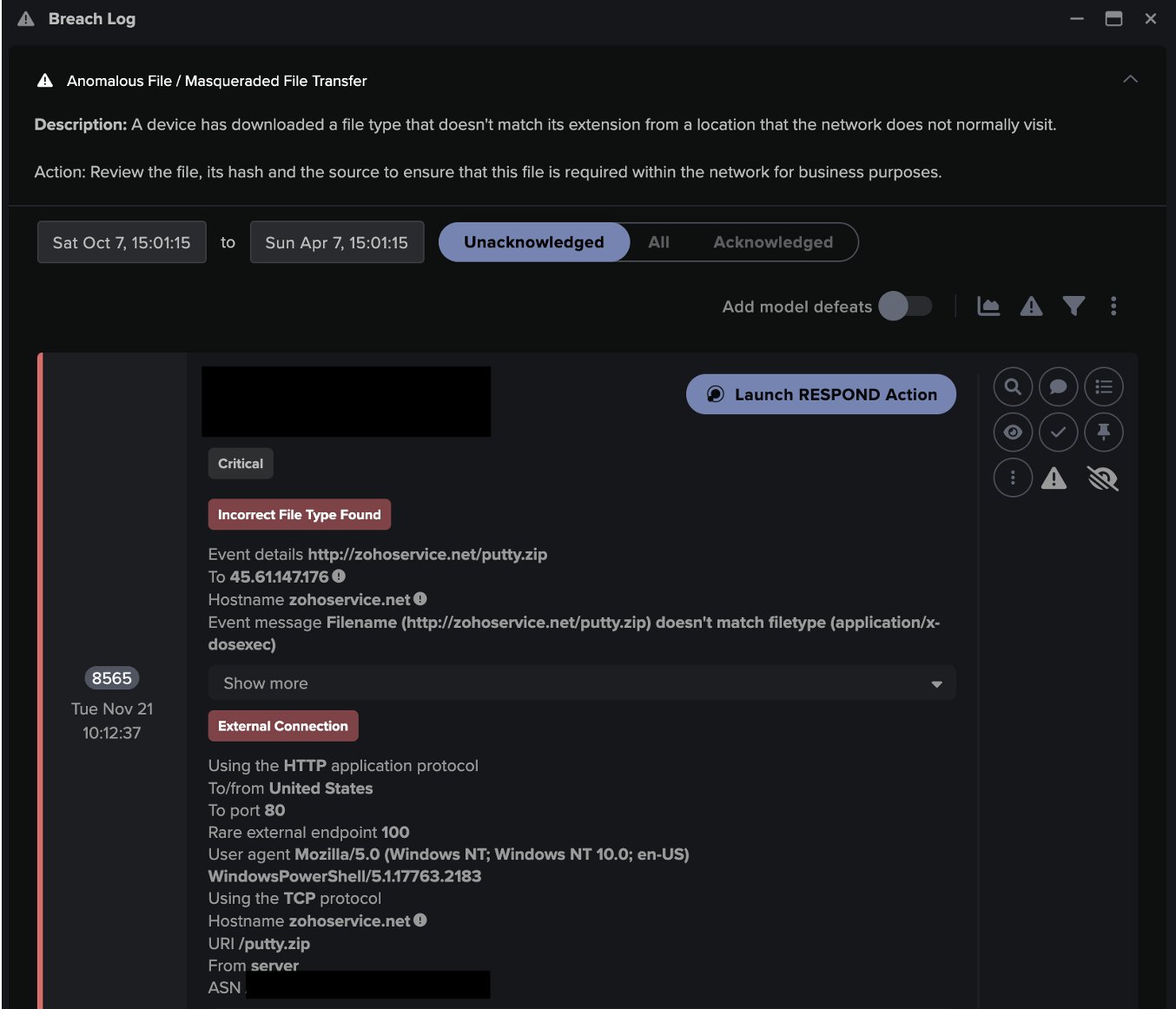

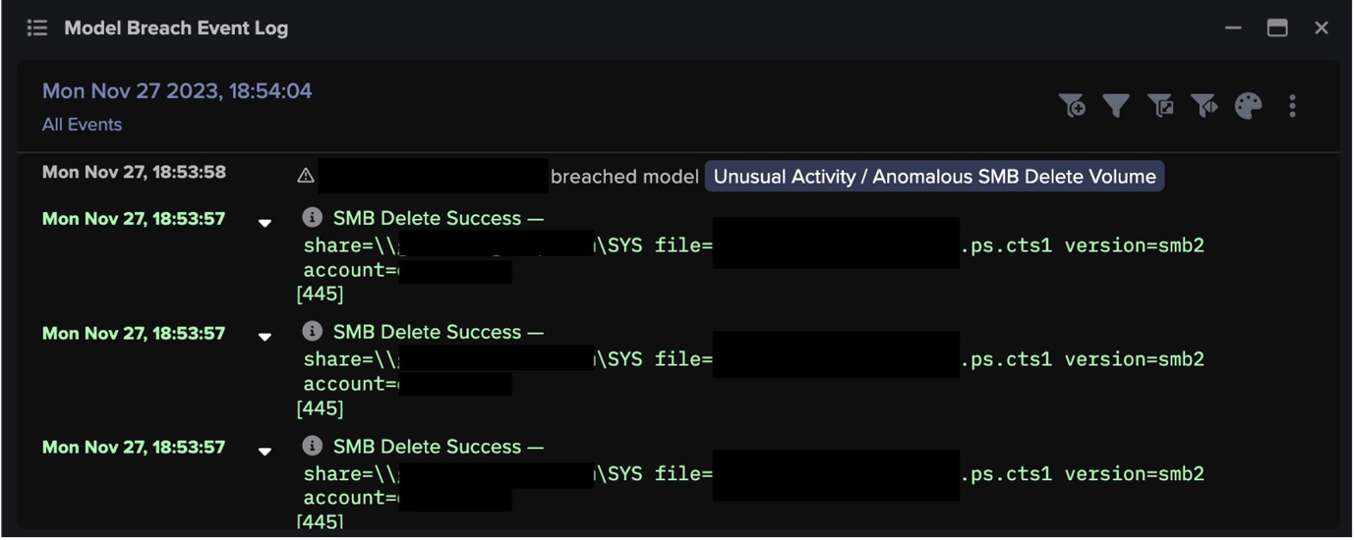

様々なAmadeyの活動が、DETECT のモデル違反とそのモデル違反のイベントログで検知され、ハイライトされています。図3は、侵害されたデバイスが疑わしいHTTP POSTリクエストを行い、Anomalous Connection / Posting HTTP to IP Without Hostnameモデルの侵害を引き起こしたことを示しています。また、同じIPから実行ファイル(.exe)をダウンロードしています。

DETECTの内蔵機能も、データ流出の検知を支援しました。PCAPの統合機能を使用して、流出したデータを解析のために取り込みました。図4は、Amadeyエンドポイントに接続され、システムIDやコンピュータ名など、感染したデバイスに関する情報が送信された様子を示しています。

感染したシステムに関するさらなる情報は、上記のPCAPで確認することができます。Ahnlabの研究者が概説し、図5に示したように、送信される追加のシステム情報には、Amadeyのバージョン(vs=)、デバイスの管理者権限の状態(ar=)、感染環境にインストールされているアンチマルウェアまたはアンチウィルスソフトウェア(av=)が含まれています[3]。

DarktraceのAI Analystは、デバイスのモデル違反の共通点を結びつけ、別々のイベントからなる接続されたインシデントとして表示することも可能でした。図6は、Amadeyのキルチェーンを示す複数のモデルに侵入したデバイスのAI Analystのインシデントログを示したものです。この図には、これらのイベントのタイムライン、特定のIOC、関連する攻撃戦術(この場合は「コマンド&コントロール」)が表示されています。

顧客への導入に際して有効にすると、RESPOND は Amadey に対して即座に対処し、顧客のネットワークへの影響を軽減することができました。侵入された RESPOND モデルには以下が含まれます:

- Antigena / Network / Significant Anomaly / Antigena Significant Anomaly from Client Block

- Antigena / Network / External Threat / Antigena Suspicious File Block

- Antigena / Network / Significant Anomaly / Antigena Controlled and Model Breach

あるお客様の環境で、デバイスがURI '/p84Nls2/index.php' と unepeureyore[.]xyz にGETを伴わないPOSTリクエストを行いました。RESPONDはデバイスにあらかじめ設定した生活パターンを30分間ずつ2回実施し、デバイスからのすべての発信トラフィックを10分間ブロックしました。デバイスの生活パターンを強制することで、デバイスやユーザーが期待する行動パターンの範囲内で活動を行うように制限し、異常なものや予想外のものをブロックすることで、通常のビジネスオペレーションを継続することができます。この対応により、キルチェーンを阻害することで攻撃の潜在的な規模を縮小し、ビジネスの混乱を最小限に抑えることを目的としています。

Darktrace の脅威調査チームは、顧客ベース全体で観察されたAmadeyのアクティビティについて徹底的な調査を実施しました。彼らは、AIによる洞察と人間による共同分析によって、艦隊全体のこの脅威を特定し、文脈化することができました。脅威調査チームは、AIを主な情報源として、このキャンペーンのような活動を確認し、複数のユニークな環境にわたって脅威を評価するために、階層的な分析を提供することができました。

結論

複数の顧客環境にAmadey info-stealerが存在することは、MaaSと info-stealer が脅威環境において継続的に普及していることを強調しています。特にAmadey info-stealerは、N-day脆弱性パッチを回避することで、脅威者が日常的に新しい攻撃を仕掛けていることを証明しています。これらの悪意ある行為者は、大規模なファイル転送とは対照的に、低速でデータを流出させる技術を採用することで、従来のセキュリティツールによる検知を回避することができます。

Darktrace DETECT は、顧客のデプロイメント上で行われているAmadeyの活動を捕捉し、RESPONDの自律型テクノロジーは、そのような攻撃の規模を縮小するための即時行動を取ることができました。最後に、脅威調査チームは、影響を受けた顧客に対してより高度な分析を提供し、セキュリティチームが同様の攻撃に対する将来の対策に役立てることができるようにしました。

付録

Darktraceによるモデル検知

Anomalous File / EXE from Rare External Location

Device / Initial Breach Chain Compromise

Anomalous Connection / Posting HTTP to IP Without Hostname

Anomalous Connection / POST to PHP on New External Host

Anomalous Connection / Multiple HTTP POSTs to Rare Hostname

Compromise / Beaconing Activity To External Rare

Compromise / Slow Beaconing Activity To External Rare

Anomalous Connection / Multiple Failed Connections to Rare Endpoint

IoC一覧

f0ce8614cc2c3ae1fcba93bc4a8b82196e7139f7 - SHA1 - Amadey DLL ファイルハッシュ

e487edceeef3a41e2a8eea1e684bcbc3b39adb97 - SHA1 - Amadey DLL ファイルハッシュ

0f9006d8f09e91bbd459b8254dd945e4fbae25d9 - SHA1 - Amadey DLL ファイルハッシュ

4069fdad04f5e41b36945cc871eb87a309fd3442 - SHA1 - Amadey DLL ファイルハッシュ

193.106.191[.]201 - IP - Amadey C2エンドポイント

77.73.134[.]66 - IP - Amadey C2エンドポイント

78.153.144[.]60 - IP - Amadey C2エンドポイント

62.204.41[.]252 - IP - Amadey C2エンドポイント

45.153.240[.]94 - IP - Amadey C2エンドポイント

185.215.113[.]204 - IP - Amadey C2エンドポイント

85.209.135[.]11 - IP - Amadey C2エンドポイント

185.215.113[.]205 - IP - Amadey C2エンドポイント

31.41.244[.]146 - IP - Amadey C2エンドポイント

5.154.181[.]119 - IP - Amadey C2エンドポイント

45.130.151[.]191 - IP - Amadey C2エンドポイント

193.106.191[.]184 - IP - Amadey C2エンドポイント

31.41.244[.]15 - IP - Amadey C2エンドポイント

77.73.133[.]72 - IP - Amadey C2エンドポイント

89.163.249[.]231 - IP - Amadey C2エンドポイント

193.56.146[.]243 - IP - Amadey C2エンドポイント

31.41.244[.]158 - IP - Amadey C2エンドポイント

85.209.135[.]109 - IP - Amadey C2エンドポイント

77.73.134[.]45 - IP - Amadey C2エンドポイント

moscow12[.]at - ホスト名 - Amadey C2エンドポイント

moscow13[.]at - ホスト名 - Amadey C2エンドポイント

unepeureyore[.]xyz - ホスト名 - Amadey C2エンドポイント

/fb73jc3/index.php - URI - Amadey C2エンドポイント

/panelis/index.php - URI - Amadey C2エンドポイント

/panelis/index.php?scr=1 - URI - Amadey C2エンドポイント

/panel/index.php - URI - Amadey C2 Endpoint

/panel/index.php?scr=1 - URI - Amadey C2 Endpoint

/panel/Plugins/cred.dll - URI - Amadey C2エンドポイント

/jg94cVd30f/index.php - URI - Amadey C2エンドポイント

/jg94cVd30f/index.php?scr=1 - URI - Amadey C2エンドポイント

/o7Vsjd3a2f/index.php - URI - Amadey C2エンドポイント

/o7Vsjd3a2f/index.php?scr=1 - URI - Amadey C2エンドポイント

/o7Vsjd3a2f/Plugins/cred64.dll - URI - Amadey C2エンドポイント

/gjend7w/index.php - URI - Amadey C2エンドポイント

/hfk3vK9/index.php - URI - Amadey C2エンドポイント

/v3S1dl2/index.php - URI - Amadey C2エンドポイント

/f9v33dkSXm/index.php - URI - Amadey C2エンドポイント

/p84Nls2/index.php - URI - Amadey C2エンドポイント

/p84Nls2/Plugins/cred.dll - URI - Amadey C2エンドポイント

/nB8cWack3/index.php - URI - Amadey C2エンドポイント

/rest/index.php - URI - Amadey C2エンドポイント

/Mb1sDv3/index.php - URI - Amadey C2 Endpoint

/Mb1sDv3/index.php?scr=1 - URI - Amadey C2エンドポイント

/Mb1sDv3/Plugins/cred64.dll - URI - Amadey C2 Endpoint

/h8V2cQlbd3/index.php - URI - Amadey C2エンドポイント

/f5OknW/index.php - URI - Amadey C2エンドポイント

/rSbFldr23/index.php - URI - Amadey C2エンドポイント

/rSbFldr23/index.php?scr=1 - URI - Amadey C2エンドポイント

/jg94cVd30f/Plugins/cred64.dll - URI - Amadey C2エンドポイント

/mBsjv2swweP/Plugins/cred64.dll - URI - Amadey C2 エンドポイント

/rSbFldr23/Plugins/cred64.dll - URI - Amadey C2 Endpoint

/Plugins/cred64.dll - URI - Amadey C2エンドポイント

Mitre Attack とマッピング

収集:

T1185 - Man the Browser

初期アクセスとリソース開発:

T1189 - Drive-by Compromise

T1588.001 - マルウェア

永続性:

T1176 - ブラウザの拡張機能

コマンド&コントロール:

T1071 - アプリケーションレイヤープロトコル

T1071.001 - ウェブプロトコル

T1090.002 - 外部プロキシ

T1095 - 非アプリケーション層プロトコル

T1571 - Non-Standard Port

T1105 - Ingress Tool Transfer

参考文献

[1]https://malpedia.caad.fkie.fraunhofer.de/details/win.amadey

![Cyber AI Analyst Incident Log showing the offending device making over 1,000 connections to the suspicious hostname “zohoservice[.]net” over port 8383, within a specific period.](https://assets-global.website-files.com/626ff4d25aca2edf4325ff97/662971c1cf09890fd46729a1_Screenshot%202024-04-24%20at%201.55.10%20PM.png)