ランサムウェア業界

不十分なサイバー防御、規制が緩い暗号通貨市場、そして地政学的な緊張によって、サイバーギャングは西側の法執行機関から守られながら、ますます多額の身代金を要求することができるようになりました [1]。しかし、ランサムウェア業界の最大の成功例の1つは、攻撃者のTTP(戦術、技術、手順)の適応性と進化です。2017年のWannaCry攻撃とNotPetya攻撃は、暗号化アルゴリズムを使用して、復号鍵と引き換えにデータの身代金を要求するランサムウェアの形式を普及させました。昨年2021年には、ほとんどすべてのランサムウェアの系統が、暗号化されたデータだけでなく、盗まれたデータの身代金を要求するという、二重恐喝戦術を使用するように進化しました [2]。現在、一部のランサムウェアギャングは暗号化を完全にやめ、データ窃取を唯一の恐喝手段として使用しています。

データ窃盗を恐喝に利用するのは今に始まったことではありません。2020年、フィンランドの心理療法センターであるVastaamoは4万人以上の患者記録を盗まれました。影響を受けた患者は、ビットコインの身代金を支払わなければ、精神科医の記録がオンラインで公開されると告げられたのです [3]。後になってBlackFogが2021年5月に発表したレポートでは、データ盗難による恐喝がその年のサイバーセキュリティの主要な新興トレンドの1つになると予測していました [4]。オフラインバックアップとエンドポイント検知の採用は暗号化を困難にし、クラウドとSaaSプラットフォームへの大規模な移行はデータ盗難の新たなベクトルを提供しました。データの暗号化からデータの流出へと移行することで、ランサムウェアの攻撃者は、CIAの3要素(機密性、完全性、可用性)の中でデータの可用性を標的とすることから、データの機密性を脅かすことへと軸足を移しています。

2021年11月、Darktrace は米国の技術系顧客のOffice365環境内の2つのSaaSアカウントが侵害され、データ窃取のインシデントが発生したことを検知しました。この顧客は、Darktrace DETECT /Network の長年のユーザーであり、Darktrace DETECT +RESPOND/Apps+Cloudを試用することで、適用範囲を拡大している最中でした。

攻撃の概要

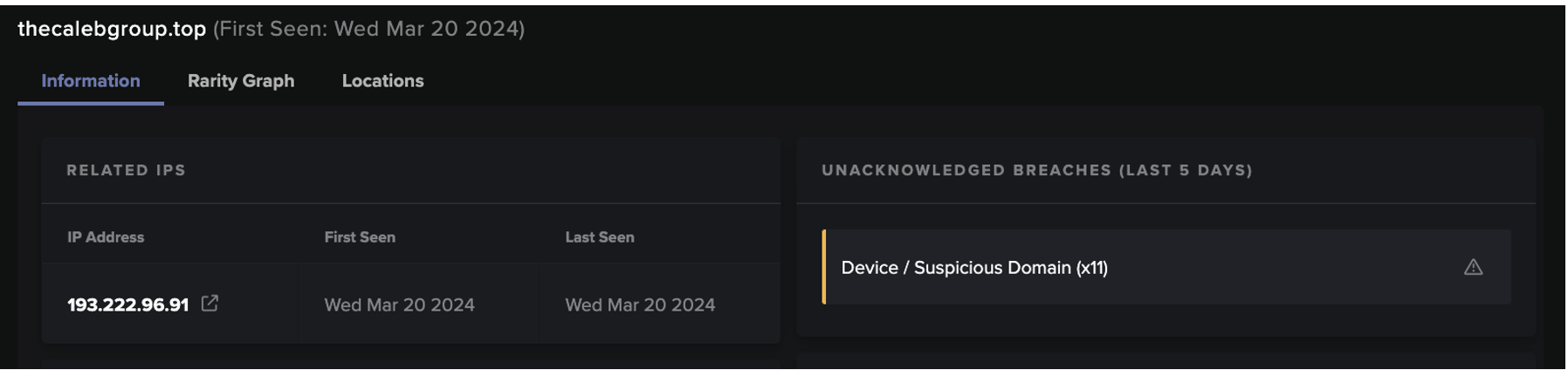

2021年11月23日、SaaSモデル(SaaS / Access / Unusual External Source for SaaS Credential Use)の侵害と、その1週間前のあるユーザー(ユーザーAとして検閲)の行動に関する調査を促すATE(Ask The Expert)チケットが提起されました。

1. Office365:ユーザーA

ユーザーAというアカウントは、11月21日にナイジェリアという通常とは異なる場所からログインしていました。事件発生時、広く使われているOSINTソースには、このIPからの悪意ある活動のフラグがありませんでした。また、攻撃者がナイジェリアにいるのではなく、ナイジェリアのインフラを使用して本当の場所を隠していた可能性も高いです。いずれにせよ、このIPとASNからのログインの場所は、顧客のデジタル資産内のユーザーにとって非常に珍しいものであると考えられていました。問題の特定のユーザーは、米国にあるIP範囲からアカウントにアクセスするのが最も一般的でした。

さらに調査を進めると、ユーザーAのOutlook Webアクティビティにさらなる異常があることが判明しました。このアカウントは、少なくとも4週間(顧客がそのようなデータを保存していた最大期間)ぶりにFirefoxブラウザを使用してアクセスしていました。機密フォルダへのアクセスやその他の疑わしいアクションの詳細を示すSaaSログが、高度な検索(AS)クエリを使用して特定されました。

@fields.saas_actor:"UserA@[REDACTED]" AND @fields.saas_software:"Firefox"

ほとんどのアクションは、ナイジェリア[5,6]にあるIPから発信された MailItemsAccessed イベントと、米国 [7] にある他の潜在的に悪質なIPから発信されたものでした。

MailItemsAccessed は、マイクロソフトの新しい高度な監査機能の一部であり、EメールプロトコルやクライアントによってEメールデータにいつアクセスされたかを判断するために使用することができます。バインドメールアクセスタイプは、Eメールメッセージへの個々のアクセスを示しています [8]。

以下、主な疑わしいSaaSの活動の詳細です:

· Time: 2021-11-21 09:05:25 - 2021-11-22 16:57:39 UTC

· SaaS Actor: UserA@[REDACTED]

· SaaS Service: Office365

· SaaS Service Product: Exchange

· SaaS Software: Firefox

· SaaS Office365 Parent Folders:

o \Accounts/Passwords

o \Invoices

o \Sent Items

o \Inbox

o \Recoverable Items\Deletions

· SaaS Event:

o MailItemsAccessed

o UserLoggedIn

o Update

· SaaS Office365 Mail Access Type: Bind (47 times)

· Source IP addresses:

o 105.112.59[.]83

o 105.112.36[.]212

o 154.6.17[.]16

o 45.130.83[.]129

· SaaS User Agents:

o Client=OWA;Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:80.0) Gecko/20100101 Firefox/80.0;

o Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:80.0) Gecko/20100101 Firefox/80.0

· Total SaaS logs: 57

月初めの11月5日には、ヨーロッパにある悪意のあるエンドポイント[9]からログインして、Sent Itemsフォルダから請求書と送金に関連する件名とリソースの場所を指定して MailItemsAccessed イベントと Updates イベントを実行したことも確認されています。このことは、最初の侵害が今月初めに発生し、脅威アクターが攻撃の最終段階の準備をする時間を与えたことを示唆しています。

2. Office365:ユーザーB

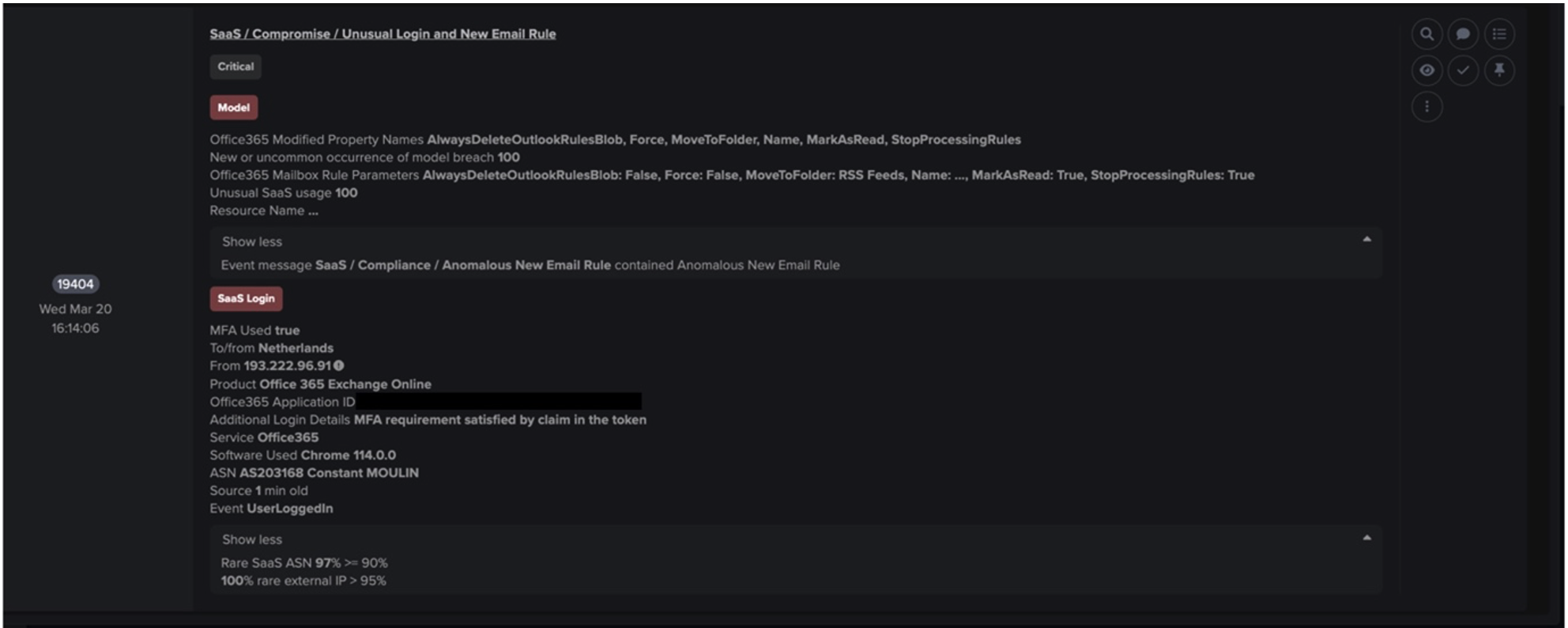

モデルブリーチ SaaS / Access / Suspicious Credential Use And Login User-Agent を見ると、2つ目のアカウントであるユーザーBも、バングラデシュの稀で悪意のある場所からログインしていることが確認されました [7]。ユーザーAと同様、このユーザーも以前は米国からのみログインしており、デジタルエステート内の他のアカウントがバングラデシュのIPアドレスとやりとりしている様子は確認されていません。このログインイベントは、MFA(多要素認証)を回避しているように見え、疑わしいユーザーエージェントであるBAV2ROPCが使用されていました。誤った設定のアカウントに対して、このマイクロソフトのユーザーエージェントは、Office365のMFAをバイパスするために攻撃者によって一般的に使用されています。これは、Exchangeの基本認証(通常、POP3/IMAP4の条件で使用)をターゲットとし、MFAによってもたらされる追加のパスワードセキュリティを回避するOAuthフローに帰結します[10]。

このセッションの間、請求書と請求書の支払いに関連すると思われる追加のリソースがアクセスされました。さらに、11月4日には、稀なIP(107.10.56[.]48および76.189.202[.]66)から「..」という名前の2つの新しい疑わしいメールのルールが作成されました。このような動作は、メールを削除または転送するSaaSの侵害の際によく見受けられます。通常、人間のユーザーによって作成されたメールルールは、「メールをLegalからUrgentに移動する」のように、変更内容を反映した名前が付けられます。これに対し、悪意のあるメールルールは短く、説明的でないことが多いです。ルール「..」は、攻撃者が作成しやすく、覚えやすいと同時に、疑念を抱かせることなく紛れ込む可能性が高いのです。

これらのルール変更の詳細は以下のとおりです:

· Time: 2021-11-04 13:25:06, 2021-11-05 15:50:00 [UTC]

· SaaS Service: Office365

· SaaS Service Product: Exchange

· SaaS Status Message: True

· SaaS Source IP addresses: 107.10.56[.]48, 76.189.202[.]66

· SaaS Account Name: O365

· SaaS Actor: UserB@[REDACTED]

· SaaS Event: SetInboxRule

· SaaS Office365 Modified Property Names:

o AlwaysDeleteOutlookRulesBlob, Force, Identity, MoveToFolder, Name, FromAddressContainsWords, StopProcessingRules

o AlwaysDeleteOutlookRulesBlob, Force, Identity, Name, FromAddressContainsWords, StopProcessingRules

· SaaS Resource Name: ..

クラウドアカウントを侵害された場合、攻撃者はしばしば、同期操作を使って、メールをローカルのメールクライアントにダウンロードすることがあります。この操作の間、これらのクライアントは、通常、クラウドからローカルコンピュータに大量のメールアイテムのセットをダウンロードします。攻撃者がすべてのメールアイテムをメールクライアントに同期させることができれば、メールボックス全体が侵害される可能性があります。攻撃者は、アカウントから切断し、追加のイベントログを生成することなく、メールを確認および検索することができます。

この攻撃が発生した11月1日から23日の間に、ユーザーAとユーザーBの両アカウントが MailItemsAccessed 同期操作を使用していることが確認されました。しかし、同期操作の発信元IPに基づくと、この活動は米国に拠点を置く正当なユーザーによって開始された可能性が高いと思われます。セキュリティチームは、このイベントが予期されたものであり、正当なものであることを確認できれば、メールボックスの内容がデータ漏えいの一部でないことを立証することができました。

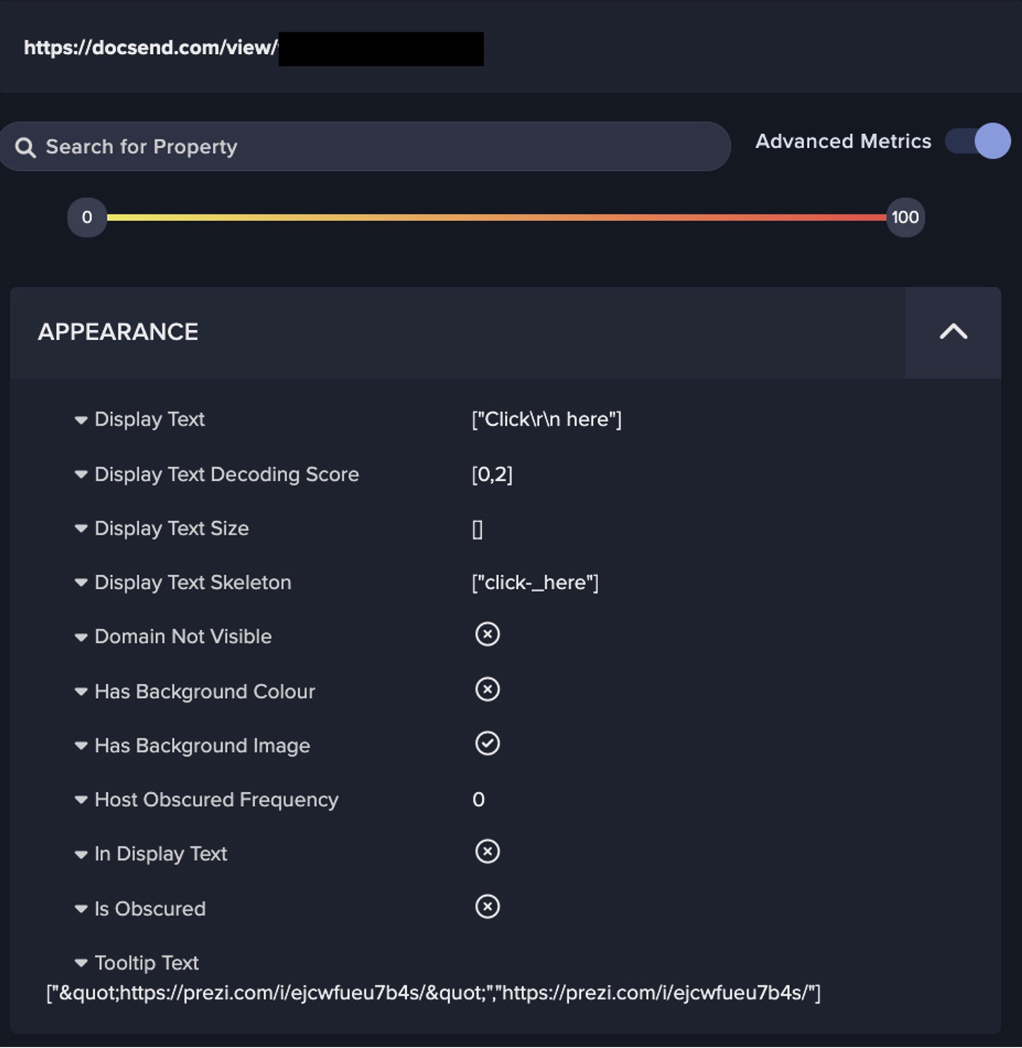

ミッションの達成

Office365のアカウントにアクセスした後、攻撃者によって機密データがローカルシステムにダウンロードされました。12月14日またはそれ以前に、攻撃者はデータ漏えいサイトに文書をアップロードしていたようです。合計で130MBのデータが、2つの別々のパッケージでダウンロードできるようになっていました。これらのパッケージには、DB、XLSX、PDFなどのファイル拡張子を持つ、監査および財務会計文書が含まれていました。

また、ユーザーAの過去のSaaS利用状況を見ると、図4のデータ流出サイトから見つかった OUTSTANDING PREPAY WIRES 2021 というExcel文書に関連する件名と添付ファイルがあり、流出データに関連したアカウントである可能性がさらに高まっています。

ユーザーAに関連する過去のSaaSアクティビティ:

· Time: 2021-11-05 21:21:18 [UTC]

· SaaS Office365 Logon Type: Owner

· Protocol: OFFICE365

· SaaS Account Name: O365

· SaaS Actor: UserA@[REDACTED].com

· SaaS Event: Send

· SaaS Service: Office365

· SaaS Service Product: Exchange

· SaaS Status Message: Succeeded

· SaaS Office365 Attachment: WIRE 2021.xlsx (92406b); image.png (9084b); image.png (1454b); image.png (1648b); image.png (1691b); image.png (1909b); image.png (2094b)

· SaaS Office365 Subject: Wires 11/8/21

· SaaS Resource Location: \Drafts

· SaaS User Agent: Client=OWA;Action=ViaProxy

入手可能な証拠によれば、このデータパッケージには、前月のアカウント侵害で盗まれたデータが含まれている可能性が高いです。

Office365アカウントの認証情報が盗まれると、攻撃者はユーザーのメールボックスだけでなく、SharePointフォルダ、Teamsチャット、ユーザーのOneDrive内のファイルなど、Office365のあらゆるアプリケーションにアクセスすることができます [11]。例えば、Teamsチャットで共有されたファイルは、OneDrive for BusinessのSharePoint上のデフォルトのドキュメントライブラリにあるMicrosoft Teams Chat Filesというフォルダに保存されています。データ流出サイトで確認できるファイルの1つ[REDACTED] CONTRACT.3.1.2020.pdf は、被害組織内の第3のユーザーアカウント(ユーザーC)のデフォルトドキュメントフォルダでも確認されており、漏えいしたアカウントは、チームなどの他のO365アプリケーションを介して横移動し、他のアカウントに保存されている共有ファイルにアクセスできた可能性が示唆されます。

一例として、以下のASログをご覧ください:

· Time: 2021-11-11 01:58:35 [UTC]

· SaaS Resource Type: File

· Protocol: OFFICE365

· SaaS Account Name: 0365

· SaaS Actor: UserC@[REDACTED]

· SaaS Event: FilePreviewed

· SaaS Service Product: OneDrive

· SaaS Metric: ResourceViewed

· SaaS Office365 Application Name: Media Analysis and Transformation Service

· SaaS Office365 File Extension: pdf

· SaaS Resource Location: https://[REDACTED]-my.sharepoint.com/personal/userC_[REDACTED]_com/Documents/Microsoft Teams Chat Files/[REDACTED] CONTRACT 3.1.2020.pdf

· SaaS Resource Name: [REDACTED] CONTRACT 3.1.2020.pdf

· SaaS Service: Office365

· SaaS Service Product: OneDrive

· SaaS User Agent: OneDriveMpc-Transform_Thumbnail/1.0

11月1日から30日の間に、お客様のDarktrace DETECT/Apps のトライアルで、SaaSアカウントの侵害に関連する高レベルのアラートが複数発生しましたが、ファイルの暗号化を示す証拠はありませんでした。

足場を固める

攻撃開始時を振り返ると、攻撃者がお客様の既存のセキュリティスタックをどのように回避したのか、正確なところは不明です。インシデント発生時、被害者はバラクーダのメールゲートウェイ製品とMicrosoft 365 Threat Managementをクラウド環境に利用していました。

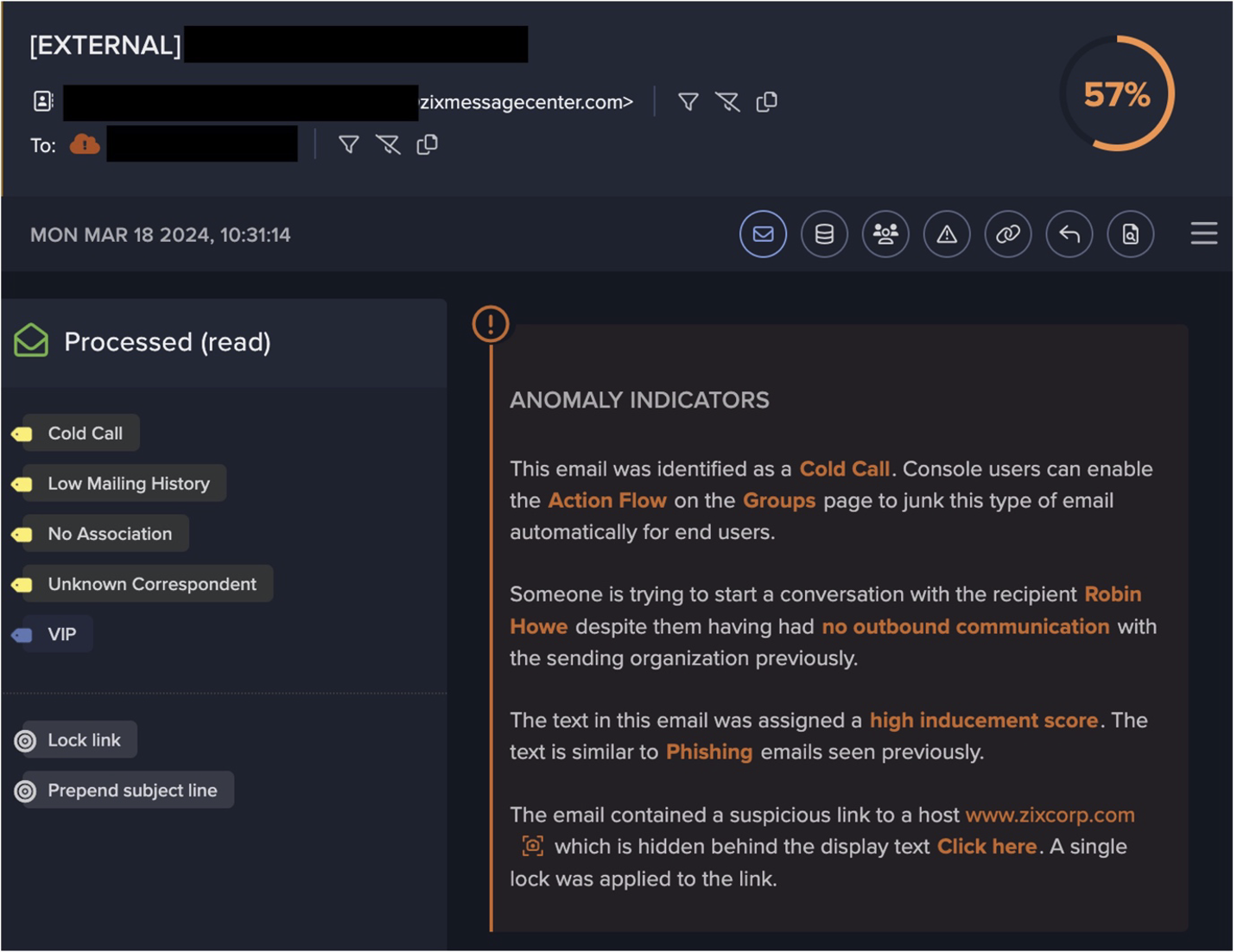

Darktrace は、攻撃者がAzure Active Directory のスマートロックアウト(有効な場合)を回避するために、認証情報のブルートフォースによってアカウントが侵害された形跡がないことを発見しました。この認証情報は、Eメールゲートウェイが維持する既知の「悪い」ドメインのリストをうまく回避したフィッシングキャンペーンによって取得された可能性があります。

アカウントにアクセスすると、Microsoft Defender for Cloud Appsの異常検知ポリシーが警告を発すると予想されます [12]。この例では、ナイジェリアからの異常なログインは、米国からの前回のログインの16時間以上後に発生したため、Impossible Travel ルールなどの異常検知ポリシーを回避できる可能性があります。

Darktrace のカバレッジ

Darktrace DETECT

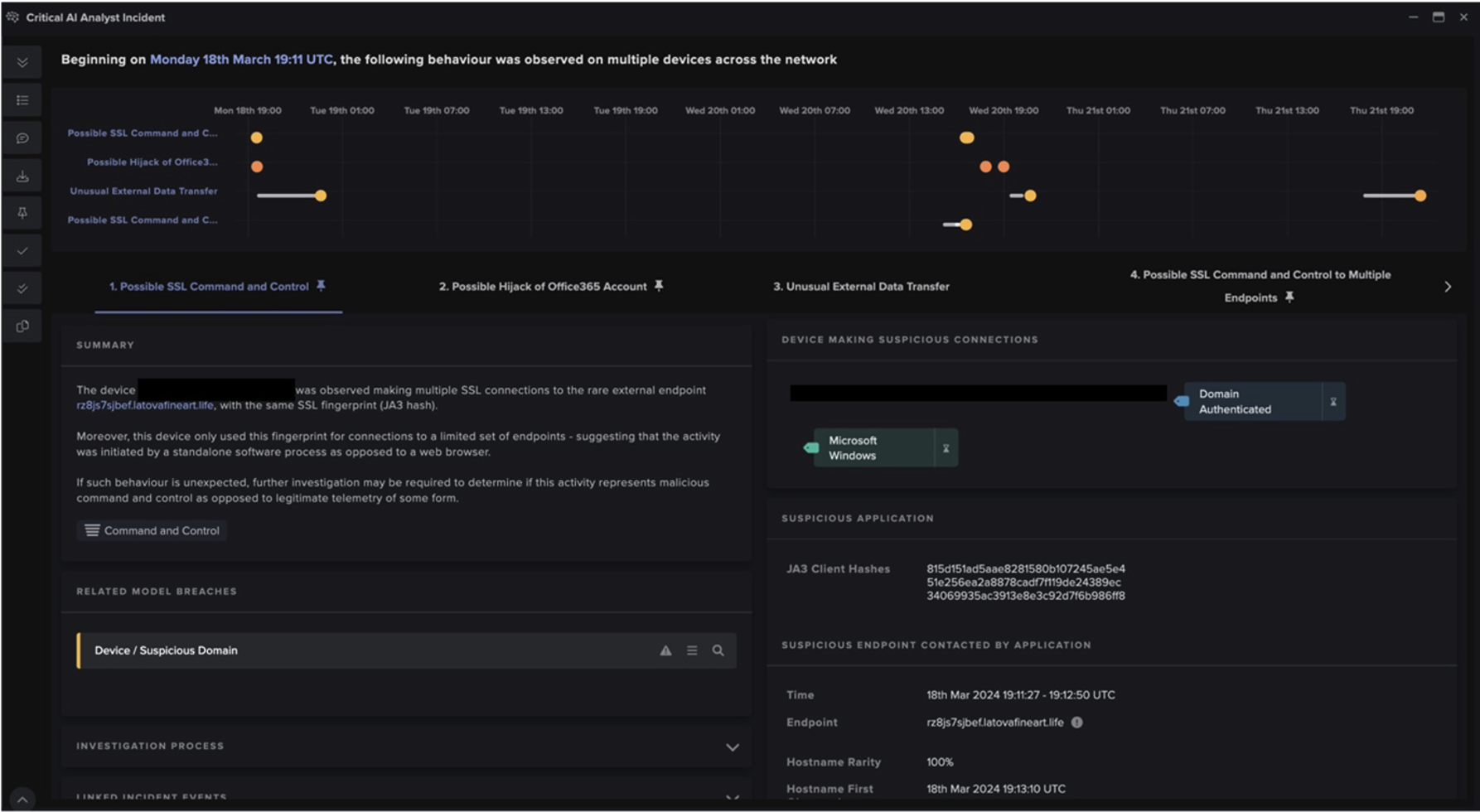

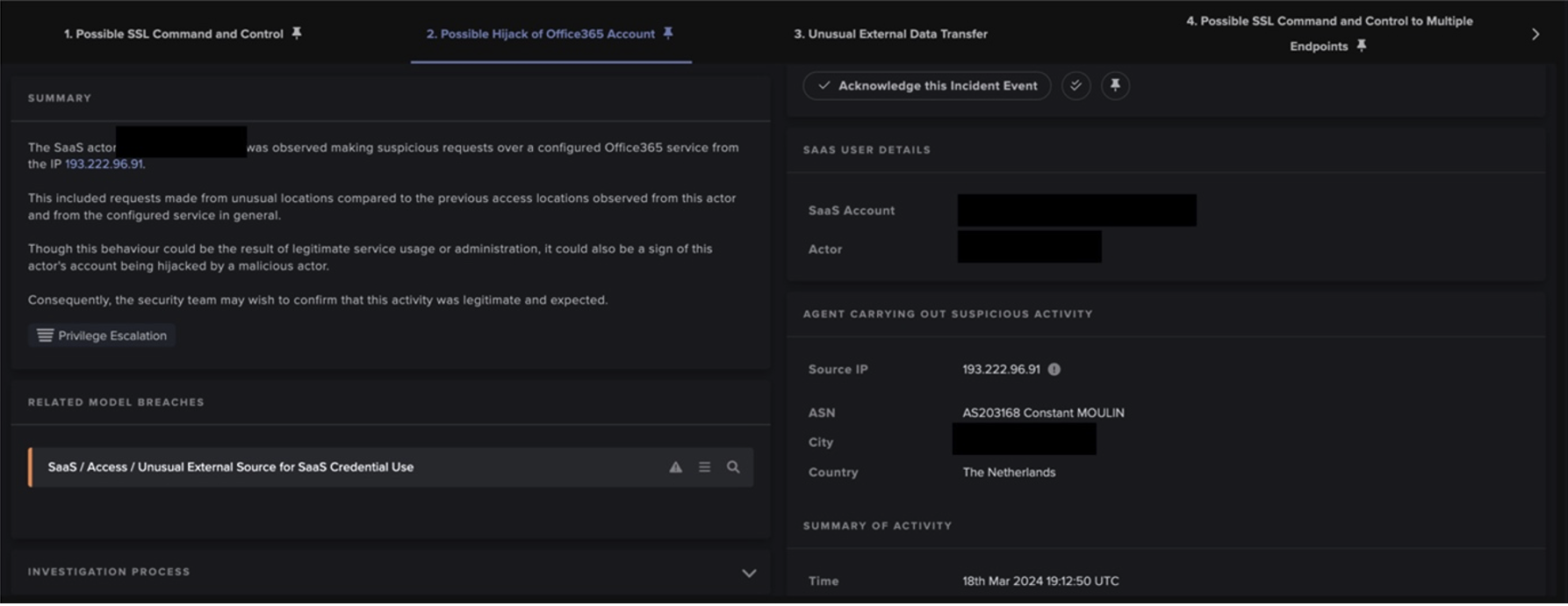

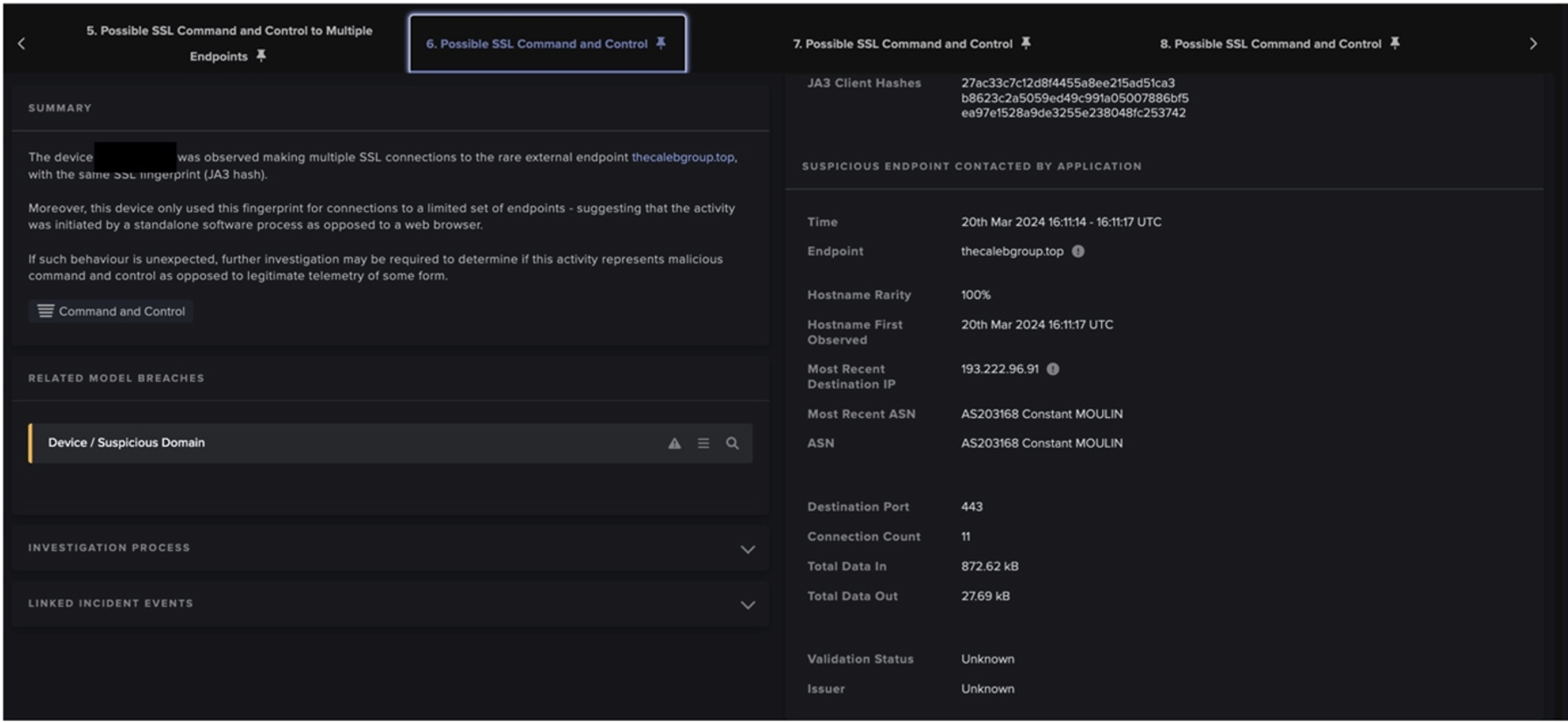

このイベントを通じて、攻撃に関連する高スコアのモデルブリーチがお客様のSaaSコンソールで確認できました。さらに、侵害された2つのSaaS Office365アカウント、ユーザーAとユーザーBに関連するアカウントハイジャックの可能性の2つのCyber AI Analystインシデントが発生しました。また、Darktrace DETECT がもたらした可視性により、セキュリティチームは、どのファイルがアクセスされ、どのファイルがデータ漏えいの一部である可能性が高いかを確認することができました。

Darktrace RESPOND

このインシデントでは、攻撃者は顧客データを流出させるためにO365アカウントの侵害に成功しました。Darktrace RESPOND/Apps が試用され、いくつかのアクションが提案されている間、人間による確認モード(Human Confirmation Mode)で設定されていました。RESPOND/Appsのアクションは、これらの活動に対して次のようにアドバイスされました:

- Antigena [RESPOND] Unusual Access Block は、異常な IP アドレスからのログインに成功したことをトリガーに、 'Block IP' 阻害機能が作動し、異常な IP からのアカウントへのアクセスを最大 24 時間防止します

- 'Suspicious Source Activity Block' は、MFA を回避するために使用された疑わしいユーザーエージェントによって トリガーされ、 'Disable User' 阻害機能が作動してユーザーアカウントを最大 24 時間無効にするものでした

このインシデントでは、脅威アクターがネットワークにピボットするのを防ぐために、Darktrace RESPOND/Networkが完全自律モードで使用されていました。セキュリティチームは、攻撃者がこのような試みを行ったかどうかを決定的に断定することはできませんでした。

まとめの考察

データ窃取を目的とする恐喝は広く使われている攻撃手法であり、ランサムウェアのギャングが、データの暗号化や保管に関する安全なポリシーを持たない組織をターゲットに、この手法だけを使うことが増えている可能性があります。

この事例では、MFAと既存のセキュリティツールを回避したSaaSデータの窃取を強要したインシデントについて取り上げました。攻撃者は、ブルートフォース操作を行わず、おそらくフィッシングを通じたソーシャルエンジニアリングによって、クレデンシャルを侵害したように見えました。しかし、最初の新規ログインから、Darktrace DETECT は、既存のアカウントであるにもかかわらず、通常とは異なるクレデンシャルが使用されていることを確認しました。Darktrace RESPOND/Appsが設定されていれば、自律的にこのログインを停止させ、攻撃者がデータ窃取のミッションを達成するのを防ぐために反応したことでしょう。

Oakley Cox、Brianna Leddy、Shuh Chin Gohの本ブログへの寄稿に感謝します。

付録

参考文献

[1] https://securelist.com/new-ransomware-trends-in-2022/106457/

[2] https://www.itpro.co.uk/security/ransomware/367624/the-rise-of-double-extortion-ransomware

[4] https://www.blackfog.com/shift-from-ransomware-to-data-theft-extortion/

[5] https://www.abuseipdb.com/check/105.112.59.83

[6] https://www.abuseipdb.com/check/105.112.36.212

[7] https://www.abuseipdb.com/check/45.130.83.129

[9] https://www.abuseipdb.com/check/45.135.187.108

[10] https://www.virustotal.com/gui/ip-address/45.137.20.65/details

[11] https://tidorg.com/new-bec-phishing-attack-steals-office-365-credentials-and-bypasses-mfa/