科学や工学の分野では、「量子」という言葉から、従来のコンピュータには不可能な処理を可能にする優れたコンピュータを連想することがあります。サイバーセキュリティの分野では、暗号技術に関連して「量子」を認識する人もいるだろうし、最近では、最初の感染からわずか4時間でネットワーク全体の暗号化を達成した新しいランサムウェアのグループ名として認識する人もいます。

このグループは現在、迅速かつ効率的な攻撃を行うことで評判になっていますが、スピードだけが戦術ではありません。2022年8月、Darktrace は、攻撃者がランサムウェアを爆発させる前に、感染の最初の兆候の後、ほぼ1か月間被害者のネットワークに留まったQuantumランサムウェアのインシデントを検知しました。これは、これまで報告されていた攻撃とは全く異なるもので、動機が変われば脅威アクターの戦略も変わることを実証しています。

Quantum グループ

Quantumは、2021年8月に、MountLockerランサムウェアのいくつかのリブランドのうち最新のものとして初めて確認されました [1]。このリブランドの一環として、暗号化されるファイル名に拡張子 .quantum が付加され、関連するランサムノートは README_TO_DECRYPT.html と名付けられています[2]。

2022年4月からは、最初のアクセスから4時間以内にドメイン全体のランサムウェアに進行した攻撃の詳細を示すDFIRの報告を受けて、このグループに関するメディア報道が増加しました [3]。このことを考慮すると、2020年と2021年のランサムウェアの世界的な滞留時間の中央値は5日です[4]。Quantumの場合、脅威アクターは初感染からわずか2時間後にデバイスへのキーボードによる直接アクセスを獲得しています。ランサムウェアは、約1時間半後にドメインコントローラ上でステージングされ、その12分後に実行されました。

Quantumの行動は他のグループと類似しており、おそらくその歴史と採用活動が原因です。解散したランサムウェアグループ Conti のメンバー数名が、Quantum や BumbleBee の活動に参加したと報告されています。また、セキュリティ研究者は、これらのグループが使用するペイロードやC2インフラストラクチャの類似性を確認しています [5 & 6]。 特に、この攻撃で使用されているIcedIDの初期ペイロードとCobalt StrikeのC2ビーコンです。Darktrace は、いくつかの顧客環境においてBumbleBeeによるIcedIDとCobalt Strikeの活動を観測し、阻止しています。

The Attack

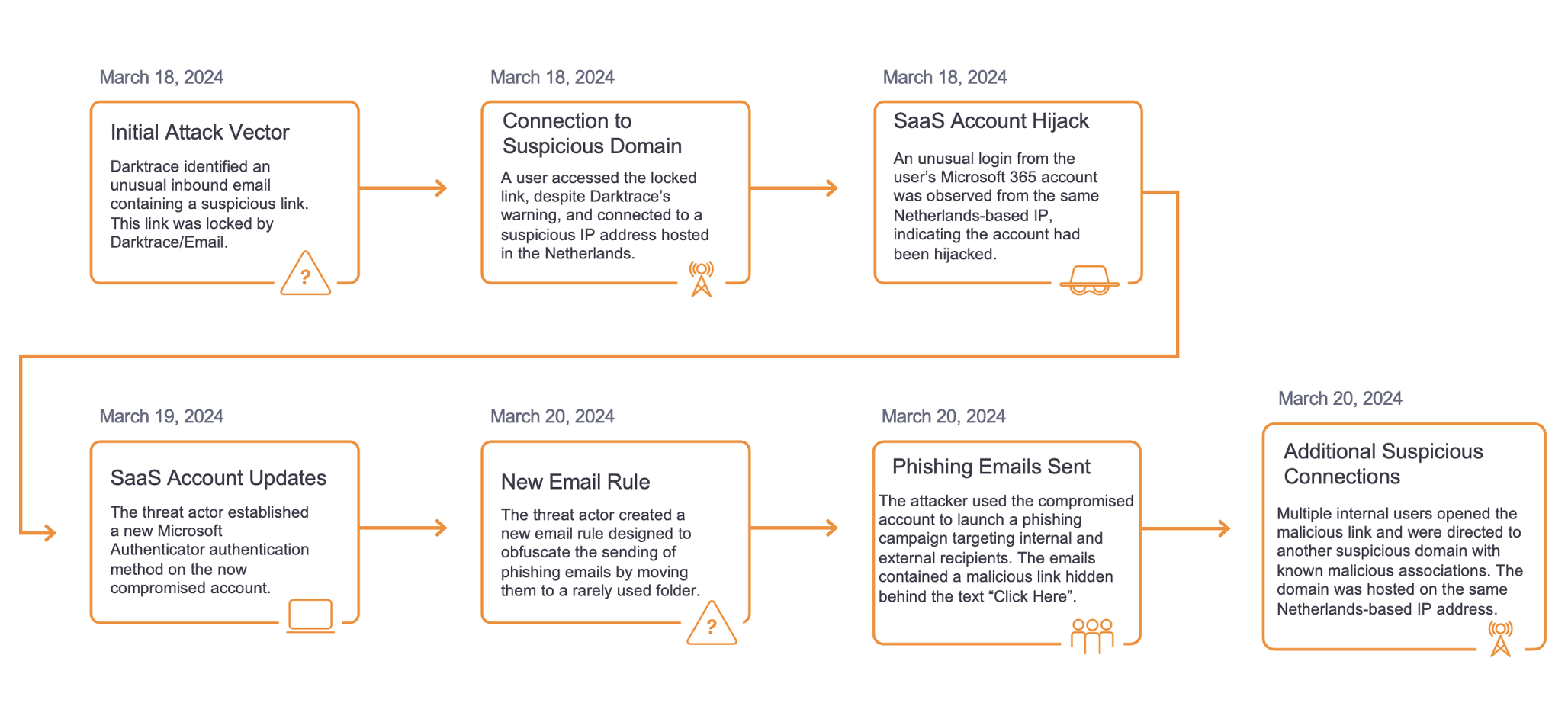

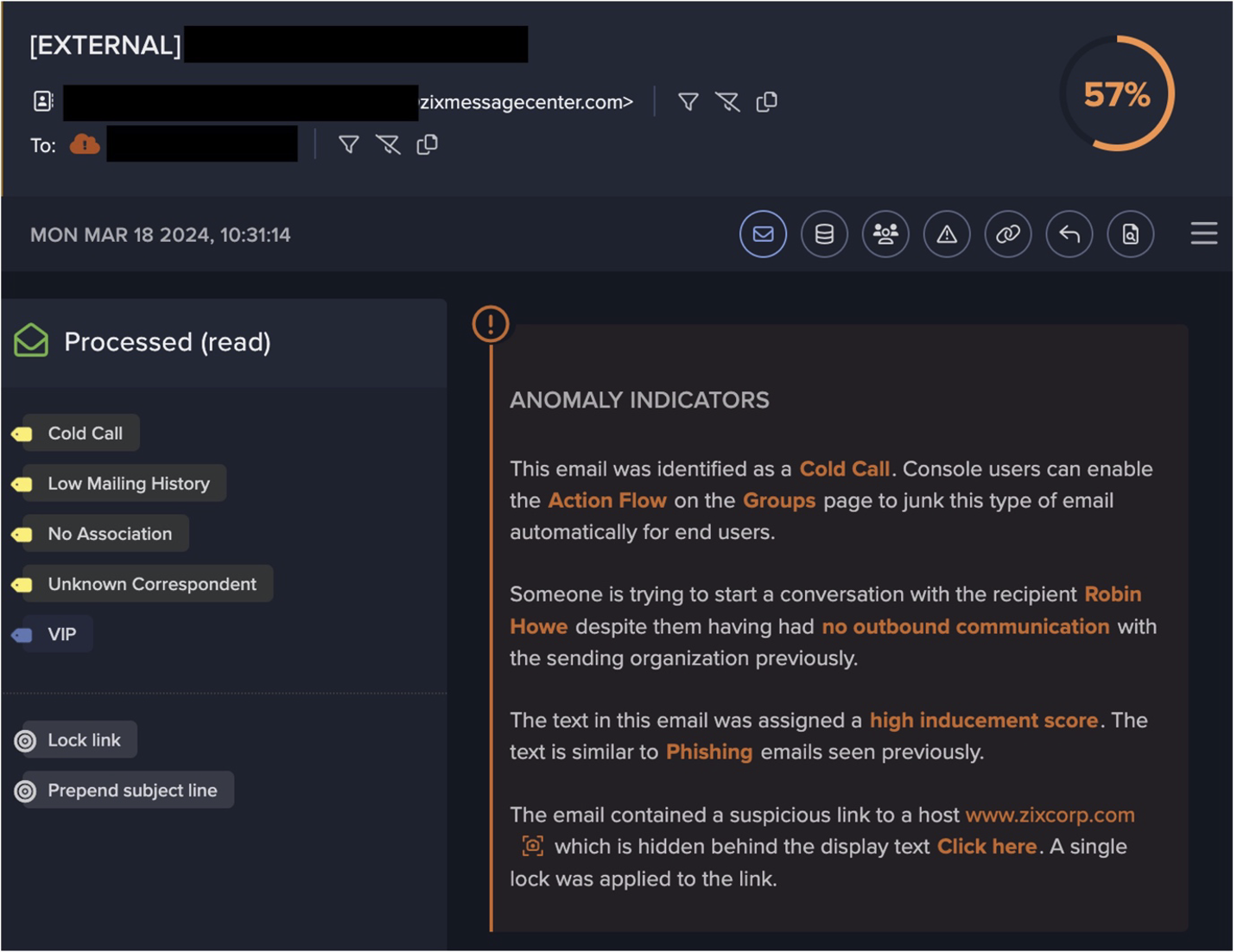

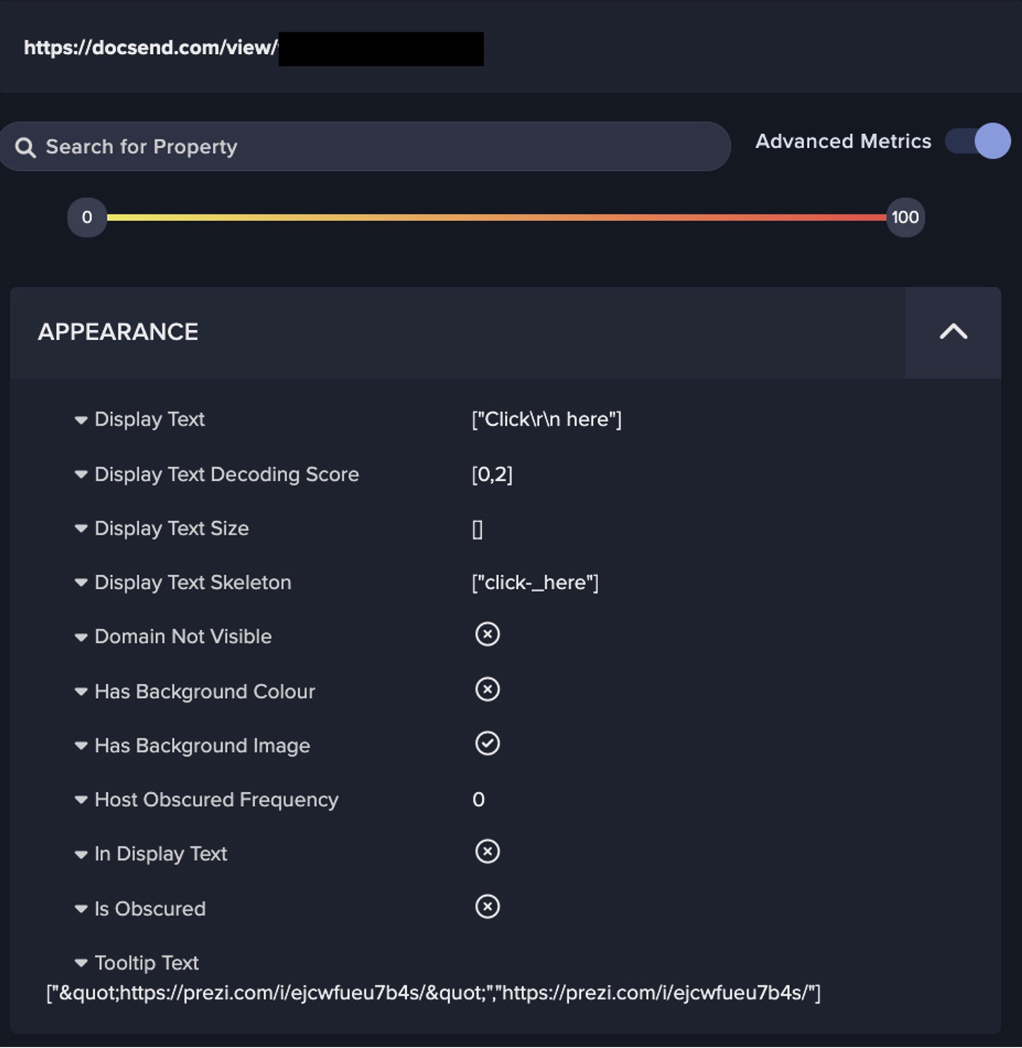

2022年7月11日より、患者ゼロと疑われるデバイスが、IcedID C2トラフィックに関連すると思われる外部ホストへのDNSクエリを繰り返し行っています [7 & 8]。いくつかの報告例 [9 & 10] では、このバンキング型トロイの木馬は、IcedID DLLを読み込む悪意のある添付ファイルを含むフィッシングメールを通じて配信されています。Darktrace がEメール環境に導入されていなかったため、最初のアクセスベクトルは見えませんでしたが、このペイロードを含むフィッシングキャンペーンの一例が以下に示されています。また、ネットワークに参加する前に、デバイスがすでに感染していた可能性もあります。

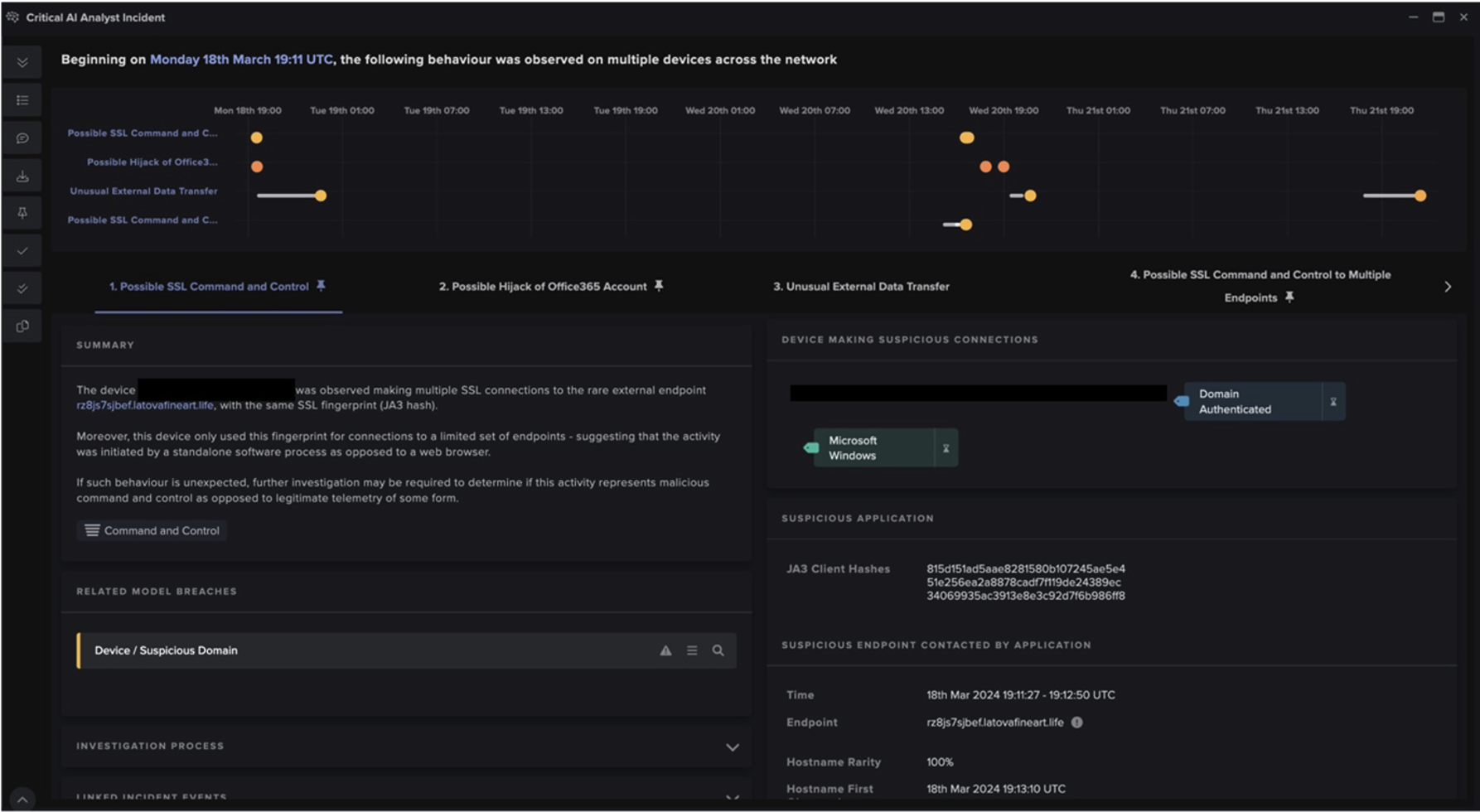

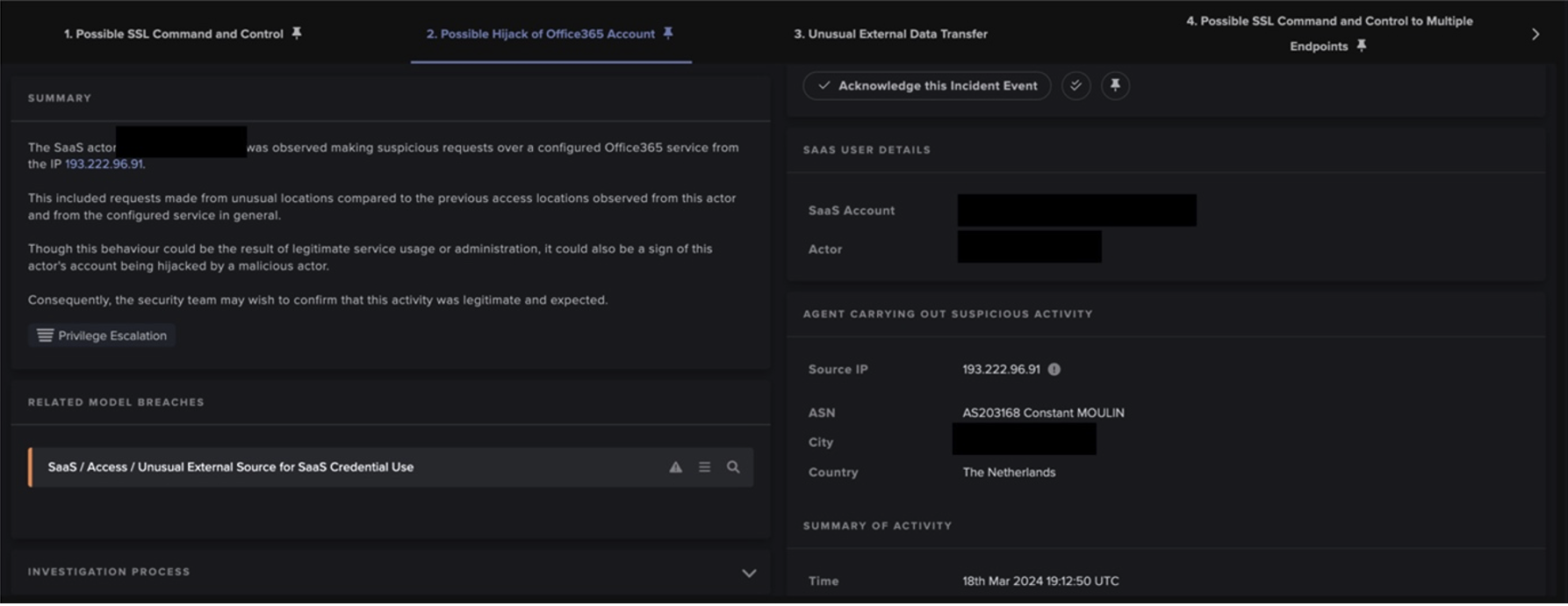

攻撃がキルチェーンの次の段階に進んでいることを示す活動が見られたのは、7月22日 でした。これは、以前に発生したCobalt Strike C2のビーコン、偵察、横移動への移行が、最初の感染から2時間以内に発生した攻撃 [12 & 13] と対照的です。このケースでは、患者ゼロは、感染したアカウントを使用して他の内部デバイスに多数の異常な接続を開始しており、これはWindows内蔵のユーティリティを使用した偵察であることを示す接続でした:

- ネットワーク上のホスト名に対するDNSクエリ

- SMBは、問い合わせたホスト名のIPC$共有に書き込み、srvsvcというパイプにバインドして、デバイス上のSMB共有とサービス、ネットワーク共有のクライアントアクセス許可、リモートセッションにログインしているユーザーなどを列挙します

- エンドポイントマッパーサービスへのDCE-RPC接続により、特定のRPCサービスに割り当てられたポートを識別可能

これらの接続は、デバイス上の既存のクレデンシャルを使用して開始され、住居の時と同様に、IcedIDプロセスによって発見アクションが生成され、自動的に実行されるという、以前に報告されたQuantumグループの攻撃とは異なっていました [14]。図3は、この活動がデバイスの通常の動作から逸脱していることを、Darktrace がどのように検知したかを示しています。

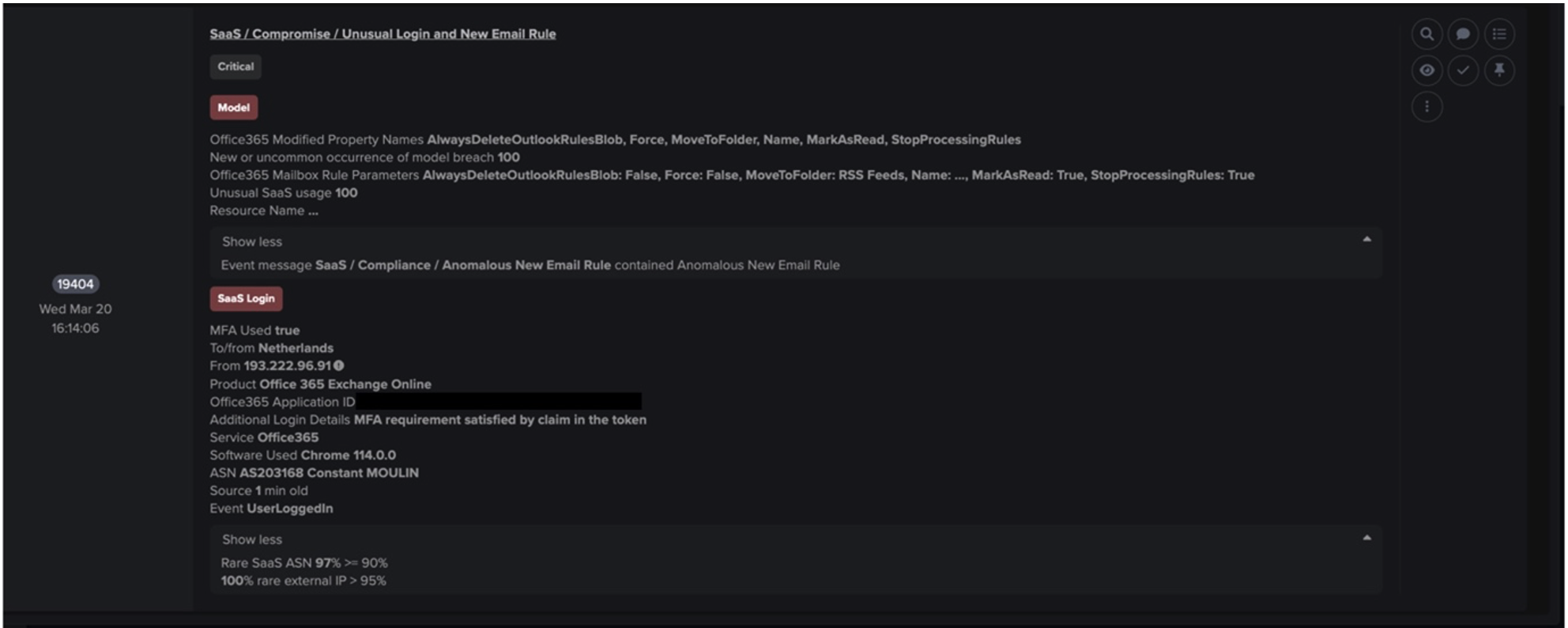

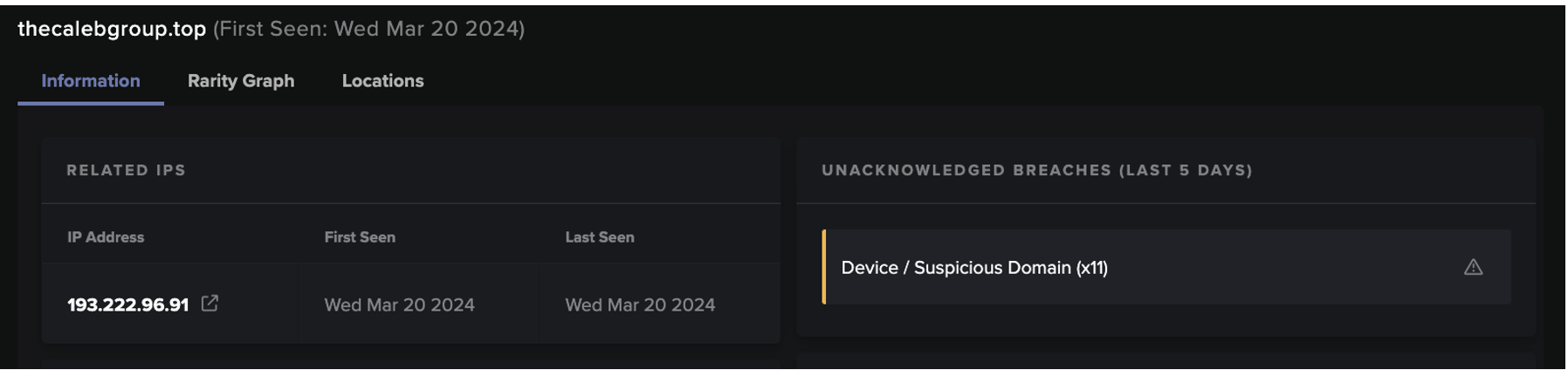

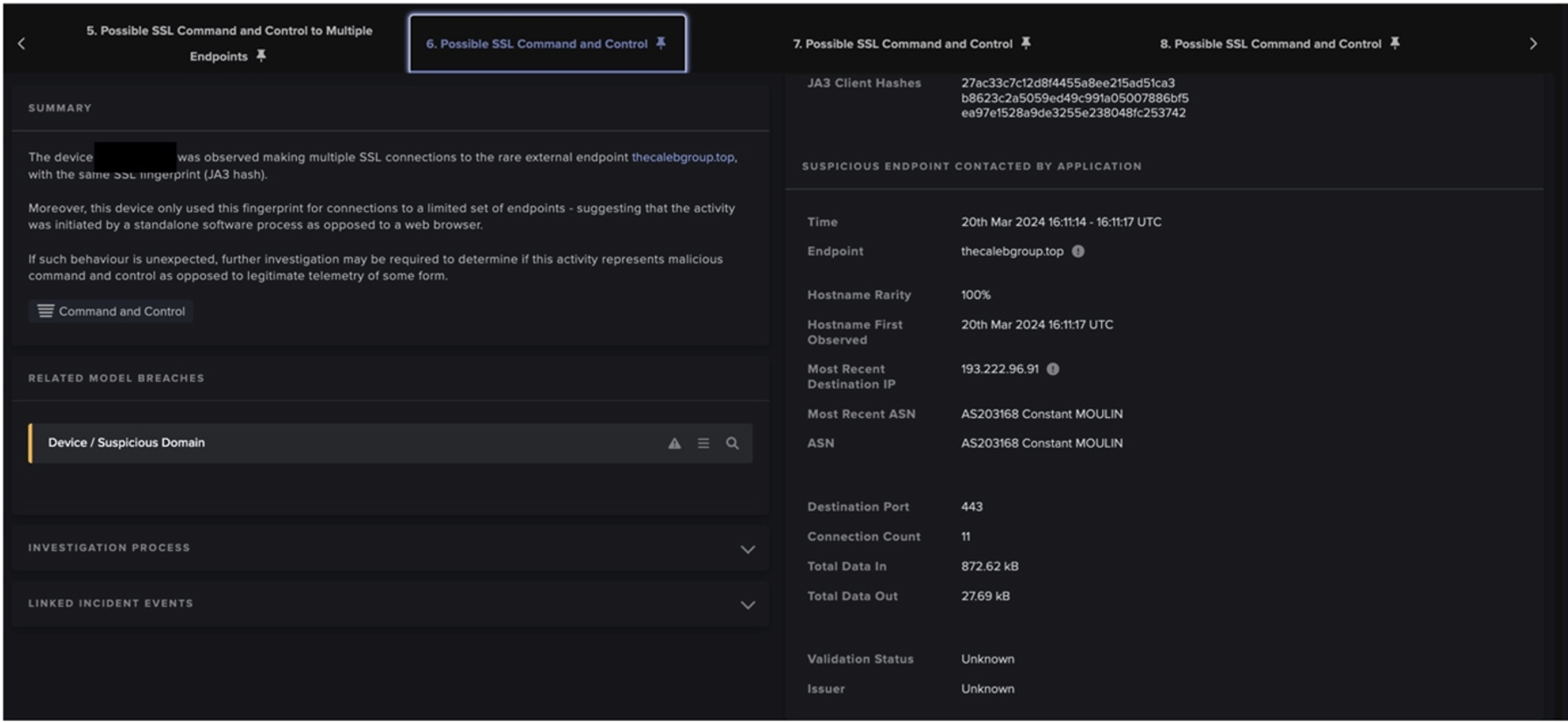

その4日後の7月26日、患者ゼロはドメインコントローラーを含む内部デバイスのC$共有にDLLとMSI実行ファイルのSMB書き込みを行い、患者ゼロのデバイスに以前見られなかった特権的なクレデンシャルを使用しました。これは、通常の動作からの逸脱を示すもので、図3にも表示されています。この活動を通して、患者ゼロは図4に示す外部のCobalt Strike C2サーバーへのDNSクエリを行いました。Cobalt Strikeは、IcedIDの検知回避能力と大規模なキャンペーン展開能力により、IcedID経由で配信される二次的なペイロードとみなされることがよくあります [15]。Cobalt Strike C2サーバーから受け取った指示のもと、偵察やラテラルムーブメントが行われたものと思われます。

ドメインコントローラへのSMB書き込みと新しいアカウントの使用は、この段階までに攻撃者がドメインの支配権を獲得していたことを示唆しています。また、攻撃者はコンソール経由でネットワークに直接アクセスしていたようで、programdatav1.dll と ProgramDatav1.dll というパスが、それぞれ小文字と大文字で繰り返されていることから、それらが手動で入力されたことが示唆されます。

これらのDLLファイルには、winlogonのような正規のプロセスに注入し、C2サーバを呼び出すコマンドを実行するマルウェアのコピーが含まれている可能性が高いです [16]。ファイル転送の直後、感染したドメインコントローラは、OSINTツールがこれらのDLLファイルに関連付けた外部エンドポイント sezijiru[.]com および gedabuyisi[.]com に対してビーコンを発信するのも目撃されています [17 & 18]。さらに、これらのSSL接続は、Cobalt Strikeのデフォルトのクライアントフィンガープリントを使用して行われており[19]、これは最初の配信方法と一致しています。これらの接続のビーコニング志向を説明するために、図5は、攻撃中にC2サーバの1つに毎日接続された430万件のSSL接続を表示しています。直近の10万件の接続は、11のユニークなソースIPアドレスによってのみ開始されました。

書き込みの直後、攻撃は最終段階まで進みました。翌日の7月27日、攻撃者は最初の目的であるデータ流出の達成に向けて動き出しました。データ流出は、Quantumランサムウェアの一団が常に行っているわけではありません。研究者たちは、身代金請求書に記載されたデータ盗難の主張と、ネットワークからデータが流出したことが確認されていないことの間に食い違いがあることを指摘していますが、これはCobalt Strikeビーコンを経由した秘密の流出のために見逃されていた可能性があります [20]。

一方、この攻撃では、以前Cobalt Strike C2サーバーにビーコン接続されていたサーバーを含む内部デバイスから数ギガバイトのデータが流出したことが確認されました。このデータはFTPであからさまに転送されましたが、攻撃者はエフェメラルポート(EPSVモードのFTP)を使ってその活動を隠蔽しようとしました。FTPは、使い勝手がよく、組織が外部への利用を監視しないことが多いこと、また、従来のファイアウォールではブロックされないポートを使って転送できることから、攻撃者が大規模ファイルを流出させるのに効果的な手法と言えます [21]。

図6は、攻撃者が管理するインフラへのFTPデータ転送の例ですが、転送先の共有は、データを盗まれた組織を特定できる構造になっており、他の被害組織のデータが保存されている可能性があることが示唆されています。このことから、この攻撃では、データの流出が意図された結果であったと考えられます。

1週間後に攻撃の最終段階が達成され、Quantumランサムウェアが爆発するまで、データは継続的に流出していました。Darktrace は、ランサムウェアの特徴である、攻撃者が作成したアカウントから開始された以下の異常なSMBアクティビティを検知しました(ログの例は、図7を参照してください)。

- 対称的になっているSMB読み取り/書き込み比率が、アクティブな暗号化を示唆

- ファイルのMIMEタイプ変換を継続し、ファイル名に拡張子 .quantum を付加

- SMBはランサムメモ README_TO_DECRYPT.html を書き込む(メモの例は図8参照)

図 8 の例では、攻撃者が大量の被害者データも保有していたことに言及しています。 FTPで流出したギガバイトのデータは、被害者組織からさらに支払いを強要するための脅迫として利用された可能性があります。

Darktrace のカバレッジ

もし、Darktrace/Emailが見込み客の環境に導入されていれば、最初のペイロード(フィッシングメールで配信された場合)は検知され、受信者の受信トレイから阻止できたかもしれません。DETECT は攻撃の各段階で異常なネットワーク動作を特定しましたが、このインシデントはDarktrace が検知するだけであり、遮断ができない試行段階で発生したため、攻撃はキルチェーンを通じて進行できてしまいました。もし、RESPOND/Networkが標的の環境に設定されていれば、攻撃の初期アクセス、C2、偵察、横移動の段階で観察された異常な接続をブロックすることができたでしょう。そうすれば、攻撃者が後段のペイロードや最終的なランサムウェアをターゲットネットワークに配信するのを防ぐことができたでしょう。

バックアップ戦略を適切に実施すれば、ランサムウェアに対する十分な防御になると思われがちですが [23]、以前のDarktrace ブログで述べたように、「データは新しい石油」である世界において二重恐喝攻撃の頻度が増していることは、バックアップだけではランサムウェア攻撃のリスクを軽減できないことを示しています [24]。同様に、ターゲットの環境に予防的な防御がないため、攻撃者のリスクの高い判断により、より長くネットワークに留まり、潜在的な報酬を最適化することが可能になりました。

ランサムウェアグループに対する法執行機関の最近の取り締まりにより、これらのグループのアプローチは、低リスクと大きな金銭的報酬のバランスを目指すように変化しています[25]。しかし、LockBitが13.2%、BlackCatが16.9%の市場シェアを持つのに対し、Quantumグループは2022年第2四半期に5%の市場シェアしか持っていないことを考えると、より長い滞留時間や2回の強奪結果によって、この攻撃を行うことによる報酬を最大限に高める「ベルト&ブレース」アプローチが可能になり、リスクの高い戦略が好まれるかもしれません [26]。あるいは,このグループはこれまでフランチャイズモデルで活動することは報告されていないませんが,攻撃段階間のギャップは,複数のプレイヤーがこの攻撃に関与したことを示唆している可能性があります [27]。他者からの支援にせよ、リスクアプローチの推進にせよ、Quantum(他のアクターと同様)が経済的な成功を確保するために適応を続けていることは明らかです。組織が適切なデータ保護とネットワークセキュリティ対策を確実に実施するまで、Quantumは成功を収め続けるでしょう。

結論

ランサムウェアは時代とともに進化し、グループは合併やブランド変更を繰り返してきました。しかし、今回のQuantumランサムウェアによるインシデントは、数時間以内に完全な攻撃を実行する能力があるにもかかわらず、二重の恐喝戦術を活用して潜在的な報酬を最適化するために攻撃を長引かせることが、依然として望ましい行動であることを実証しています。ネットワーク活動のパターンは、他のQuantum攻撃で使用されたテクニックを反映していますが、この事件は、最近報告されたグループの攻撃の連続的な進行を欠いており、プロセスの途中で動機が変化したことを表している可能性があります。攻撃者の動機が変化する可能性があるということは、組織が予防的な対策に投資する必要性を補強するものであり、組織がバックアップの危機管理計画を実行している場合、すでにその段階を過ぎている可能性があります。Darktrace DETECT/Network は、初期のネットワークベースの侵害指標と、この攻撃の後期段階への拡大の両方を可視化することができました。Darktrace も対応していれば、この Quantum ランサムウェアのケースも滞留時間は非常に短く、被害者にとってははるかに良い結果になっていたでしょう。

Steve Robinsonによる本ブログへの寄稿に感謝します。

付録

参考文献

[3], [12], [14], [16], [20] https://thedfirreport.com/2022/04/25/quantum-ransomware/

[4] https://www.mandiant.com/sites/default/files/2022-04/M-Trends%202022%20Executive%20Summary.pdf

[8] https://github.com/stamparm/maltrail/blob/master/trails/static/malware/icedid.txt

[11] https://twitter.com/0xToxin/status/1564289244084011014

[13], [27] https://cybernews.com/security/quantum-ransomware-gang-fast-and-furious/

[17] https://www.virustotal.com/gui/domain/gedabuyisi.com/relations

[18] https://www.virustotal.com/gui/domain/sezijiru.com/relations.

[19] https://github.com/ByteSecLabs/ja3-ja3s-combo/blob/master/master-list.txt

[21] https://www.darkreading.com/perimeter/ftp-hacking-on-the-rise

[22] https://www.pcrisk.com/removal-guides/23352-quantum-ransomware